CÓMO ENTREGARSE

¿No hay reproductor de audio debajo? Escuchar directamente en Soundcloud.

Con Doug Aamoth y Paul Ducklin. Música de introducción y salida de Edith Mudge.

Puedes escucharnos en SoundCloud, Podcasts de Apple, Podcasts de Google, Spotify, Stitcher y en cualquier lugar donde se encuentren buenos podcasts. O simplemente suelta el URL de nuestro feed RSS en tu cazador de vainas favorito.

LEER LA TRANSCRIPCIÓN

DOUG. Honeypots, parches y el paso de un icono.

Todo eso y más en el podcast Naked Security.

[MÓDEM MUSICAL]

Bienvenidos al podcast, todos.

Soy Doug Aamoth; él es Paul Ducklin.

Pablo, ¿cómo estás?

PATO. Muy bien, Douglas.

¡Bienvenido de vuelta de tus vacaciones!

DOUG. Es bueno estar de vuelta... Tengo una pequeña sorpresa para ti.

Comenzamos el espectáculo con el Esta semana en la historia de la tecnología segmento, y algunas semanas hay tantos temas posibles para elegir (solo un pequeño vistazo detrás de la cortina para todos) que tenemos que ir y venir y decidir cuál vamos a elegir.

Así que me tomé la libertad de construir una rueda de temas que podemos girar, y cualquier tema en el que aterrice...

… ese es el tema que discutimos.

En el volante esta semana, tenemos un montón de temas.

Tenemos la primera convención de computadoras, la Convención del Altar en 1976; tenemos el virus Melissa de 1999; tenemos la primera llamada telefónica de larga distancia en 1884; la invención del fototransistor en 1950; la inauguración de la UNIVAC en 1951; la primera ciudad en pasar a la iluminación eléctrica completa en 1880; y Microsoft Bob en 1995.

Así que voy a darle un giro a la rueda, y donde sea que aterrice, ese es el tema.

[RUEDA GIRA]

[FX: clic-clic-clic-clic]

PATO. Estas son cosas de la Rueda de la Fortuna, ¿verdad?

DOUG. Sí.

La rueda está girando…

[FX: clic-clic-clic (ralentización gradual)]

PATO. ¡Sé dónde quiero que pare, Doug!

DOUG. ¡Y ha aterrizado en [EMOCIONADO] el virus Melissa!

[FX: acorde dramático]

Está justo en nuestra timonera….

PATO. Esperaba en secreto a Microsoft Bob.

Porque ya hemos hablado de eso antes, y fue una gran oportunidad para mí tener una queja/queja muy pequeña y presentar a Clippy.

Pero no puedo volver a mencionar ninguno de esos, Doug.

DOUG. Muy bien, bueno, la rueda ha hablado.

Esta semana, en 1999, el mundo sintió la ira del virus Melissa, un macrovirus de correo masivo dirigido a los usuarios de Microsoft Word y Outlook.

El mensaje se envió por correo electrónico, junto con un documento de Word envenenado, a las primeras 50 personas en la lista de contactos de Outlook de la víctima, mientras que al mismo tiempo deshabilitaba las funciones de protección de ambos programas.

El virus Melissa finalmente se conectó con David L. Smith de Nueva Jersey, quien pasó 20 meses en una prisión federal y pagó una multa de $5,000.

Y Paul, tú estabas allí, hombre.

PATO. [SUSPIROS] Oh, querido, sí.

Este no fue el primer malware de correo, ya hemos hablado CHRISTMAS EXEC no lo hemos hecho, que era 10 años antes eso, en mainframes de IBM.

Pero esto era una señal de que ahora todos estábamos conectados, y muchos de nosotros estábamos usando Microsoft Word con su lenguaje de programación de macros, y confiábamos mucho en el correo electrónico...

…las cosas podrían ir un poco mal si hubiera un virus.

El problema era que no eran 50 personas, eran las primeras 50 *direcciones*.

La mayoría de la gente, en algún lugar poco después Aamoth, Doug y Aardvark, Christopher si alguien hubiera llamado, por ejemplo, All Users, O algo por el estilo.

[LA RISA]

Entonces, sí, fue algo absolutamente enorme.

Tenía una referencia a Bart Simpson, ¿no?

DOUG. Si… KWYJIBO. [PALABRA FALSA DE SCRABBLE UTILIZADA UNA VEZ POR BART SIMPSON]

PATO. Ocasionalmente, en realidad lo incluiría en un documento, ¿no es así?

David Smith incumplió la ley porque simplemente debería haber predicho el nivel de interrupción que causó.

Entonces, como usted dice, 20 meses en una prisión federal y el comienzo de una era dramática de malware de correo masivo.

DOUG. Muy bien, pasemos de las macros a Moore.

Que descanse en paz, Gordon Moore, 94 años joven, Pablo.

In Memoriam - Gordon Moore, quien puso más en la "Ley de Moore"

PATO. Sí.

Tuve una conversación extraña durante el fin de semana cuando me encontré con alguien mientras tomaba un café y me dijo: "Oh, ¿qué has estado haciendo el fin de semana hasta ahora?"

Le dije: “En realidad, acabo de estar en el trabajo; Estaba escribiendo un RIP, un En Memoria pieza para una persona muy, muy famosa en la industria de TI. Gordon Moore ha muerto a los 94 años”.

Y esta persona me miró y dijo: "Oh, nunca he oído hablar de él".

DOUG. [SOLUCIÓN FUERTE DE INCREDULIDAD]

PATO. Y le dije: "¿Pero has oído hablar de la Ley de Moore?"

"Oh si por supuesto. Ley de Moore, eso lo sé”.

Y yo dije: “Bueno, el mismo Moore”.

¡Así que espero que se hayan apresurado a leer el artículo!

Volví a publicar las gráficas que puso en su pequeño artículo original que condujo a la Ley de Moore.

Eso fue antes de que fundara Intel, en realidad.

DOUG. Sí, él era mucho... más, si me entiendes.

PATO. [NO TAN DIVERTIDO COMO DOUG ESPERABA] Sí.

Es un pequeño papel fascinante.

Fue publicado en... esencialmente en una revista popular como un artículo breve, solo unas pocas páginas en Electrónica Revista en 1965.

Era casi jocoso porque estaba diciendo: "¿Sabes lo que hemos notado en Fairchild?" [COMPAÑÍA COFUNDADA POR MOORE ANTES DE INTEL]

En 1962-63-64-65, si toma la cantidad de transistores en los chips que estamos construyendo cada vez (los chips son aproximadamente del mismo tamaño), y toma el logaritmo en base 2 de la cantidad de transistores, y dibujas un gráfico, obtienes una línea recta.

Lo que significa un crecimiento exponencial.

En otras palabras, no puedes seguir haciendo los chips cada vez más y más grandes porque empiezan a fallar...

..también tienes que aprender cómo cambiar el proceso de fabricación, para que básicamente puedas obtener más transistores allí.

y el papel se llama Amontonando más componentes en los circuitos integrados. [LA RISA]

Literalmente metiendo más.

Y verá que, para 1975, 10 años en el futuro, sugeriría que podría tener circuitos únicos que podrían tener hasta 65,000 2 (o XNUMX16) transistores en ellos, Douglas.

Increíble.

Esa era su teoría sobre cómo podríamos innovar.

No funcionó así... en 1975, dijo, "no parece que la duplicación anual vaya a continuar, pero podría duplicarse aproximadamente cada dos años".

Y aunque no nos hemos duplicado del todo cada dos años, no estamos muy lejos.

Porque si vas desde 1978, cuando salió el 8086, eso tenía alrededor de 215 transistores en él.

Y 22 duplicaciones (44 años) después, salió el chip Apple M2, por lo que debería tener aproximadamente 237 transistores en él, que es más de 100 mil millones.

¿No es eso imposible?

No muy lejos: 20 mil millones de transistores en un chip Apple M2.

Sorprendentemente profético, Doug.

DOUG. Ciertamente.

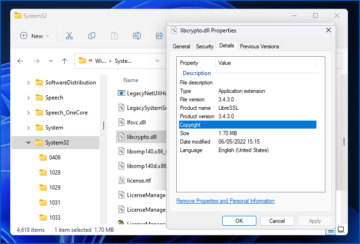

Está bien. El Windows 10 Recortar y dibujar la aplicación ha sido parcheadoy Windows 11 Snipping Tool ha sido parcheado.

Microsoft asigna CVE al error de Snipping Tool y envía el parche a la tienda

PATO. Solo para volver a visitar, en caso de que te hayas perdido esta historia, esto comenzó con un error en la herramienta de recorte de fotos de Google Pixel.

Podrías recortar una imagen (una foto o una captura de pantalla que ya tenías en el teléfono) y simplemente presionar [Guardar] sobre el original, y obtendrías el nuevo archivo...

…seguido por el contenido sobrante de la imagen anterior.

Lo que no notarías cuando volvieras a cargar la imagen, porque dentro de los datos que se escribieron sobre el archivo anterior hay un marcador que dice: "Puedes detenerte aquí".

Por lo tanto, un evaluador que recorta un archivo y lo vuelve a cargar encontrará que se ve correcto, pero potencialmente tiene datos recortados sobrantes.

Así que es exactamente el error que no quieren¿no es así?

Los teléfonos Google Pixel tenían un error grave de fuga de datos: ¡esto es lo que debe hacer!

Y, por supuesto, el error no era nada específico de Google, los teléfonos Pixel, la programación de Android o las bibliotecas de tiempo de ejecución de Java.

Resulta que algunas herramientas de recorte de imágenes y capturas de pantalla de Windows tenían exactamente el mismo error, aunque por razones diferentes.

Lo que no sabemos, Doug, es cuántas *otras* aplicaciones de este tipo (pueden no ser editores de imágenes; pueden ser editores de video o editores de audio, o lo que sea) tienen un tipo de problema similar.

Si va a Microsoft Store y actualiza su Snipping Tool, obtendrá una versión que ya no se comporta de esta manera.

Y si tienes Windows 10, ¿cómo se llama allí, Doug?

DOUG. Recortar y dibujar.

Me complace informar que utilizo Snipping Tool todo el tiempo, y me complace informar que la mía ha sido actualizada.

No lo hice manualmente, por lo que se incluyó en una actualización anterior o se actualizó automáticamente.

Pero siempre es bueno revisar.

PATO. Sí, ponemos un enlace al artículo de Microsoft al respecto, junto con los nuevos números de versión para buscar, en el artículo de Naked Security.

Porque, Doug, no estaba del todo de acuerdo con la evaluación de Microsoft sobre esto.

no se que pensaste...

Dijeron que era un error de baja gravedad porque, y cito, "la explotación exitosa requiere una interacción del usuario poco común y varios factores fuera del control de un atacante".

Y el problema para mí con esa declaración es que no se trata de que alguien te ataque o intente engañarte para que reveles una imagen que no tenías la intención de revelar.

El problema es que está editando la imagen específicamente para eliminar algo que no desea allí, y los datos que había eliminado visiblemente *no se eliminaron*.

DOUG. Hablando de eliminar cosas, tenemos algo llamado [VOZ GRUFF] Operación PowerOFF.

¿Es justo llamar a esto un trampa DDoS?

Los policías usan servicios DDoS falsos para apuntar a los aspirantes a ciberdelincuentes

PATO. Creo que lo es, Doug.

Es una cosa multinacional: hasta donde yo sé, al menos el FBI, la policía holandesa, el Bundeskriminalamt alemán y la Agencia Nacional contra el Crimen del Reino Unido están involucrados en esto.

Por lo que sé, la idea es tratar de proporcionar lo que podría llamarse "desánimo de alta presión" a los jóvenes que piensan que sería genial pasar el rato al margen del delito cibernético. [RISA]

Parece bastante bien establecido que muchos jóvenes que quieren sumergirse en el agua de operar en el Lado Oscuro tienden a sentirse atraídos por los llamados servicios DDoS (o booter, o stresser).

Y estos son servicios de pago por uso administrados por otros delincuentes, en los que básicamente puede vengarse del sitio web de alguien.

No le arrojas malware; no intentas hackearlo; no intentas robar datos.

Por lo tanto, se siente como un nivel muy bajo de criminalidad: "Estoy pagando para tener una gran cantidad de computadoras al azar en todo el mundo en grupo en un sitio web, solicite la página de inicio al mismo tiempo y no lo hará". ser capaz de hacer frente. Y eso les enseñará.

Y así, como usted dice, de lo que se trataba la Operación PowerOFF... era esencialmente un honeypot.

“Oye, ¿estás interesado en iniciar y estresar? ¿Estás jugando al margen de la ciberdelincuencia? ¡Registrate aquí!"

Y, por supuesto, no se estaba registrando con ciberdelincuentes; en realidad te estabas registrando con la policía.

Y después de un tiempo, cuando suficientes personas se han registrado, el sitio de repente se apaga y luego te contactan...

…y llegas a tener, cómo decirlo, una “discusión especial” [RISAS], que creo que está destinada a disuadirte de hacer esto.

Por divertido que le parezca, ni el propietario del sitio, ni la policía, ni los magistrados encontrarán divertido que lo lleven a la corte, porque afecta los negocios de las personas y sus medios de subsistencia.

Y la otra cosa que los policías dicen que están ansiosos por hacer es esencialmente sembrar algún tipo de discordia entre la comunidad del cibercrimen.

Cuando te registras en uno de estos servicios web oscuros, ¿cómo sabes si te estás registrando con otros delincuentes o con policías encubiertos?

DOUG. Este es el peligro de cuando la gente oye hablar de botnets o redes zombis...

…tal vez una computadora vieja que tengo que no está parcheada, que está encendida en mi armario o lo que sea y a la que realmente no le estoy prestando atención.

Si se puede aprovechar en una red de bots o en una red zombie, se puede usar para cosas como esta.

Aunque no es mi intención, y no quiero cerrar ningún sitio, si tengo una computadora infectada, puede usarse para cosas como esta.

PATO. Absolutamente.

Por eso, si todavía usa XP, si no ha parcheado el enrutador de su casa durante tres años...

…eres parte del problema, no de la solución.

Porque su computadora o su enrutador podrían usarse de esta manera.

DOUG. Sobre el tema de la pérdida de tiempo, para que no piense que las pruebas de penetración son una pérdida de tiempo, tenemos una prueba de penetración ganadora para el gigante del comercio electrónico. WooCommerce.

PATO. Sí, afortunadamente, así fue como funcionó.

No han revelado ningún detalle real sobre el error, por razones obvias, porque cualquiera que no haya parcheado... estarías revelando el secreto para que la gente salte.

Suena como una ejecución remota de código no autenticado en la que podría activar un script PHP y, mientras lo hacía, podría obtener privilegios de administrador en el sitio.

Ahora, si alguien está irrumpiendo en su sitio de WordPress y de repente puede comenzar a colocar enlaces falsos o imprimir noticias falsas, eso es suficientemente malo.

Pero cuando el sitio de WordPress del que estás hablando es de hecho uno que se ocupa de los pagos en línea, que es de lo que se trata WooCommerce, ¡entonces se pone muy serio!

Como dices, afortunadamente esto se reveló de manera responsable y se parchó.

WordPress y el equipo de Automattic (las personas que ejecutan WordPress) fueron informados y, para la mayoría de las personas, los parches se eliminaron automáticamente.

Pero es muy importante, si ejecuta un sitio de WooCommerce, que vaya y se asegure de estar actualizado.

Porque si no es así, existe la posibilidad de que los delincuentes busquen este agujero de puerta trasera que les permite obtener acceso de administrador.

Y, por supuesto, una vez que ingresan, pueden obtener todo tipo de cosas, incluidas contraseñas de inicio de sesión codificadas y lo que se conoce como claves API o tokens de autenticación.

En otras palabras, esas cadenas mágicas de caracteres que puedes poner en futuras solicitudes web que te permiten interactuar con el sitio como si estuvieras preautorizado.

DOUG. ¿Y cómo nos sentimos acerca de la verborrea?

Estas contraseñas fueron salteadas y codificadas, por lo que "es poco probable que su contraseña se haya visto comprometida".

¿Cómo hace eso el pelo en la parte de atrás de tu cuello?

¿Está de pie o todavía está acostado?

PATO. Lo expresaste más dramáticamente de lo que yo estaba dispuesto a hacer en forma impresa en el artículo, Doug... [RISAS]

…pero creo que has dado en el clavo.

DOUG. Sí, voy a cambiar mi contraseña por si acaso.

PATO. Sí, en cierto modo dijeron: "Bueno, las contraseñas fueron codificadas".

No dijeron exactamente cómo, y no dieron ningún detalle de lo difícil que sería descifrarlos probando un diccionario masivo contra ellos.

Y dijeron: "Así que probablemente no necesites cambiar tu contraseña".

¿Seguramente esta es una muy buena razón para cambiar su contraseña?

La idea de cifrar las contraseñas es que si se las roban, el hecho de que los hashes deben descifrarse primero, y eso puede llevar días, semanas, meses o incluso años...

…les da a todos tiempo para ir y cambiar sus contraseñas.

Así que pensé que simplemente dirían: "Ve y cambia tu contraseña".

De hecho, casi esperaba ver esas extrañas palabras "por precaución", ¡Doug!

DOUG. Sí exactamente. [RISA]

PATO. Así que no estoy de acuerdo con eso.

Creo que esta es *exactamente* la razón por la que irías y cambiarías tu contraseña.

Y, como ha dicho muchas veces, si tiene un administrador de contraseñas y solo tiene que cambiar una contraseña, realmente debería ser un proceso bastante rápido.

Lo único que dijo WooCommerce, y esto es absolutamente necesario, es lo siguiente: debe ir e invalidar todas las llamadas claves API.

Debe deshacerse de ellos y regenerarlos para todo el software que usa que interactúa con sus cuentas de WooCommerce.

Y WooCommerce tiene consejos sobre cómo hacerlo; hemos puesto el enlace en el artículo Naked Security.

DOUG. DE ACUERDO.

Y por último, pero ciertamente no menos importante... Me alegra mucho cuando haces esto en un titular; simplemente dices "Apple parchea todo", y te refieres a todo.

Esto incluye un solución de día cero también para usuarios de iOS 15.

Apple parchea todo, incluida una solución de día cero para usuarios de iOS 15

PATO. Sí, esa era la parte curiosa.

Hay correcciones para las tres versiones compatibles de macOS: Big Sur, Monterey y Ventura.

Hay parches para tvOS y para watchOS.

Incluso hay un parche, Doug, para Apple Studio Display...

DOUG. [RISA] ¡Por supuesto!

PATO. …que es una pantalla genial y maravillosa, porque no es solo una pantalla, tiene una cámara web y todo tipo de cosas allí.

Tienes que enchufar la pantalla para aplicar el parche.

Básicamente descarga el firmware en su pantalla.

El error en el firmware de la pantalla podría permitir que un ladrón acceda al sistema operativo de su Mac y, de hecho, obtenga acceso a la ejecución del código a nivel del kernel.

DOUG. Oh, eso es malo.

PATO. Eso es bastante raro, ¿no? [RISAS]

Pero el caso atípico, o la actualización más importante, fue para iOS 15.

Aquellos de ustedes que tienen iPhones y iPads más antiguos: sus actualizaciones incluyen WebKit de día cero, un ataque de ejecución remota de código que algunos delincuentes, en algún lugar, ya están explotando.

Entonces, si tiene un iPhone más antiguo y está ejecutando iOS 15, absolutamente es "No se demore/Hágalo hoy".

Pero lo recomendaría para cualquier cosa que tenga el logotipo de Apple.

Porque, cuando observa la variedad de errores que (afortunadamente) han solucionado de manera proactiva, cubren una amplia gama de pecados.

Por lo tanto, incluyen cosas como (como dijimos con la pantalla) ejecución remota de código a nivel de kernel; robo de datos; la capacidad de enviar un paquete de Bluetooth manipulado que luego le permite al atacante husmear en sus otros datos de Bluetooth; la capacidad de eludir los controles de cuarentena de descarga de Apple; y un error intrigante que simplemente dice "Acceso no autorizado a su álbum de fotos ocultas".

No he usado el álbum Fotos ocultas, pero me imagino que son las fotos que deseas conservar, ¡pero definitivamente no quieres que nadie más las vea!

DOUG. [IRÓNICO] Probablemente, sí. [RISA]

PATO. La pista está en el nombre, Doug. [RISA]

Y también un error relacionado con atraerlo a un sitio web con trampas explosivas, después de lo cual sus hábitos de navegación podrían rastrearse en línea.

Entonces, muchas buenas razones para aplicar los parches.

DOUG. Muy bien, y tenemos un comentario muy poderoso pero sucinto, ya que es hora de escuchar a uno de nuestros lectores en el podcast de Naked Security.

Y al principio me hizo mucha gracia este comentario, pero luego me puse a pensar: “Si tienes un montón de dispositivos Apple diferentes; si eres una persona de Apple… en realidad es difícil rastrear todos estos errores”.

Paul, haces un muy buen trabajo al ponerlos todos en un solo lugar para que la gente los vea.

Y en este artículo de Apple, el lector de Naked Security Bart comenta, y cito: "Gracias".

PATO. Me gustaría pensar en ese comentario figurativamente, si no literalmente, como dos palabras, porque es “Gracias. Marca de exclamación.

DOUG. [RISAS] Dejé eso fuera de la cita...

PATO. Como dices, todo se vuelve un poco complicado en el sitio de Apple, porque haces clic en un enlace y piensas: "Oh, Dios mío, me pregunto qué es lo importante aquí".

Entonces, la razón para escribirlos en Naked Security es tratar de destilar esa información, de la cual hay páginas y páginas y páginas, en una lista de enlaces, todo en un solo lugar que realmente le brinde el número de versión que necesita después de haber hecho la actualización (para que pueda verificar que la tiene) *y* algo que le dice: “Estas son las cosas realmente importantes; aquí están los errores que los ladrones ya están explotando; estos son los errores que los delincuentes podrían haber encontrado, pero afortunadamente, si reparas, puedes salir adelante”.

DOUG. Muy bien, muchas gracias, Bart, por enviar eso.

Y si tiene una historia interesante, un comentario o una pregunta o… supongo, en este caso, una interjección que le gustaría enviar, nos encantaría leer en el podcast.

PATO. [ENCANTADO] Esa es *exactamente* la parte del discurso que es, ¿no?

DOUG. Es… ¡una interjección!

Muestra entusiasmo o emoción. [RISAS]

PATO. ¡O ambos!

DOUG. O ambos. [RISAS]

Puede enviar un correo electrónico a tips@sophos.com, puede comentar uno de nuestros artículos o comunicarse con nosotros en las redes sociales: @nakedsecurity.

Ese es nuestro programa de hoy; muchas gracias por escuchar

Para Paul Ducklin, soy Doug Aamoth, les recuerdo hasta la próxima para...

AMBAS COSAS. Mantente seguro.

[MÓDEM MUSICAL]

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/03/30/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text/

- :es

- $ UP

- 000

- 10

- 100

- 11

- 1951

- 1999

- a

- capacidad

- Poder

- Nuestra Empresa

- sobre TI

- absolutamente

- abundancia

- de la máquina

- Cuentas

- Admin

- consejos

- afectar

- Después

- en contra

- adelante

- Álbum

- Todos

- permite

- ya haya utilizado

- Bien

- hacerlo

- entre

- y

- android

- nadie

- dondequiera

- abejas

- applicación

- Apple

- Aplicá

- aplicaciones

- somos

- en torno a

- artículo

- AS

- evaluación

- At

- atacar

- Atacar

- audio

- Autenticación

- autor

- automáticamente

- Atrás

- puerta trasera

- Malo

- bases

- Básicamente

- BE

- porque

- antes

- Comienzo

- detrás de

- "Ser"

- a continuación

- Big

- más grande

- mil millones

- Poco

- Bluetooth

- Bot

- botnets

- marca

- Para estrenar

- Ruptura

- Navegador

- Error

- loco

- Construir la

- Manojo

- negocios

- by

- llamar al

- , que son

- PUEDEN

- Puede conseguir

- case

- lucha

- causado

- ciertamente

- el cambio

- personajes

- comprobar

- Cheques

- chip

- Papas fritas

- Elige

- Navidad

- Ciudad

- clic

- código

- CAFÉ

- COM

- cómo

- comentario

- comentarios

- vibrante e inclusiva

- compañía

- componentes

- computadora

- computadoras

- conectado

- contacte

- contenido

- continue

- Convención

- Conversación

- Frio

- policías

- podría

- curso

- CORTE

- Protectora

- grieta

- Delito

- Los criminales

- Crooks

- cultivo

- curioso

- CVE

- ciberdelincuencia

- PELIGRO

- Oscuro

- Web Obscura

- datos

- fuga de datos

- Fecha

- David

- Días

- DDoS

- muerto

- Ofertas

- decidir

- que probar definitivamente

- Encantado

- detalles

- Dispositivos

- HIZO

- murió

- una experiencia diferente

- Sumerja

- discord

- discutir

- Pantalla

- Interrupción

- disuadir

- distancia

- documento

- No

- "Hacer"

- No

- duplicado

- duplicación

- DE INSCRIPCIÓN

- descargar

- Descargas

- verdadero

- dramáticamente

- dibujado

- Soltar

- Holandés

- policía holandesa

- comercio electrónico

- cada una

- efecto

- ya sea

- Los

- suficientes

- Era

- esencialmente

- se establece

- Éter (ETH)

- Incluso

- finalmente

- Cada

- todos

- todo

- exactamente

- ejemplo

- excitado

- Emoción

- ejecución

- esperando

- explotación

- exponencial

- Crecimiento exponencial

- factores importantes

- feria

- falso

- noticias falsas

- famoso

- muchos

- fascinante

- FBI

- Caracteristicas

- Federal

- Compañero

- pocos

- Archive

- Encuentre

- en fin

- Nombre

- Fijar

- fijas

- Afortunadamente

- Fortune

- encontrado

- Fundado

- Desde

- ser completados

- gracioso

- futuras

- FX

- Pandillas

- Alemán

- obtener

- conseguir

- gigante

- Donar

- da

- Diezmos y Ofrendas

- Go

- Va

- va

- candidato

- buen trabajo

- agarrar

- gradualmente

- gráfica

- gráficos

- maravillosa

- Incremento

- corte

- Cabello

- Colgar

- Ahorrar

- Difícil

- hash

- Hashing

- Tienen

- cabeza

- titular

- oír

- oído

- fuertemente

- esta página

- Oculto

- Golpear

- Agujero

- Inicio

- página principal

- esperanza

- con la esperanza

- Cómo

- Como Hacer

- HTTPS

- enorme

- i

- IBM

- ICON

- idea

- imagen

- importante

- imposible

- in

- incluir

- incluye

- Incluye

- energético

- información

- informó

- innovar

- COMPLETAMENTE

- Intel

- la intención de

- interactuar

- interacción

- interactúa

- interesado

- interesante

- introducir

- Invención

- involucra

- iOS

- iPhone

- IT

- Industria de TI

- SUS

- sí mismo

- Java

- Jersey

- Trabajos

- saltar

- Keen

- Guardar

- claves

- Tipo

- Saber

- conocido

- Tierras

- idioma

- Apellidos

- de derecho criminal

- APRENDE:

- Abandonar

- LED

- Sobrante

- Permíteme

- Nivel

- Libertad

- bibliotecas

- Iluminación

- como

- línea

- LINK

- enlaces

- Lista

- Escucha Activa

- pequeño

- carga

- logo

- Largo

- por más tiempo

- Mira

- parece

- miró

- mirando

- Lote

- amar

- Baja

- M2

- Mac

- macos

- Macro

- macros

- revista

- magic

- para lograr

- Realizar

- el malware

- hombre

- gerente

- a mano

- Fabricación

- muchos

- marca

- marcador

- masivo

- significa

- mensaje

- Microsoft

- podría

- meses

- más,

- MEJOR DE TU

- movimiento

- multinacional

- Música

- musical

- Seguridad desnuda

- Podcast de seguridad desnuda

- nombre

- Nacional

- ¿ Necesita ayuda

- Neither

- del sistema,

- Nuevo

- New Jersey

- noticias

- Next

- número

- números

- obvio

- de vez en cuando

- of

- Viejo

- on

- ONE

- en línea

- pagos en línea

- funcionamiento

- sistema operativo

- Inteligente

- Oportunidad

- solicite

- reconocida por

- Otro

- Outlook

- afuera

- propietario

- dinero

- Papel

- parte

- Pasando (Paso)

- Contraseña

- administrador de contraseñas

- contraseñas

- Patch

- Parches

- Paul

- pago

- pagos

- Personas

- de las personas

- persona

- teléfono

- Llamada telefónica

- móviles

- PHP

- pieza

- pixel

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- jugador

- enchufe

- plugin

- Podcast

- Pódcasts

- Policía

- Popular

- posibilidad

- posible

- Artículos

- la posibilidad

- poderoso

- previsto

- presión

- bastante

- anterior

- Imprimir

- prisión

- privilegios

- probablemente

- Problema

- Programación

- Programas

- Cobertura

- proporcionar

- publicado

- empujó

- poner

- Poniendo

- cuarentena

- pregunta

- Búsqueda

- azar

- distancia

- en comunicarse

- Leer

- Testimoniales

- lectores

- real

- razón

- razones

- recomiendan

- sanaciones

- remove

- Remoto

- la eliminación de

- reporte

- solicitudes

- requiere

- responsablemente

- revelando

- Eliminar

- Laminado

- aproximadamente

- redondo

- enrutador

- rss

- Ejecutar

- correr

- Said

- mismo

- Guardar

- dice

- Pantalla

- Secreto

- seguro

- EN LINEA

- parece

- segmento

- enviando

- grave

- Servicios

- Varios

- En Corto

- Dentro de poco

- tienes

- Mostrar

- Shows

- firmar

- firmado

- firma

- similares

- simplemente

- soltero

- página web

- Tamaño

- La desaceleración

- So

- hasta aquí

- Social

- Software

- a medida

- algo

- Alguien

- algo

- en alguna parte

- hablar

- soluciones y

- específicamente

- habla

- gastado

- Girar

- giros

- Spotify

- comienzo

- fundó

- Posicionamiento

- quedarse

- Palo

- Sin embargo

- robada

- Detener

- tienda

- Historia

- recto

- estudio

- sujeto

- enviar

- Soportado

- sorpresa

- te

- ¡Prepárate!

- hablar

- orientación

- equipo

- tecnología

- decirles

- Pruebas

- esa

- La

- El futuro de las

- la Ley

- el mundo

- su

- Les

- Ahí.

- Estas

- cosa

- cosas

- Pensar

- Ideas

- esta semana

- pensamiento

- Tres

- equipo

- veces

- a

- hoy

- Tokens

- tonelada

- del IRS

- tema

- Temas

- hacia

- seguir

- detonante

- GIRO

- Convertido

- Poco común

- develar

- Actualizar

- actualizado

- Actualizaciones

- Enlance

- us

- utilizan el

- Usuario

- usuarios

- verificar

- versión

- Video

- virus

- Voz

- Residuos

- Agua

- Camino..

- web

- servicios web

- cámara web

- kit web

- Página web

- semana

- fin de semana

- Semanas

- WELL

- ¿

- Sistemas de

- sean

- que

- mientras

- QUIENES

- amplio

- Amplia gama

- seguirá

- dispuestas

- ganar

- ventanas

- ventanas 11

- Palabra

- WordPress

- palabras

- Actividades:

- rutina de ejercicio

- trabajado

- mundo

- gusano

- se

- la escritura

- escrito

- xp

- año

- años

- joven

- tú

- a ti mismo

- zephyrnet