Johnathan Swift est probablement le plus célèbre pour son roman les voyages de Gulliver, au cours de laquelle le narrateur, Lemuel Gulliver, rencontre un schisme socio-politique dans la société liliputienne causé par des disputes sans fin sur la question de savoir s'il faut ouvrir un œuf à la coque par le gros ou le petit bout.

Cette observation satirique s'est directement répandue dans l'informatique moderne, avec des processeurs qui représentent des entiers avec les octets les moins significatifs aux adresses mémoire les plus basses appelées little-endian (c'est comme écrire l'année AD 1984 comme 4 8 9 1, dans la séquence unités-dizaines-centaines-milliers), et ceux qui placent les octets les plus significatifs en premier en mémoire (car les nombres s'écrivent classiquement : 1 9 8 4) connu comme gros boutiste.

Swift, bien sûr, nous a donné une autre note satirique qui s'applique plutôt parfaitement aux attaques de la chaîne d'approvisionnement open source, où les programmeurs décident d'utiliser le projet X, pour découvrir que X dépend de Y, qui lui-même dépend de Z, qui dépend de A, B et C, qui à leur tour…

… vous obtenez l'image.

Cette observation est venue dans une série de remarques sur les poètes qui sont apparues, à juste titre, dans un poème :

Ainsi, observent les natalistes, une puce a des puces plus petites qui se nourrissent de lui, et celles-ci ont encore de plus petites à les mordre, et ainsi de suite à l'infini.

Nous n'en sommes pas sûrs, mais nous supposons que le grand changement de voyelle n'était toujours pas terminé à la fin des années 1600 et au début des années 1700, et que le -EA dans le mot de Swift Puce se prononçait alors comme nous prononçons encore, assez singulièrement, le -EY in proie aujourd'hui. Ainsi le poème serait lu à haute voix avec le son écorcher rimer avec prier. (Cette entreprise E-utilisé-pour-être-A est la raison pour laquelle les Britanniques disent encore DARBY quand ils lisent le nom du lieu Derbyou BARKSHIRE quand ils visitent Royal Berkshire.)

Piles de puces considérées comme nocives

Nous nous sommes donc habitués à l'idée que le contenu malveillant téléchargé sur des référentiels de packages open source vise généralement à s'injecter sans être remarqué dans les «piles de puces» de dépendances de code que certains produits téléchargent par inadvertance lors de la mise à jour automatique.

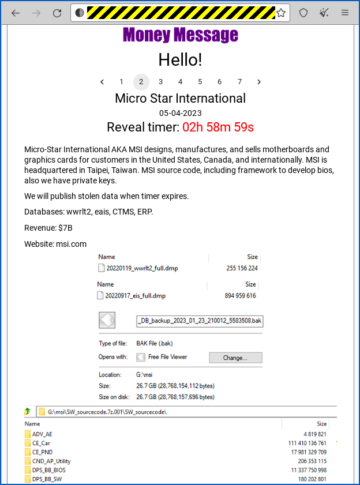

Mais les chercheurs de la société de test de sécurité de la chaîne d'approvisionnement Checkmarx ont récemment averti sur un abus beaucoup moins sophistiqué, mais potentiellement beaucoup plus intrusif, des référentiels populaires : en tant que "redirecteurs" de liens de phishing.

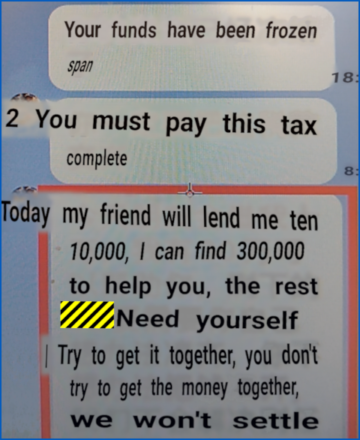

Les chercheurs ont remarqué des centaines de propriétés en ligne telles que des sites de blogs WordPress qui avaient été jonchées de messages d'apparence frauduleuse…

… qui sont liés à des milliers d'URL hébergées dans le référentiel de packages NPM.

Mais ces « packages » n'existaient pas pour publier le code source.

Ils existaient simplement comme espaces réservés pour README fichiers contenant les derniers liens sur lesquels les escrocs voulaient que les gens cliquent.

Ces liens incluent généralement des codes de parrainage qui rapporteraient aux escrocs une modeste récompense, même si la personne qui clique dessus le fait simplement pour voir ce qui se passe.

Les noms des packages NPM n'étaient pas exactement subtils, vous devez donc les repérer.

Heureusement, les escrocs (par inadvertance, nous supposons) ont réussi à inclure leur liste de colis toxiques dans l'un de leurs téléchargements.

Checkmarx a donc publié un liste contenant plus de 17,000 XNUMX faux noms uniques, dont juste un petit échantillon (un pour chacune des premières lettres de l'alphabet) vous montre quel type de "biens et services" ces escrocs prétendent offrir :

active-amazon-promo-codes-list-that-work-updates-daily-106 bingo-bash-free-bingo-chips-and-daily-bonus-222 call-of-duty-warzone-2400-points-for-free-gamerhash-com778 dice-dream-free-rolls evony-kings-return-upgrade-keep-level-35-without-spending-money779 fifa-mobile-23--new-toty-23-make-millions546 get-free-tiktok-followers505 how-can-i-get-my-snap-score-higher796 instagram_followers_bot_free_apk991 jackpot_world_free_coins_and_jewels307 king-of-avalon--tips-and-tricks-to-get-free-gold429 lakers-shirt-nba-jersey023 . . .

Checkmarx a également publié un liste de près de 200 pages Web sur lesquelles des messages avaient été publiés faisant la promotion et liés à ces faux paquets NMP.

Il semble que les escrocs aient déjà des noms d'utilisateur et des mots de passe pour certains de ces sites, ce qui leur a permis de publier en tant qu'utilisateurs et réviseurs nommés ou "de confiance".

Mais tout site avec des commentaires non modérés ou mal modérés pourrait être parsemé anonymement de ce type de lien malveillant, donc forcer tous les membres de votre communauté à créer un compte sur votre site n'est pas suffisant en soi pour contrôler ce type d'abus.

La création de liens cliquables dans de nombreux référentiels de code source en ligne, sinon la plupart, est étonnamment facile et suit automatiquement l'apparence du site dans son ensemble.

Vous n'avez même pas besoin de créer des mises en page HTML complètes ou des styles de page CSS - généralement, vous créez simplement un fichier dans le répertoire racine de votre projet appelé README.md.

L'extension .md est l'abréviation de Markdown, un langage de balisage de texte super facile à utiliser (vous voyez ce qu'ils ont fait là-bas ?) qui remplace les balises et les attributs complexes des crochets angulaires du HTML par de simples annotations de texte.

Pour rendre le texte en gras dans Mardown, mettez simplement des étoiles autour, de sorte que **this bit** serait audacieux. Pour les paragraphes, vous laissez simplement des lignes vides. Pour créer un lien, mettez simplement du texte entre crochets et faites-le suivre d'une URL entre crochets. Pour afficher une image à partir d'une URL au lieu de créer un texte cliquable dessus, placez un point d'exclamation devant le lien, et ainsi de suite.

Que faire?

- Ne cliquez pas sur les liens « gratuits », même si vous trouvez que vous êtes intéressé ou intrigué. Vous ne savez pas où vous vous retrouverez, mais ce sera probablement en danger. Vous créez peut-être également un faux trafic de paiement au clic pour les escrocs, et même si le montant de chaque clic peut être minuscule, pourquoi offrir quoi que ce soit aux cybercriminels si vous pouvez l'aider ?

- Ne remplissez pas de sondages en ligne, même s'ils semblent inoffensifs. Checkmarx a signalé que bon nombre de ces liens aboutissent à des sondages et à d'autres "tests" pour vous qualifier pour des "cadeaux" quelconques. L'ampleur et l'ampleur de cet exercice d'escroquerie est un bon rappel que les fausses "enquêtes" qui demandent chacune de petites quantités d'informations apparemment sans conséquence sur vous ne collectent pas ces données de manière indépendante. Tout cela finit par être rassemblé dans un énorme seau de PII (informations personnellement identifiables) qui vous révèle finalement beaucoup plus que vous ne le pensez. Remplir des sondages offre une assistance gratuite à la prochaine vague d'escrocs, alors pourquoi offrir quoi que ce soit aux cybercriminels si vous pouvez l'aider ?

- Ne gérez pas de blogs ou de sites communautaires qui autorisent des publications ou des commentaires non modérés. Vous n'êtes pas obligé de forcer tout le monde à créer un mot de passe si vous ne le souhaitez pas, mais vous devez demander à une personne de confiance d'approuver chaque commentaire. Si vous ne pouvez pas gérer le volume de spam de commentaires (qui peut être énorme – bien que la plupart des services de blogs disposent d'outils de filtrage qui peuvent vous aider à vous en débarrasser automatiquement), désactivez les commentaires. Un faux lien dans un commentaire est essentiellement un service gratuit pour les escrocs, alors pourquoi offrir quelque chose aux cybercriminels si vous pouvez l'aider ?

Rappelles toi…

...Pensez avant de cliqueret une en cas de doute, ne le donnez pas!

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/02/22/npm-javascript-packages-abused-to-create-scambait-links-in-bulk/

- 000

- 1

- a

- Qui sommes-nous

- Absolute

- abus

- Compte

- Ad

- adresses

- vise

- Tous

- Alphabet

- déjà

- montant

- ainsi que le

- Anonymement

- Une autre

- paru

- de manière appropriée

- approuver

- arguments

- Assistance

- Attaques

- attributs

- auteur

- auto

- automatiquement

- image de fond

- before

- Big

- Blogging

- blogue

- goupille

- frontière

- Bas et Leggings

- largeur

- Britannique

- la performance des entreprises

- appelé

- causé

- Canaux centraux

- chaîne

- Checkmarx

- réclamer

- Fermer

- code

- Codes

- Collecte

- Couleur

- commentaire

- commentaires

- Communautés

- complet

- complexe

- ordinateur

- Informatique

- considéré

- contenu

- des bactéries

- pourriez

- cours

- couverture

- engendrent

- La création

- Crooks

- CSS

- les cybercriminels

- données

- dépend

- DID

- Commande

- faire

- Ne pas

- doute

- download

- pendant

- chacun

- "Early Bird"

- Terre

- se termine

- assez

- essentiellement

- Pourtant, la

- Chaque

- tout le monde

- exactement

- Exercises

- attendre

- extension

- faux

- célèbre

- few

- Déposez votre dernière attestation

- Fichiers

- remplir

- filtration

- finale

- Trouvez

- Prénom

- suivre

- suit

- Force

- Gratuit

- De

- avant

- généralement

- obtenez

- cadeau

- GitHub

- Donner

- donne

- aller

- Bien

- l'

- manipuler

- la taille

- vous aider

- organisé

- flotter

- Comment

- HTML

- HTTPS

- majeur

- humain

- Des centaines

- idée

- image

- in

- comprendre

- inclus

- Y compris

- indépendamment

- d'information

- plutôt ;

- intéressé

- IT

- lui-même

- JavaScript

- Savoir

- connu

- langue

- En retard

- Laisser

- lignes

- LINK

- lié

- Gauche

- Liste

- peu

- a prendre une

- gérés

- de nombreuses

- Marge

- Matière

- largeur maximale

- Membres

- Mémoire

- pourrait

- Villas Modernes

- PLUS

- (en fait, presque toutes)

- Nommé

- noms

- Besoin

- net

- next

- Ordinaire

- roman

- numéros

- observer

- code

- ONE

- en ligne

- ouvert

- open source

- Autre

- autrement

- paquet

- Forfaits

- Mot de Passe

- mots de passe

- paul

- Personnes

- personne

- Personnellement

- phishing

- image

- pii

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- Populaire

- position

- Post

- Poteaux

- l'éventualité

- Probablement

- Produits

- Programmeurs

- Projet

- Promu

- propriétés

- publier

- publié

- mettre

- qualifier

- Lire

- récemment

- Parrainage

- Signalé

- dépôt

- représentent

- exigent

- chercheurs

- Récompenser

- Débarrasser

- racine

- Round

- Courir

- Escaliers intérieurs

- Les escrocs

- Sciences

- sécurité

- les tests de sécurité

- Série

- service

- Services

- décalage

- Shorts

- devrait

- Spectacles

- significative

- étapes

- simplement

- site

- Sites

- petit

- faibles

- So

- Société

- solide

- quelques

- sophistiqué

- Son

- Identifier

- code source

- le spam

- Spot

- carré

- Combos

- Étoiles

- Encore

- tel

- la quantité

- chaîne d'approvisionnement

- SVG

- SWIFT

- Essais

- Les

- leur

- donc

- milliers

- Avec

- à

- aujourd'hui

- les outils

- top

- circulation

- transition

- communication

- confiance

- TOUR

- typiquement

- En fin de compte

- expérience unique et authentique

- la mise à jour

- téléchargé

- URL

- us

- utilisé

- utilisateurs

- d'habitude

- le volume

- voulu

- Vague

- web

- Quoi

- que

- qui

- sera

- Word

- Outils de gestion

- pourra

- écriture

- code écrit

- X

- an

- Votre

- zéphyrnet

![S3 Ep120 : Quand le dud crypto ne veut tout simplement pas lâcher prise [Audio + Texte]](https://platoaistream.net/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-360x188.png)

![S3 Ep119 : Brèches, correctifs, fuites et ajustements ! [Audio + Texte]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-360x188.jpg)