1캐나다 온타리오주 워털루 소재 워털루 대학교 수학과 조합 및 최적화학과 N2L 3G1

2미국 사우스캐롤라이나 주 클렘슨, 클렘슨 대학교 수리 과학부 29634

3캐나다 온타리오주 워털루 소재 워털루 대학교 양자 컴퓨팅 연구소 및 물리학 및 천문학과 N2L 3G1

4캐나다 온타리오주 토론토 토론토 대학교 전기 및 컴퓨터 공학과 M5S 3G4

이 논문이 흥미 롭거나 토론하고 싶습니까? SciRate에 댓글을 달거나 댓글 남기기.

추상

숫자 키 비율 계산 문제를 기반으로 하는 양자 키 분배, QKD에 대한 보안 증명 방법은 원칙적으로 강력합니다. 그러나 방법의 실용성은 계산 리소스와 볼록 최적화를 위한 기본 알고리즘의 효율성과 정확성에 의해 제한됩니다. 우리는 주요 비율 계산 문제에 대한 볼록 비선형 반정부 계획법, SDP, 모델의 안정적인 재구성을 유도합니다. 이를 사용하여 효율적이고 정확한 알고리즘을 개발합니다. 안정적인 재구성은 선형 제약 조건과 비선형 양자 상대 엔트로피 목적 함수 모두에 대해 새로운 형태의 안면 축소(FR)를 기반으로 합니다. 이것은 현재 문헌에서 사용되는 기술인 엄격한 실행 가능성을 얻기 위해 섭동의 필요성을 피하는 가우스-뉴턴 유형 내부 포인트 접근을 허용합니다. 결과는 FR 안정적인 재구성에서 원래 QKD에 대해 이론적으로 입증된 하한을 가진 고정밀 솔루션입니다. 이것은 일반 SDP에 대한 FR에 대한 새로운 기여를 제공합니다. 우리는 속도와 정확도를 획기적으로 개선하고 이전에는 다루기 어려웠던 문제를 해결한 경험적 결과를 보고합니다.

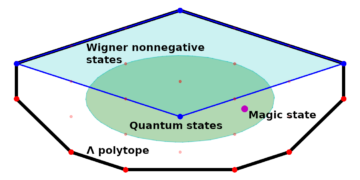

주요 이미지: 안면 축소 기술 이면의 주요 아이디어에 대한 간단한 그림. 각 음영 영역은 최적화 문제의 실행 가능한 세트를 나타냅니다. 왼쪽의 원래 문제는 XNUMX차원 공간에서 공식화되지만 실현 가능한 집합은 XNUMX차원입니다. 얼굴 축소를 통해 문제는 동일한 실행 가능한 집합을 사용하는 XNUMX차원 문제로 다시 공식화될 수 있습니다.

인기 요약

► BibTeX 데이터

► 참고 문헌

[1] V. Scarani, H. Bechmann-Pasquinucci, NJ Cerf, M. Dušek, N. Lütkenhaus 및 M. Peev. 실용적인 양자 키 배포의 보안. 목사님 Phys., 81: 1301, 2009. 10.1103/RevModPhys.81.1301.

https : / /doi.org/10.1103/ RevModPhys.81.1301

[2] F. Xu, X. Ma, Q. Zhang, H.-K. Lo, J.-W. 팬. 현실적인 장치로 안전한 양자 키 배포. 목사님 Phys., 92: 025002, 2020. 10.1103/RevModPhys.92.025002.

https : / /doi.org/10.1103/ RevModPhys.92.025002

[3] CH Bennett 및 G. Brassard. 양자 암호화: 공개 키 배포 및 동전 던지기. In International Conference on Computers, Systems & Signal Processing, 인도 방갈로르, 9년 12월 1984-175일, 페이지 179–1984, 10.1016. 2014.05.025/j.tcs.1984. XNUMX년 원본의 복각.

https : / /doi.org/ 10.1016 / j.tcs.2014.05.025

[4] PJ Coles, EM Metodiev 및 N. Lütkenhaus. 구조화되지 않은 양자 키 배포를 위한 수치적 접근. Nat. Commun., 7: 11712, 2016. 10.1038/ncomms11712.

https : / /doi.org/ 10.1038 / ncomms11712

[5] A. Winick, N. Lütkenhaus 및 PJ Coles. 양자 키 배포를 위한 안정적인 숫자 키 속도. Quantum, 2: 77, 2018. 10.22331/q-2018-07-26-77.

https://doi.org/10.22331/q-2018-07-26-77

[6] I. George, J. Lin, N. Lütkenhaus. 일반 양자 키 배포 프로토콜에 대한 유한 키 속도의 수치 계산. Physical Review Research, 3: 013274, 2021. 10.1103/PhysRevResearch.3.013274.

https : / /doi.org/10.1103/ PhysRevResearch.3.013274

[7] Y. Zhang, PJ Coles, A. Winick, J. Lin, N. Lütkenhaus. 탐지 효율성 불일치가 있는 실용적인 양자 키 배포의 보안 증명. 물리. Rev. Research, 3: 013076, 2021. 10.1103/PhysRevResearch.3.013076.

https : / /doi.org/10.1103/ PhysRevResearch.3.013076

[8] T. Upadhyaya, T. van Himbeeck, J. Lin 및 N. Lütkenhaus. 연속 및 이산 변수 프로토콜에 대한 양자 키 배포의 차원 축소. PRX Quantum, 2: 020325, 2021. 10.1103/PRXQuantum.2.020325.

https : / / doi.org/ 10.1103 / PRXQuantum.2.020325

[9] NKH 리 및 N. Lütkenhaus. 플래그 상태 스쿼싱 모델을 사용하여 불균형 위상 인코딩 bb84 프로토콜의 키 속도를 개선합니다. 물리. Rev. Research, 2: 043172, 2020. 10.1103/PhysRevResearch.2.043172.

https : / /doi.org/10.1103/ PhysRevResearch.2.043172

[10] L. Faybusovich 및 C. Zhou. 비선형 목적 함수를 사용하여 대칭 프로그래밍 문제를 해결하기 위한 긴 단계의 경로 추적 알고리즘입니다. Computational Optimization and Applications, 72(3): 769–795, 2019. ISSN 15732894. 10.1007/s10589-018-0054-7.

https://doi.org/10.1007/s10589-018-0054-7

[11] I. Devetak 및 A. Winter. 비밀 키의 증류 및 양자 상태의 얽힘. 절차 R. Soc. A, 461: 207–235, 2005. 10.1098/rspa.2004.1372.

https : / /doi.org/ 10.1098 / rspa.2004.1372

[12] MA Nielsen 및 IL Chuang, 편집자. 양자 계산 및 양자 정보. Cambridge University Press, Cambridge, UK, 2000. 10.1017/CBO9780511976667.

https : / /doi.org/ 10.1017 / CBO9780511976667

[13] D. Drusvyatskiy 및 H. Wolkowicz. 원뿔형 최적화에서 퇴화의 다양한 면. Foundations and Trends® in Optimization, 3(2): 77–170, 2017. ISSN 2167-3888. /10.1561/2400000011.

[14] J. 워트러스. 양자 정보 이론. Cambridge University Press, Cambridge, UK, 2018. ISBN 1107180562. 10.1017/9781316848142.

https : / /doi.org/ 10.1017 / 9781316848142

[15] PJ 콜스. 불일치와 불일치에 대한 다양한 견해의 통일. 물리. A, 85: 042103, 2012. 10.1103/PhysRevA.85.042103.

https : / /doi.org/10.1103/ PhysRevA.85.042103

[16] A. Ferenczi 및 N. Lütkenhaus. 양자 키 분배의 대칭 및 최적 공격과 최적 복제 간의 연결. 물리. A, 85: 052310, 2012. 10.1103/PhysRevA.85.052310.

https : / /doi.org/10.1103/ PhysRevA.85.052310

[17] JM Borwein 및 H. Wolkowicz. 추상 볼록 프로그램을 정규화합니다. J. 수학. 항문. Appl., 83(2): 495–530, 1981. ISSN 0022-247X. 10.1017/S1446788700017250.

https : / /doi.org/ 10.1017 / S1446788700017250

[18] S. Sremac, HJ Woerdeman 및 H. Wolkowicz. 준정부호 프로그래밍의 오류 범위 및 특이성 정도. SIAM J. Optim., 31(1): 812–836, 2021. ISSN 1052-6234. 10.1137/19M1289327.

https : / //doi.org/10.1137/ 19M1289327

[19] RT 록펠러. 볼록 분석. Princeton Mathematical Series, No. 28. Princeton University Press, Princeton, NJ, 1970. 10.1515/9781400873173.

https : / /doi.org/ 10.1515 / 9781400873173

[20] DG Luenberger 및 Y. Ye. 선형 및 비선형 계획법, 운영 연구 및 관리 과학 국제 시리즈 116권. Springer, Boston, USA, 2008. ISBN 9781441945044. 10.1007/978-0-387-74503-9.

https://doi.org/10.1007/978-0-387-74503-9

[21] J. Nocedal 및 SJ Wright. 수치 최적화. 운영 연구 및 금융 공학의 Springer 시리즈. Springer, New York, NY, USA, 두 번째 판, 2006. ISBN 978-0387-30303-1; 0-387-30303-0. 10.1007/978-0-387-40065-5.

https://doi.org/10.1007/978-0-387-40065-5

[22] JP Dedieu 및 M. Shub. 과결정 방정식 시스템에 대한 뉴턴의 방법. 수학. Comp., 69(231): 1099–1115, 2000. ISSN 0025-5718. 10.1090/S0025-5718-99-01115-1.

https://doi.org/10.1090/S0025-5718-99-01115-1

[23] JE Dennis Jr. 및 RB Schnabel. 제약 없는 최적화 및 비선형 방정식을 위한 수치적 방법, 응용 수학의 고전 16권. 산업 및 응용 수학 학회(SIAM), 필라델피아, PA, 1996. ISBN 0-89871-364-1. 10.1137/1.9781611971200. 1983년 원본의 수정된 재인쇄물.

https : / /doi.org/ 10.1137 / 1.9781611971200

[24] RDC 몬테이로와 MJ 토드. 경로 추적 방법. 준정부호 프로그래밍 핸드북, 운영 연구 및 관리 과학의 국제 시리즈 27권, 267-306페이지. Springer, Boston, MA, 2000. 10.1007/978-1-4615-4381-7_10.

https://doi.org/10.1007/978-1-4615-4381-7_10

[25] JW 데멜. 응용 수치 선형 대수학. 산업 및 응용 수학 학회(SIAM), 필라델피아, PA, 1997. ISBN 0-89871-389-7. 10.1137/1.9781611971446.

https : / /doi.org/ 10.1137 / 1.9781611971446

[26] J. Lin, T. Upadhyaya 및 N. Lütkenhaus. 이산 변조 연속 변수 양자 키 분포의 점근적 보안 분석. 물리. X, 9: 041064, 2019. 10.1103/PhysRevX.9.041064.

https : / /doi.org/10.1103/ PhysRevX.9.041064

[27] H. Fawzi, J. Saunderson 및 PA Parrilo. 행렬 로그의 준정부호 근사치입니다. 기초 계산 수학, 19: 259–296, 2019. 10.1007/s10208-018-9385-0. https://github.com/hfawzi/cvxquad에서 패키지 cvxquad.

https://doi.org/10.1007/s10208-018-9385-0

https : / / github.com/ hfawzi / cvxquad

[28] S. Boyd 및 L. Vandenberghe. 볼록 최적화. Cambridge University Press, Cambridge, UK, 2004. 10.1017/CBO9780511804441.

https : / /doi.org/ 10.1017 / CBO9780511804441

[29] DG 루엔베르거. 벡터 공간 방법에 의한 최적화. John Wiley & Sons, 미국 뉴욕, 1969.

[30] JE Dennis Jr. 및 H. Wolkowicz. 크기 조정 및 최소 변경 시컨트 방법. SIAM J. 숫자. Anal., 30(5): 1291–1314, 1993. ISSN 0036-1429. 10.1137/0730067.

https : / /doi.org/ 10.1137 / 0730067

[31] H.-K. Lo, M. Curty, B. Qi. 측정 장치 독립적인 양자 키 배포. 물리. Lett., 108: 130503, 2012. 10.1103/PhysRevLett.108.130503.

https : / /doi.org/10.1103/ PhysRevLett.108.130503

[32] Z. Cao, Z. Zhang, H.-K. Lo, X. Ma. 이산 위상 무작위 코히어런트 상태 소스 및 양자 키 배포에서의 응용. New J. Phys., 17: 053014, 2015. 10.1088/1367-2630/17/5/053014.

https://doi.org/10.1088/1367-2630/17/5/053014

[33] M. Lucamarini, ZL Yuan, JF Dynes 및 AJ Shields. 양자 리피터 없이 양자 키 분배의 속도-거리 한계 극복. Nature, 557: 400–403, 2018. 10.1038/s41586-018-0066-6.

https://doi.org/10.1038/s41586-018-0066-6

[34] M. Curty, K. Azuma 및 H.-K. 봐라. 트윈 필드 유형 양자 키 배포 프로토콜의 간단한 보안 증명. npj. Quantum Inf., 5: 64, 2019. 10.1038/s41534-019-0175-6.

https://doi.org/10.1038/s41534-019-0175-6

인용

[1] Tony Metger와 Renato Renner, "일반화된 엔트로피 축적으로부터 양자 키 분배의 보안", arXiv : 2203.04993.

[2] Min-Gang Zhou, Zhi-Ping Liu, Wen-Bo Liu, Chen-Long Li, Jun-Lin Bai, Yi-Ran Xue, Yao Fu, Hua-Lei Yin, Zeng-Bing Chen, “신경망 - 양자 키 배포의 비밀 키 비율에 대한 기반 예측", 과학 보고서 12, 8879 (2022).

[3] 류웬보, 리첸롱, 위안메이시에, 웽쉰, 구제, 차오우샤오, 루우슈오, 리빙홍, 인화레이, 쩡빙 Chen, "호모다인 감지 직교 위상 편이 키잉 연속 가변 양자 키 분포와 높은 과도한 잡음 허용", PRX 퀀텀 2 4, 040334 (2021).

[4] Zhi-Ping Liu, Min-Gang Zhou, Wen-Bo Liu, Chen-Long Li, Jie Gu, Hua-Lei Yin, Zeng-Bing Chen, “이산 변조 연속식에서 보안 키 비율을 위한 자동화된 기계 학습 -가변 양자 키 배포", 광학 익스프레스 30 9, 15024(2022).

[5] Hamza Fawzi 및 James Saunderson, "양자 상대 엔트로피에 대한 최적의 자기 일치 장벽", arXiv : 2205.04581.

위의 인용은 SAO / NASA ADS (마지막으로 성공적으로 업데이트 됨 2022-09-09 11:02:28). 모든 출판사가 적절하고 완전한 인용 데이터를 제공하지는 않기 때문에 목록이 불완전 할 수 있습니다.

On Crossref의 인용 서비스 인용 작품에 대한 데이터가 없습니다 (최종 시도 2022-09-09 11:02:25).

이 백서는 Quantum에서 Creative Commons Attribution 4.0 International(CC BY 4.0) 특허. 저작권은 저자 또는 기관과 같은 원래 저작권 보유자에게 있습니다.