ȚI GHICI PAROLA? NU ESTE NEVOIE DACA ESTE DEJA FURATA!

Ghiciți parola? Să spargi parola? Să-ți furi parola? Ce se întâmplă dacă escrocii au deja una dintre parolele tale și o pot folosi pentru a-ți da seama și pe celelalte?

Faceți clic și trageți pe undele sonore de mai jos pentru a trece la orice punct. Poti de asemenea asculta direct pe Soundcloud.

Cu Doug Aamoth și Paul Ducklin

Muzică intro și outro de Edith Mudge.

Ne puteți asculta pe SoundCloud, Podcast-uri Apple, Podcast-uri Google, Spotify, stitcher și oriunde se găsesc podcasturi bune. Sau pur și simplu aruncați URL-ul fluxului nostru RSS în podcatcher-ul tău preferat.

CITIȚI TRANSCRIPTUL

DOUG. Necazurile LifeLock, executarea codului de la distanță și o mare înșelătorie întâmpină probleme mari.

Toate acestea și multe altele pe podcastul Naked Security.

[MODEM MUZICAL]

Bine ați venit la podcast, toată lumea.

Eu sunt Doug Aamoth; el este Paul Ducklin.

Și Paul, îmi pare atât de rău... dar lasă-mă să-ți urez un 23 fericit cu întârziere!

RAȚĂ. Spre deosebire de Happy '99, Doug?

DOUG. Cum ai știut? [râde]

Ne coadă de rândunică imediat în nostru Istoria tehnologiei segment.

Săptămâna aceasta, pe 20 ianuarie 1999, lumea a fost prezentată cu viermele HAPPY99, cunoscut și sub numele de „Ska”.

Paul, ai fost acolo, omule!

Povestește-ne despre experiența ta cu HAPPY99, dacă vrei.

RAȚĂ. Doug. Cred că cel mai fascinant lucru pentru mine – atunci și acum – este ceea ce numești cuvântul B...

… partea „strălucitoare” [TUȘE ÎN POLOGIE] și nu știu dacă asta s-a datorat lenei sau inteligenței supreme din partea programatorului.

În primul rând, nu a folosit o listă pregenerată de adrese de e-mail.

A așteptat până când *ți* ați trimis un e-mail, ați îndepărtat adresa de e-mail din ea și a folosit-o, astfel încât e-mailurile au ajuns doar la persoane cu care tocmai ați comunicat, oferindu-le o mai mare credibilitate.

Și celălalt lucru inteligent pe care îl avea: nu se deranja cu lucruri precum subiectul și corpul mesajului.

Avea doar un atașament, HAPPY99.EXE, că atunci când l-ai rulat în prim plan, a arătat artificii.

Și apoi l-ai închis; părea că nu s-a făcut rău.

Deci nu existau indicii lingvistice, cum ar fi: „Hei, tocmai am primit un e-mail în italiană de la prietenul meu italian în care îmi urează Crăciun Fericit, urmat imediat de un e-mail în engleză prin care îmi urează un 1999 fericit.”

Și nu știm dacă programatorul a prevăzut asta sau, așa cum am spus, dacă a fost doar, „Nu aș putea fi deranjat să rezolv toate apelurile de funcție de care am nevoie pentru a adăuga asta la e-mail...

…Știu să creez un e-mail; Știu să-i adaug un atașament; Nu mă voi deranja cu restul.”

Și, ca rezultat, acest lucru pur și simplu s-a răspândit și s-a răspândit și s-a răspândit și s-a răspândit.

O reamintire că în programarea malware, la fel ca în multe lucruri din viață, uneori... mai puțin înseamnă mult mai mult.

DOUG. În regulă!

Ei bine, să trecem la un subiect mai fericit, un fel de fel gaura de executare a codului de la distanță într-o bibliotecă populară de securitate în cloud.

Stai, nu e mai fericit... dar ce s-a întâmplat aici?

RAȚĂ. Ei bine, este mai fericit prin faptul că bug-ul nu a fost dezvăluit în sălbăticie cu o dovadă de concept.

A fost documentat doar la câteva săptămâni după ce a fost corectat.

Și, din fericire, deși din punct de vedere tehnic contează ca o eroare de execuție a codului de la distanță [RCE], care a provocat multă dramă când a fost raportată pentru prima dată...

… a fost nevoie ca escrocii să pătrundă mai întâi în apartamentul tău și apoi să deschidă ușa din interior pentru următorul val de escroci care au venit.

Așa că nu a fost ca și cum ar putea să apară la ușa din față și să primească intrare instantanee.

Ironia, desigur, este că implică un popular set de instrumente open source numit jsonwebtoken, sau JWT pe scurt.

Un JWT este practic ca un cookie de sesiune pentru browserul dvs., dar acesta este mai mult orientat către o abordare fără încredere pentru a autoriza programele să facă ceva pentru o perioadă.

De exemplu, ați putea dori să autorizați un program pe care sunteți pe cale să-l rulați să caute prețuri într-o bază de date de prețuri.

Deci, trebuie să vă autentificați mai întâi.

Poate că trebuie să introduceți un nume de utilizator, poate să puneți o parolă... și apoi obțineți acest token de acces pe care îl poate folosi programul dvs. și poate este valabil pentru următoarele 100 de solicitări, sau următoarele 20 de minute sau ceva de genul ăsta, ceea ce înseamnă că nu trebuie să vă autentificați complet de fiecare dată.

Dar acel simbol doar autorizează programul dvs. să facă un lucru specific pe care l-ați configurat în avans.

Este o idee grozavă – este un mod standard de a face codare pe web în zilele noastre.

Acum, ideea JWT, spre deosebire de alte cookie-uri de sesiune, este că într-un fel „zero-trusty” include: cui este indicativul; ce lucruri este permis să facă; și, de asemenea, are un hash criptografic cu cheie al datelor care spune pentru ce este.

Și ideea este că acel hash este calculat de server atunci când emite jetonul, folosind o cheie secretă care este îngropată într-o bază de date super-securizată undeva.

Din păcate, dacă escrocii ar putea pătrunde în apartamentul tău în avans, trecând lacătul...

… și dacă ar putea intra în baza de date secretă și dacă ar putea implanta o cheie secretă modificată pentru un anumit cont de utilizator și apoi să iasă pe furiș, aparent fără a lăsa nimic în urmă?

Ei bine, ți-ai imagina că, dacă dai peste cap cheia secretă, atunci sistemul pur și simplu nu va funcționa, pentru că nu vei mai putea crea token-uri de încredere.

Așa că ai *crede* că va eșua în siguranță.

Cu excepția faptului că, dacă ați putea schimba cheia secretă într-un mod special, atunci data viitoare când a avut loc autentificarea (pentru a vedea dacă simbolul a fost corect sau nu), preluarea cheii secrete ar putea duce la executarea codului.

Acest lucru ar putea, teoretic, fie să citească orice fișier, fie să implanteze permanent malware pe serverul de autentificare în sine...

… ceea ce în mod clar ar fi un lucru foarte rău într-adevăr!

Și având în vedere că aceste jetoane web JSON sunt foarte utilizate pe scară largă și având în vedere că acest lucru jsonwebtoken trusa de instrumente este una dintre cele populare de acolo, în mod clar era un imperativ să mergeți și să corectați dacă folosiți versiunea buggy.

Lucrul frumos la asta este că patch-ul a apărut anul trecut, înainte de Crăciunul 2022 și (probabil prin aranjament cu jsonwebtoken echipa) compania care a găsit acest lucru și a scris-o a dezvăluit doar recent, acum aproximativ o săptămână.

Așa că le-au dat mult timp oamenilor pentru a repara înainte de a explica care este problema în detaliu.

Deci asta *ar trebui* să se termine cu bine.

DOUG. Bine, hai să rămânem la subiectul că lucrurile se termină cu bine... dacă ești de partea băieților buni!

Avem patru țări, milioane de dolari, căutări multiple și mai multe arestate, într-un mod frumos mare înșelătorie de investiții:

Escroci de investiții de mai multe milioane, arestați într-un raid Europol în patru țări

RAȚĂ. Acesta a fost un bun, de modă veche, „Hei, am o investiție pentru tine!”.

Se pare că existau patru centre de apeluri, sute de persoane interogate și 15 deja arestați...

… această înșelătorie a fost „a chema la rece oameni pentru că au investit într-o criptomonedă inexistentă”.

Asa de, OneCoin din nou... am vorbit despre asta OneCoin escrocherie, unde s-au investit ceva de genul 4 miliarde de dolari într-o criptomonedă care nici măcar nu exista.

Escrocul OneCoin Sebastian Greenwood pledează vinovat, „Cryptoqueen” încă dispărut

În acest caz, Europol a vorbit despre *scheme* de criptomonede.

Așa că cred că putem presupune că escrocii ar conduce unul până când oamenii și-au dat seama că este o înșelătorie, apoi au scos covorașul de sub ei, au fugit cu banii, ar începe unul nou.

Ideea a fost: începe foarte mic, spunându-i persoanei: „Uite, trebuie doar să investești puțin, să pui 100 de euro poate, ca prima ta investiție.”

Ideea a fost că oamenii s-ar gândi: „Îmi permit aproape asta; dacă acest lucru funcționează, *eu* aș putea fi următorul miliardar în stil Bitcoin.”

Au pus banii... și bineînțeles, știți cum decurge povestea.

Există un site web cu aspect fantastic, iar investiția ta, practic, continuă să crească în câteva zile, sărind în sus în alte zile.

Practic, „Bravo!”

Deci, aceasta este problema cu aceste escrocherii – pur și simplu *arata* grozav.

Și veți obține toată dragostea și atenția de care aveți nevoie de la „consilierii de investiții”, până în punctul în care vă dați seama că este o înșelătorie.

Și apoi, ei bine... poți să te plângi autorităților.

Vă recomand să mergeți la poliție dacă puteți.

Dar apoi, desigur, forțele de ordine au sarcina dificilă de a încerca să-și dea seama cine a fost, unde au sediul și să le obțină înainte de a începe următoarea înșelătorie.

DOUG. OK, avem câteva sfaturi aici.

Am dat acest sfat înainte – se aplică acestei povești, precum și altora.

Dacă sună prea frumos pentru a fi adevărat, ghici ce?

RAȚĂ. E prea frumos să fie adevărat, Doug.

Nu „ar putea fi”.

E prea frumos pentru a fi adevărat – doar fă-l la fel de simplu.

Astfel, nu mai trebuie să faci nicio evaluare.

Dacă aveți îndoieli, promovați acele îndoieli la echivalentul unui fapt în toată regula.

Te-ai putea scuti de multe dureri de inima.

DOUG. Noi avem: Fă-ți timp când discuțiile online se transformă de la prietenie la bani.

Și am vorbit despre asta: Nu vă lăsați păcăliți pentru că un site de înșelătorie arată bine marcat și profesionist.

În calitate de designer web reformat, vă pot spune că este imposibil să faceți un site web prost în zilele noastre.

Și un alt motiv pentru care nu mai sunt web designer este: nimeni nu are nevoie de mine.

Cine are nevoie de un web designer când poți să faci totul singur?

RAȚĂ. Adică faceți clic pe butonul, alegeți tema, smulgeți niște JavaScript de pe un site de investiții real...

DOUG. ... aruncați câteva sigle acolo.

Da!

RAȚĂ. Este o muncă surprinzător de ușoară și nu trebuie să fii un programator cu experiență deosebită pentru a o face bine.

DOUG. Și nu în ultimul rând, dar cu siguranță niciodată în ultimul rând: Nu lăsați escrocii să creeze o pană între tine și familia ta...

…vezi punctul 1 despre ceva prea frumos pentru a fi adevărat.

RAȚĂ. Da.

Există două moduri prin care ai putea ajunge din neatenție într-o situație cu adevărat urâtă cu prietenii și familia, din cauza modului în care se comportă escrocii.

Primul este că, de foarte multe ori, dacă își dau seama că sunteți pe cale să renunțați la înșelătorie pentru că prietenii și familia aproape v-au convins că ați fost înșelat, atunci își vor face tot posibilul să vă otrăvească opinia despre familia dvs. pentru a încerca să prelungească înșelătoria.

Așa că vor introduce în mod deliberat acea pană.

Și, aproape mai rău, dacă este o înșelătorie în care pare că te descurci bine, îți vor oferi „bonusuri” pentru atragerea membrilor familiei sau prietenilor apropiați.

Dacă reușești să-i convingi... din păcate, ei vor cădea cu tine și probabil că te vor ține de vină pentru că i-ai convins de la început.

Deci țineți cont de asta.

DOUG. OK, ultima noastră poveste a zilei.

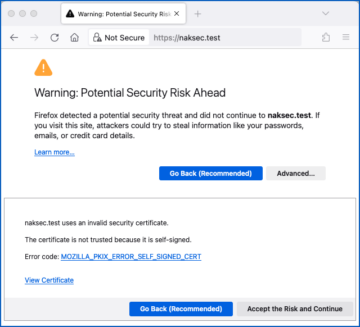

Serviciul popular de protecție a identității LifeLock a fost încălcat, oarecum, dar este complicat... nu este chiar atât de simplu ca un *încălcare* încălcare:

Securitate serioasă: dezvăluirea poveștii „parole sparte” LifeLock

RAȚĂ. Da, acesta este un mod interesant de a spune, Doug!

DOUG. [râde]

RAȚĂ. Motivul pentru care am crezut că este important să scriu acest lucru pe Naked Security este că am văzut notificarea de la Norton LifeLock, despre încercări de conectare neautorizate în masă în serviciul lor, pe care au trimis-o unor utilizatori care au fost afectați.

Și m-am gândit: „Uh-oh, iată-ne – oamenilor li s-au furat parolele la un moment dat în trecut, iar acum vin o nouă grămadă de escroci și bat la ușă, iar unele uși sunt inca deschis."

Așa am citit-o și cred că am citit-o corect.

Dar am început brusc să văd titluri și, în unele cazuri, povești, în mass-media, care i-au invitat pe oameni să se gândească că „Oh, la naiba, au intrat în Norton LifeLock; au intrat în culise; au săpat în bazele de date; chiar mi-au recuperat parolele – oh, dragă!”

Cred că, în lumina dezvăluirilor recente de LastPass, unde bazele de date cu parole au fost furate dar parolele au fost criptate...

… acest lucru, dacă doar urmați linia „Oh, a fost o încălcare și au parolele”, sună și mai rău.

Dar se pare că aceasta este o listă veche de potențiale combinații de nume de utilizator/parolă pe care niște escroci le-au achiziționat cumva.

Să presupunem că l-au cumpărat într-o bucată de pe dark web și apoi s-au apucat să vadă care dintre acele parole ar funcționa pe ce conturi.

Este cunoscut sub numele de umplutură credențială, deoarece iau acreditări despre care se crede că funcționează pe cel puțin un cont și le introduc în formularele de conectare de pe alte site-uri.

Deci, în cele din urmă, echipa Norton LifeLock a trimis un avertisment clienților spunând: „Credem că ești una dintre persoanele afectate de asta.” probabil doar pentru oamenii în care o conectare a reușit de fapt, pe care au presupus că a venit dintr-un loc greșit, pentru a-i avertiza.

„Cineva ți-a luat parola, dar nu suntem siguri de unde a luat-o, pentru că probabil că a cumpărat-o de pe Dark Web... și, prin urmare, dacă s-ar întâmpla asta, ar putea exista și alți escroci care o au. ”

Deci cred că asta se adaugă povestea.

DOUG. Și avem câteva modalități aici cum ajung aceste parole pe dark web, în primul rând, inclusiv: Atacuri de phishing.

RAȚĂ. Da, asta e destul de evident…

…dacă cineva face o tentativă de phishing în masă împotriva unui anumit serviciu și N persoane se îndrăgostesc de el.

DOUG. Și avem: Spyware keylogger.

RAȚĂ. Acolo te infectezi cu programe malware pe computer, cum ar fi un zombie sau un bot, care are tot felul de declanșatoare de la distanță pe care escrocii le pot declanșa oricând doresc:

Cum funcționează roboții și zombii și de ce ar trebui să-ți pese

Și, evident, lucrurile pe care roboții și zombii tind să le aibă preprogramate includ: monitorizarea traficului de rețea; trimite spam la o listă gigantică de adrese de e-mail; și porniți keylogger-ul ori de câte ori cred că vă aflați pe un site web interesant.

Cu alte cuvinte, în loc să încerce să-ți phishing parolele prin decriptarea tranzacțiilor web altfel sigure, ei se uită practic la ceea ce tastați *pe măsură ce dvs. apasă tastele pe tastatură*.

DOUG. Bine, drăguță.

Noi avem: Igienă slabă a jurnalizării pe partea serverului.

RAȚĂ. În mod normal, ați dori să înregistrați lucruri precum numărul IP al persoanei și numele de utilizator al persoanei și ora la care a făcut încercarea de conectare.

Dar dacă vă grăbiți de programare și ați logat accidental *tot ce* care era în formularul web...

… ce se întâmplă dacă ați înregistrat accidental parola în fișierul jurnal în text simplu?

DOUG. Bine, atunci avem: Malware de răzuire RAM.

Este unul interesant.

RAȚĂ. Da, pentru că dacă escrocii pot strecura niște programe malware în fundal, asta poate aruncă o privire în memorie în timp ce serverul tău funcționează, ei ar putea fi capabili să adulmece „Woa”! Acesta arată ca un număr de card de credit; care arată ca câmpul de parolă!”

7 tipuri de virus – un scurt glosar al cyberbadness contemporan

Evident, acest tip de atac necesită, ca în cazul despre care am vorbit mai devreme... este nevoie ca escrocii să pătrundă mai întâi în apartamentul tău pentru a deschide ușa.

Dar înseamnă că, odată ce s-a întâmplat asta, pot avea un program care nu trebuie să treacă prin nimic de pe disc; nu trebuie să caute prin jurnalele vechi; nu trebuie să navigheze în rețea.

Trebuie pur și simplu să urmărească anumite zone ale memoriei în timp real, în speranța de a avea noroc când există lucruri interesante și importante.

DOUG. Avem câteva sfaturi.

Dacă ai obiceiul să reutilizați parolele, nu o faceți!

Cred că acesta este cel mai lung sfat pe care mi-l amintesc din istoria computerului.

Noi avem: Nu utilizați parole aferente pe site-uri diferite.

RAȚĂ. Da, m-am gândit că aș strecura acel pont, pentru că mulți oameni cred:

„Oh, știu ce voi face, voi alege o parolă foarte complicată și mă voi așeza și voi memora X38/=?..., așa că am o parolă complicată – escrocii nu o vor ghici niciodată, așa că trebuie doar să o amintesc pe aceea.

În loc să o amintesc ca parolă principală pentru un manager de parole, ceea ce este o bătaie de cap de care nu am nevoie, voi adăuga doar -fb pentru Facebook, -tt pentru Tik Tok, -tw pentru Twitter și astfel, la propriu, voi avea o parolă diferită pentru fiecare site web.”

Problema este că, într-un astfel de atac, escrocii au *au primit deja textul clar al uneia dintre parolele tale.*

Dacă parola dvs. are complicated-bit liniuţă two-letters, probabil că atunci pot ghici celelalte parole ale tale...

… pentru că nu trebuie decât să ghicească literele de rezervă.

DOUG. Bine, și: Luați în considerare activarea 2FA pentru toate conturile pe care le puteți.

RAȚĂ. Da.

Ca întotdeauna, este un pic de inconvenient, dar înseamnă că, dacă intru pe dark web și cumpăr o parolă de-a ta, apoi intru și încerc să o folosesc dintr-o parte necunoscută a lumii...

…nu „doar funcționează”, pentru că dintr-o dată am nevoie și de codul unic suplimentar.

DOUG. Bine, iar despre povestea LifeLock, avem un comentariu al cititorului.

Pete spune:

„Articol frumos cu sfaturi bune și o abordare foarte reală (emoticon smileyface).”

RAȚĂ. Sunt deja de acord cu comentariul, Doug! [râde]

Dar continua...

DOUG. „Cred că oamenilor le place să dea vina pe companii precum Norton LifeLock […], pentru că este atât de ușor să dai vina pe toți ceilalți în loc să le spui oamenilor cum să facă acest lucru corect.”

RAȚĂ. Da.

Ai putea spune că sunt cuvinte ușor dure.

Dar, așa cum am spus la sfârșitul acelui articol, avem parole de mai bine de 50 de ani deja în lumea IT, chiar dacă există o mulțime de servicii care încearcă să se îndrepte către așa-numitul viitor fără parolă – fie că care se bazează pe jetoane hardware, măsurători biometrice sau orice altceva.

Dar cred că încă vom avea parole de mulți ani, indiferent dacă ne place sau nu, cel puțin pentru unele (sau poate chiar multe) dintre conturile noastre.

Deci chiar trebuie să mușcăm glonțul și să încercăm să o facem cât de bine putem.

Și peste 20 de ani, când parolele sunt în urmă, putem schimba sfatul și putem veni cu sfaturi despre cum vă protejați informațiile biometrice.

Dar, deocamdată, acesta este doar unul dintr-o serie de mementouri că, atunci când datele personale critice, cum ar fi parolele, sunt furate, acestea pot ajunge să aibă o viață lungă și să fie difuzate pe scară largă în rândul comunității criminalității cibernetice.

DOUG. Grozav.

Mulțumesc, Pete, că ai trimis asta.

Dacă aveți o poveste, un comentariu sau o întrebare interesantă pe care doriți să o trimiteți, ne-ar plăcea să o citim pe podcast.

Puteți trimite un e-mail la tips@sophos.com, puteți comenta oricare dintre articolele noastre sau ne puteți contacta pe social: @NakedSecurity.

Acesta este emisiunea noastră de astăzi – mulțumesc foarte mult pentru ascultare.

Pentru Paul Ducklin, sunt Doug Aamoth care vă reamintește, până data viitoare, să...

AMBII. Rămâi în siguranță!

[MODEM MUZICAL]

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://nakedsecurity.sophos.com/2023/01/19/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text/

- 1

- 100

- 1999

- ani 20

- 2022

- 2FA

- 50 ani

- a

- Capabil

- Despre Noi

- acces

- Cont

- Conturi

- dobândite

- de fapt

- adresa

- adrese

- Adaugă

- avansa

- sfat

- După

- împotriva

- AIR

- TOATE

- deja

- bine

- Cu toate ca

- mereu

- printre

- și

- O alta

- oriunde

- apartament

- Apple

- abordare

- domenii

- în jurul

- aranjament

- arestat

- articol

- bunuri

- asumat

- ataca

- Atacuri

- Încercările

- atenţie

- audio

- autentifica

- Autentificare

- autor

- Autoritățile

- fundal

- Rău

- bazat

- Pe scurt

- Urs

- deoarece

- înainte

- în spatele

- în spatele scenelor

- fiind

- de mai jos

- între

- Mare

- Miliard

- miliardarul

- biometrice

- Pic

- corp

- roboţii

- au cumpărat

- încălcarea

- Pauză

- Rupt

- browser-ul

- Bug

- Buchet

- buton

- cumpăra

- calculată

- apel

- denumit

- apeluri

- card

- caz

- Provoca

- cauzată

- cu siguranță

- Schimbare

- Alege

- Crăciunul

- clar

- Închide

- închis

- Cloud

- Securitatea cloud

- cod

- Codificare

- COM

- combinaţii

- cum

- venire

- comentariu

- comunitate

- Companii

- companie

- complicat

- calculator

- tehnica de calcul

- contemporan

- convinge

- fursec

- fursecuri

- tuse

- ar putea

- țări

- Cuplu

- înscrie-te la cursul

- crăpa

- crea

- scrisori de acreditare

- credit

- card de credit

- critic

- Crooks

- cryptocurrency

- criptografic

- clienţii care

- criminalităţii cibernetice

- Întuneric

- Web întunecat

- Liniuţă

- de date

- Baza de date

- baze de date

- zi

- Zi

- proiectant

- detaliu

- FĂCUT

- diferit

- dificil

- Prezentări de informații

- Nu

- face

- de dolari

- Dont

- De

- Uși

- jos

- Dramă

- desen

- conduce

- Picătură

- oricare

- e-mailuri

- executare

- Engleză

- Echivalent

- În esență,

- Europol

- evaluare

- Chiar

- în cele din urmă

- toată lumea

- exemplu

- a executa

- execuție

- experienţă

- cu experienţă

- a explicat

- suplimentar

- faptic

- FAIL

- Cădea

- familie

- fantastic

- fascinant

- Figura

- Fișier

- Incendiu

- First

- urma

- a urmat

- formulare

- din fericire

- găsit

- Prietenii lui

- Prietenie

- din

- faţă

- complet

- funcţie

- viitor

- orientat

- obține

- obtinerea

- gigant

- Da

- dat

- Oferirea

- Go

- Merge

- merge

- bine

- mare

- mai mare

- codru verde

- vinovat

- sa întâmplat

- fericit

- Piese metalice

- hașiș

- având în

- Prima pagină

- aici

- istorie

- Lovit

- deţine

- speranţă

- Cum

- Cum Pentru a

- HTTPS

- sute

- BOLNAV

- idee

- Identitate

- imediat

- imperativ

- important

- imposibil

- in

- include

- include

- Inclusiv

- informații

- clipă

- in schimb

- interesant

- introdus

- Investi

- investit

- investind

- investiţie

- IP

- probleme de

- IT

- Italiană

- ianuarie

- JavaScript

- Loc de munca

- JSON

- doar unul

- Jwt

- Cheie

- batere

- Cunoaște

- cunoscut

- Nume

- Anul trecut

- LastPass

- Drept

- de aplicare a legii

- lăsând

- Bibliotecă

- Viaţă

- durata de viaţă

- ușoară

- Linie

- Listă

- Ascultare

- mic

- încărca

- Lung

- cautati

- Se pare

- Lot

- dragoste

- face

- malware

- administra

- manager

- multe

- Masa

- maestru

- mijloace

- măsurători

- Mass-media

- se intalneste

- Membri actuali

- Memorie

- mesaj

- ar putea

- milioane

- minte

- minute

- modificată

- bani

- monitor

- mai mult

- cele mai multe

- muta

- multiplu

- Muzică

- muzical

- Securitate goală

- Podcast de securitate gol

- Navigaţi

- Nevoie

- nevoilor

- reţea

- trafic de retea

- Nou

- următor

- în mod normal

- notificare

- număr

- oferi

- Vechi

- ONE

- on-line

- deschide

- open-source

- Opinie

- opus

- comandă

- Altele

- Altele

- parte

- special

- în special

- Parolă

- manager de parole

- Parolele

- trecut

- Plasture

- Patch-uri

- Paul

- oameni

- poate

- permanent

- persoană

- personal

- date personale

- phish

- Phishing

- bucată

- Loc

- Text simplu

- Plato

- Informații despre date Platon

- PlatoData

- pledează

- Se pledează vinovat

- "vă rog"

- mulțime

- Podcast

- Podcast-uri

- Punct

- otravă

- Police

- Popular

- postări

- potenţial

- destul de

- preţ

- probabil

- Problemă

- profesional

- Program

- Programator

- Programare

- Programe

- promova

- proteja

- protecţie

- pune

- Punând

- întrebare

- Chestionat

- Citeste

- Cititor

- real

- în timp real

- motiv

- recent

- recent

- recomanda

- record

- inregistrata

- legate de

- de încredere

- minte

- amintindu-

- la distanta

- cereri de

- necesita

- Necesită

- REST

- rezultat

- Dezvăluit

- RSS

- Alerga

- funcţionare

- sigur

- Said

- Economisiți

- Înșelătorie

- Escrocii

- escrocherii

- scene

- Caută

- Secret

- securitate

- vedere

- părea

- pare

- segment

- trimitere

- serviciu

- Servicii

- sesiune

- set

- câteva

- Pantaloni scurți

- să

- Arăta

- simplu

- pur şi simplu

- Centre de cercetare

- situație

- mic

- furişa

- So

- Social

- unele

- ceva

- undeva

- Sursă

- spam-

- special

- specific

- Spotify

- răspândire

- spyware

- standard

- Începe

- început

- şedere

- Încă

- furate

- Istorii

- Poveste

- simplu

- subiect

- prezenta

- astfel de

- Suprem

- sistem

- Lua

- Vorbi

- echipă

- lumea

- lor

- temă

- prin urmare

- lucru

- lucruri

- gândit

- Prin

- TIC-tac

- timp

- sfat

- Sfaturi

- la

- astăzi

- semn

- indicativele

- de asemenea

- Toolkit

- față de

- trafic

- Tranzacții

- necaz

- adevărat

- ÎNTORCĂ

- Cotitură

- stare de nervozitate

- Tipuri

- în

- URL-ul

- us

- utilizare

- Utilizator

- utilizatorii

- versiune

- virus

- de avertizare

- Ceas

- Val

- modalități de

- web

- bazat pe web

- website

- săptămână

- săptămâni

- Ce

- dacă

- care

- în timp ce

- OMS

- pe larg

- Sălbatic

- voi

- cuvinte

- Apartamente

- a face exerciţii fizice

- fabrică

- lume

- vierme

- ar

- scrie

- Greșit

- an

- ani

- Ta

- te

- zephyrnet

![S3 Ep119: Încălcări, patch-uri, scurgeri și ajustări! [Audio + Text]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-360x188.jpg)