Мы упомянули историю LastPass в заключении пару недель назад, но подробностей по-прежнему было немного. Была надежда, что LastPass предоставит более прозрачную информацию о том, что произошло и сколько учетных записей было получено. К сожалению, похоже выпуск новостей от 22 декабря - это все, что мы получим. Для пользователей LastPass пришло время принять некоторые решения.

Напомним, злоумышленник использовал информацию об утечке в августе 2022 года, чтобы атаковать сотрудника LastPass с помощью уловки социальной инженерии. Это удалось, и злоумышленнику удалось получить доступ к резервным копиям LastPass, в частности к базе данных учетных записей клиентов и хранилищам клиентов. Официальной информации о том, сколько данных пользователей было включено, не было, но есть указание на то, что это был весь набор данных. И что еще хуже, зашифрованное хранилище зашифровано лишь частично. Сохраненные URL-адреса были представлены злоумышленнику в виде обычного текста, хотя имена пользователей и пароли по-прежнему зашифрованы с использованием вашего мастер-пароля.

Что теперь делать пользователю LastPass? По-разному. Мы можем предположить, что тот, у кого есть данные хранилища LastPass, в настоящее время бросает в него все доступные списки паролей. Если вы использовали слабый пароль — полученный из слов на любом языке или ранее скомпрометированный — пришло время изменить все ваши пароли, которые были в хранилище. Они сожжены.

Останетесь ли вы с LastPass или перейдете к другому решению, это всего лишь вопрос времени, когда ваше хранилище будет взломано. Что еще хуже, некоторые старые учетные записи Lastpass используют только 5,000 раундов хэширования PBKDF2 (функция получения ключа на основе пароля). Новые учетные записи настроены на использование более 100,000 XNUMX итераций, но некоторые старые учетные записи могут по-прежнему использовать старые настройки. В результате атака на зашифрованное хранилище проходит намного быстрее. Количество итераций почти наверняка содержится в украденных данных, поэтому эти учетные записи, скорее всего, будут проверены в первую очередь. Если вы являетесь давним пользователем, измените все пароли, хранящиеся в хранилище.

Есть хорошие новости. Хранилища используют соль для паролей — дополнительные данные, которые вводятся в функцию PBKDF2. Это означает, что процедура взлома пароля должна выполняться индивидуально для каждого пользователя. Если вы просто еще один неинтересный пользователь, возможно, вы никогда не станете мишенью для взлома. Но если вы можете быть интересны или у вас есть интересные URL-адреса, вероятность того, что вы станете объектом таргетинга, выше. И, к сожалению, это был простой текст.

Так как же складывается математика? К счастью для нас, [Владимир Палант] подсчитали для нас. Пароль минимальной сложности с использованием правил 2018 года для пароля LastPass дает 4.8 × 10 ^ 18 возможных комбинаций паролей. RTX 4090 может поддерживать примерно 1.7 миллиона догадок в секунду для учетной записи, использующей всего 5,000 итераций PBKDF2, или 88,000 44,800 догадок в секунду для должным образом защищенной учетной записи. Это 860,000 4090 лет и XNUMX XNUMX лет, чтобы взломать хранилище, при условии, что над ним работает один RTXXNUMX. Немного грубой математики размер центра обработки данных трехбуквенного агентства предполагает, что выделение всего одного из этих центров обработки данных для этой задачи позволит взломать менее безопасное хранилище менее чем за 4 месяца. С учетной записью, использующей полные настройки безопасности, этот срок увеличивается почти до шести лет. Имейте в виду, что этот подход является наилучшим сценарием для злоумышленника и представляет собой выделение центра обработки данных стоимостью 1.5 миллиарда долларов для выполнения задачи в течение длительного периода времени. Но это также предполагает, что вы выбрали свой пароль случайным образом.

Но вот загвоздка: если риска достаточно, чтобы подтолкнуть вас к действию, недостаточно сменить пароль LastPass. Независимо от того, останетесь ли вы с LastPass или перейдете на другое решение, вам нужно будет сначала изменить мастер-пароль, а затем пройти изнурительный процесс смены всех паролей в вашем хранилище LastPass. Весь этот беспорядок, безусловно, был ошибкой со стороны LastPass, и их отчеты после инцидента, безусловно, оставляют желать некоторой прозрачности. Незашифрованные URL-адреса, связанные с каждым сохраненным паролем, вызывают сожаление. Но центральный принцип, что даже LastPass не может получить доступ к вашим сохраненным паролям, похоже, не сработал.

Биткойн-хакер взломан

Люк Дашжр — разработчик Bitcoin Core, основной подписчик программного обеспечения Bitcoin Knots и произошло серьезное нарушение безопасности. Это может быть продолжением инцидента после ноябрьское физическое нападение, где кому-то удалось перезагрузить сервер с флешки и установить бэкдор. Тот был пойман, и вредоносное ПО, по-видимому, было удалено. Люк потерял в общей сложности около 200 биткойнов из своего активного (горячего) и автономного (холодного) кошельков. Он считает это полной компрометацией и предупредил, что его ключ PGP также должен вызывать подозрения. Это означает, что недавние выпуски биткойн-узлов также должны вызывать подозрения.

Было выдвинуто несколько теорий, от «несчастного случая на лодке», чтобы избежать налоговых обязательств, до известной проблемы с генерацией случайных чисел в системе Talos, которую он использует (CVE-2019-15847). Ничто из этого не кажется столь же вероятным, как идея о том, что это был пропущенный руткит на скомпрометированном сервере и боковое перемещение обратно в домашнюю сеть [Люка]. В любом случае, это ужасный беспорядок, и мы надеемся, что с нетерпением ждем положительного решения.

Ночной компромисс PyTorch

Пакет PyTorch-nightly был атака с запутанной зависимостью, активен с 25 по 30 декабря. Проблема здесь в том, что PyTorch размещает torchtriton package как часть своего ночного репо, и это имя пакета не было заявлено в PyPi. Итак, все, что нужно было сделать, это прийти и загрузить пакет под этим именем, и вуаля, любая новая установка PyTorch-nightly захватывает версию PyPi. Вредоносный пакет очищает системные данные, такие как текущие серверы имен, имя хоста, имя пользователя, рабочий каталог и переменные среды, и отправляет их в h4ck[dot]cfd (Архивная ссылка). Это не так уж плохо, хотя переменные среды обязательно включают токены аутентификации. Кикер в том, что история Баша, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh, а также все первые 1000 файлов в домашнем каталоге упакованы и загружены. В современной системе, passwd файл на самом деле не содержит хэшей паролей, но .ssh папка вполне может содержать закрытые ключи SSH. Угу.

Теперь, разработчик этого фиктивного пакета был найден, и утверждает, что это было задумано как исследование безопасности, и обещает, что все данные будут удалены. Утверждается, что украденные данные были нужны для того, чтобы точно идентифицировать жертву, предположительно, с целью сбора вознаграждения за обнаружение ошибок. В этом есть некоторый элемент правдоподобия, но на самом деле это не имеет значения, поскольку любые секреты, раскрытые в этом инциденте, должны быть отозваны в любом случае. Положительным моментом является то, что никакой вредоносный код не запускается просто при установке пакета, но скрипт Python должен будет выполнить явное import triton чтобы активировать полезную нагрузку. Проект PyTorch переименовал пакет в pytorch-tritonи зарезервировал это имя проекта в PyPi, чтобы избежать повторения инцидента.

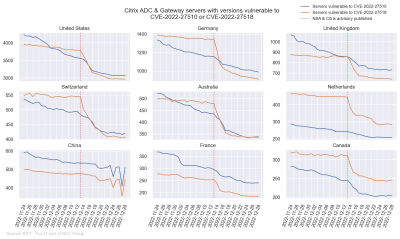

Сопоставление уязвимых установок Citrix

Недавно в Citrix ADC и Citrix Gateway было исправлено несколько критических уязвимостей, одна из которых вызвала уведомление АНБ о том, что APT (Advanced Persistent Threat) активно подвергает опасности системы с помощью этой ошибки. Фиксированные номера версий известны, и это заставило исследователей из Fox It, входящей в NCC Group, задуматься. Есть ли способ определить версию выпуска устройства Citrix из HTTP-ответа перед аутентификацией? Спойлер: есть. /vpn/index.html конечная точка содержит хэш, который, по-видимому, различается в зависимости от версии выпуска. Единственная оставшаяся хитрость заключалась в том, чтобы найти быстрый способ сопоставить хэш с версией.

Войдите в Google Cloud Marketplace, где можно одним щелчком мыши запустить новую виртуальную машину Citrix. Позже один сеанс SSH подтвердил версию и соответствующий хэш. Это один вниз. Также частью службы Google является zip-файл, содержащий информацию о более старых версиях, включая имена изображений, которые можно использовать для загрузки предыдущих версий в качестве архива. qcow2 образ виртуального диска — достаточно просто взять оттуда хэш и номер версии. Между этими изображениями и страницей загрузки Citrix было идентифицировано довольно много известных хэшей, но, как ни странно, некоторые хэши, наблюдаемые в дикой природе, не соответствуют известному выпуску. Найдя конкретный файл только для чтения, который также доступен удаленно, можно получить точную временную метку, когда была создана данная прошивка. Это заполняет пробелы в известных номерах версий и позволяет точно определить, какие версии появлялись в дикой природе.

Поскольку хэш был частью данных, собранных службами сканирования, такими как Shodan, можно просмотреть историю установленных версий, а также текущее состояние. В развернутых версиях есть очень заметное изменение, хорошо соответствующее предупреждению АНБ. Даже при этом есть много развернутых серверов Citrix, на которых по-прежнему работает уязвимая прошивка, хотя подробности развертывания могут означать, что им не угрожает непосредственная опасность. Это очень интересный взгляд на то, как мы получаем статистику, подобную этой.

Биты и байты

VPN-сервер Synology имеет критическую уязвимость, CVE-2022-43931, который получает 10 баллов CVSS и позволяет злоумышленнику, не прошедшему проверку подлинности, выполнять произвольные команды. Доступны исправленные версии. Сама уязвимость заключается в несанкционированной записи в службу удаленного рабочего стола, поэтому есть некоторая надежда, что эта уязвимая служба не будет широко доступна в открытом Интернете.

Вот эксплойт, о котором вы не знали, что вам нужен, выход из интерпретатора Lua для получения шеллкода исполнение. Хитрость здесь заключается в том, чтобы закодировать шелл-код в виде чисел, а затем обмануть среду выполнения, запустив невыровненный доступ, что перенесет выполнение программы в данные. Еще один забавный трюк заключается в том, что целевой интерпретатор Lua позволяет вам запускать байт-код Lua и доверяет ему, как обычному коду Lua. Итак, какова цель всего этого? Иногда самое интересное в путешествии.

Что вы получаете, когда скучающие исследователи безопасности решают потыкать в мобильное приложение для электросамокатов? Множество загадочно гудящих и мигающих скутеров. А когда те же самые исследователи поднимут ставки и попытаются заставить машины сигналить? Поистине впечатляющий список удаленных уязвимостей в автомобилях всех марок. От GPS-отслеживания в реальном времени до включения света, отпирания дверей и даже дистанционного запуска автомобилей [Сэм Карри] и его группа веселых хакеров сделали все возможное. К чести многих затронутых поставщиков, почти каждая уязвимость заканчивается фразой «они исправили ее сразу».

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- О нас

- доступ

- Доступ

- доступной

- Учетная запись

- Учетные записи

- точный

- Действие

- активный

- активно

- на самом деле

- дополнительный

- продвинутый

- постоянная постоянная угроза

- против

- Все

- позволяет

- и

- Другой

- приложение

- появиться

- подхода

- APT

- связанный

- атаковать

- Август

- Auth

- доступен

- назад

- задняя дверь

- Операции резервного копирования

- Плохой

- ГРУППА

- колотить

- за

- не являетесь

- между

- миллиард

- Немного

- Bitcoin

- биткойн-сердечник

- Биткойн-узлы

- BleepingComputer

- Скучающий

- щедроты

- брендов

- нарушение

- Ломать

- Ошибка

- баги

- построенный

- легковые автомобили

- пойманный

- центральный

- конечно

- шанс

- изменение

- изменения

- График

- заявил

- требования

- закрытие

- облако

- код

- Сбор

- комбинации

- как

- сложность

- скомпрометированы

- Ослабленный

- компромат

- ПОДТВЕРЖДЕНО

- замешательство

- содержит

- Основные

- основной разработчик

- соответствующий

- может

- Пара

- трещина

- кредит

- критической

- Текущий

- Текущее состояние

- В настоящее время

- клиент

- ОПАСНО!

- данным

- База данных

- Datacenter

- Декабрь

- решения

- Зависимость

- зависит

- развернуть

- развертывание

- Производный

- компьютера

- подробнее

- Определять

- Застройщик

- устройство

- не

- Двери

- DOT

- вниз

- скачать

- управлять

- каждый

- или

- Электрический

- Сотрудник

- зашифрованный

- Конечная точка

- окончания поездки

- Проект и

- достаточно

- Весь

- цельность

- Окружающая среда

- Даже

- НИКОГДА

- многое

- точно,

- выполнять

- выполнение

- Эксплуатировать

- подвергаться

- быстрее

- несколько

- Файл

- Файлы

- Найдите

- обнаружение

- Во-первых,

- фиксированной

- Flash

- мигающий

- недостаток

- вперед

- от

- полный

- fun

- функция

- шлюз

- поколение

- получить

- GitHub

- данный

- Go

- будет

- хорошо

- GPS

- захват

- группы

- хакер

- Хакеры

- происходить

- произошло

- хэш

- Хеширования

- Герой

- здесь

- высший

- история

- Главная

- надежды

- С надеждой

- ГОРЯЧИЙ

- Как

- HTML

- HTTPS

- идея

- идентифицированный

- изображение

- изображений

- впечатляющий

- in

- инцидент

- включают

- включены

- В том числе

- индикация

- в отдельности

- информация

- устанавливать

- Установка

- интересный

- Интернет

- вопрос

- IT

- итерации

- саму трезвость

- путешествие

- скачки

- Сохранить

- Основные

- ключи

- Знать

- известный

- язык

- LastPass

- ответственность

- Вероятно

- линия

- Список

- жить

- посмотреть

- искать

- ВЗГЛЯДЫ

- от

- машина

- сделанный

- основной

- сделать

- Создание

- вредоносных программ

- управляемого

- многих

- карта

- рынка

- мастер

- математике

- Вопрос

- Вопросы

- макс-ширина

- означает

- упомянутый

- Веселый

- может быть

- миллиона

- против

- минимальный

- Мобильный телефон

- Мобильное приложение

- Модерн

- месяцев

- БОЛЕЕ

- двигаться

- движение

- имя

- имена

- почти

- Необходимость

- необходимый

- сеть

- Новые

- Новости

- выпуск новостей

- Ноябрь

- номер

- номера

- Официальный представитель в Грузии

- оффлайн

- Старый

- ONE

- открытый

- Опция

- заказ

- пакет

- часть

- Пароль

- пароли

- PBKDF2

- период

- физический

- одноцветный

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- совать

- положительный

- возможное

- довольно

- предыдущий

- предварительно

- первичный

- частная

- Проблема

- процесс

- FitPartner™

- Проект

- Обещает

- должным образом

- цель

- Push

- Питон

- pytorch

- САЙТ

- случайный

- резюме

- последний

- недавно

- Несмотря на

- регулярный

- освободить

- публикации

- удаленные

- удален

- повторять

- Reporting

- представляет

- исследованиям

- исследователи

- зарезервированный

- Постановления

- ответ

- результат

- Итоги

- Встает

- Снижение

- туры

- RTX

- условиями,

- Run

- Бег

- соль

- Сэм

- то же

- сканирование

- Дефицитный

- Во-вторых

- безопасный

- обеспеченный

- безопасность

- исследователи безопасности

- кажется

- обслуживание

- Услуги

- Сессия

- набор

- установка

- настройки

- несколько

- должен

- Серебро

- просто

- ШЕСТЬ

- Размер

- So

- Соцсети

- Социальная инженерия

- Software

- Решение

- некоторые

- Кто-то

- конкретный

- конкретно

- Вращение

- стек

- Начало

- Область

- статистике

- оставаться

- Придерживаться

- По-прежнему

- украли

- хранить

- История

- система

- системы

- Талос

- цель

- целевое

- Сложность задачи

- налог

- Ассоциация

- Vault

- их

- Там.

- На этой неделе

- угроза

- Через

- Бросание

- время

- отметка времени

- в

- Лексемы

- слишком

- Всего

- Отслеживание

- Прозрачность

- прозрачный

- лечения

- вызвать

- Трасты

- Поворот

- под

- несчастный

- отпирающий

- загружено

- us

- использование

- Информация о пользователе

- пользователей

- Пылесосы

- Хранилище

- своды

- Транспорт

- поставщики

- версия

- Жертва

- Виртуальный

- виртуальная машина

- VPN

- Уязвимости

- уязвимость

- Уязвимый

- Кошельки

- предупреждение

- WebP

- неделя

- Недели

- Что

- будь то

- , которые

- кто бы ни

- широко

- Дикий

- будете

- Word

- слова

- работает

- бы

- записывать

- лет

- ВАШЕ

- зефирнет

- ZIP