Apples senaste samling av säkerhetsuppdateringar har kommit, inklusive de nyss lanserade macOS 13 äventyr, som åtföljdes av sin egen säkerhetsbulletinen listar en hel del 112 CVE-numrerade säkerhetshål.

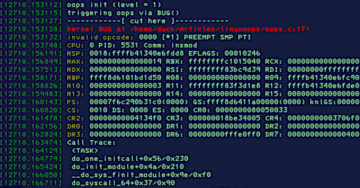

Av dessa räknade vi 27 godtyckliga kodexekveringshål, varav 12 tillåter injicering av oseriös kod rakt in i själva kärnan, och en tillåter att opålitlig kod körs med systemprivilegier.

Utöver det finns det två EoP-fel (elevation-of-privilege) listade för Ventura som vi antar kan användas tillsammans med några, många eller alla av de återstående 14 buggarna för exekvering av icke-systemkod för att bilda en attackkedja som förvandlar en kodexekveringsexploatering på användarnivå till en systemnivå.

iPhone och iPad i verklig risk

Det är dock inte den mest kritiska delen av den här historien.

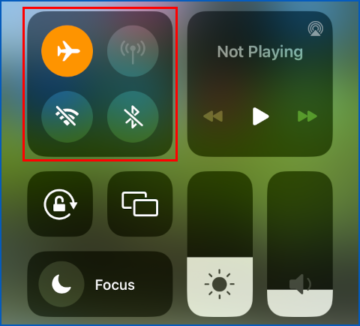

Priset "klar och närvarande fara" går till iOS och iPadOS, Vilket bli uppdaterad till version 16.1 och 16 där en av de angivna säkerhetsbristerna tillåter körning av kärnkod från valfri app och redan exploateras aktivt.

Kort sagt, iPhones och iPads behöver lappas direkt på grund av en kärnan noll-dag.

Apple har inte sagt vilken cyberbrottsgrupp eller spionprogramsföretag som missbrukar denna bugg, kallad CVE-2022-42827, men med tanke på det höga priset som en fungerande iPhone zero-days kräver i cyberundervärlden, antar vi att den som är i besittning av denna exploit [a] vet hur man får den att fungera effektivt och [b] är osannolikt att dra uppmärksamhet till det själva , för att hålla befintliga offer i mörker så mycket som möjligt.

Apple har dragit ut sin vanliga anmärkning om att företaget "är medveten om en rapport om att detta problem kan ha utnyttjats aktivt", och det är allt.

Som ett resultat kan vi inte ge dig några råd om hur du kontrollerar tecken på attack på din egen enhet – vi är inte medvetna om några så kallade IoCs (indikatorer på kompromiss), som konstiga filer i din säkerhetskopia, oväntade konfigurationsändringar eller ovanliga loggfilposter som du kanske kan söka efter.

Vår enda rekommendation är därför vår vanliga uppmaning att lappa tidigt/lappa ofta, genom att gå till Inställningar > Allmänt > Programuppdatering och välja Hämta och installera om du inte redan har fått korrigeringarna.

Varför vänta på att din enhet ska hitta och föreslå själva uppdateringarna när du kan hoppa till huvudet i kön och hämta dem direkt?

Catalina tappade?

Som du kanske har antagit, med tanke på att releasen av Ventura tar macOS till version 13, visas inte macOS 10 Catalina för tre versioner sedan i listan den här gången.

Apple tillhandahåller vanligtvis säkerhetsuppdateringar endast för de tidigare och tidigare versionerna av macOS, och det var så patcharna spelade ut här, med patchar att ta macOS 11 Big Sur till version 11.7.1och macOS 12 Monterey till version 12.6.1.

Men dessa versioner får också en separat uppdatering listad som Safari 16.1, som fixar flera farliga buggar i Safari och dess underliggande programbibliotek WebKit.

Kom ihåg att WebKit används inte bara av Safari utan också av alla andra appar som förlitar sig på Apples underliggande kod för att visa alla typer av HTML-baserat innehåll, inklusive hjälpsystem, Om-skärmar och inbyggda "miniwebbläsare", som vanligtvis ses i meddelanden. appar som erbjuder möjlighet att visa HTML-filer, sidor eller meddelanden.

Apple TITTA och tvOS får också många korrigeringar och deras versionsnummer uppdateras till watch 9.1 och tvOS 16.1 respektive.

Vad göra?

Den goda nyheten är att endast tidiga användare och mjukvaruutvecklare sannolikt redan kör Ventura, som en del av Apples Beta-ekosystem.

Dessa användare bör uppdatera så snart som möjligt, utan att vänta på en systempåminnelse eller för att automatisk uppdatering ska börja, med tanke på det enorma antalet buggar som fixats.

Om du inte är på Ventura men tänker uppgradera direkt, kommer din första upplevelse av den nya versionen automatiskt att inkludera de 112 CVE-patcharna som nämns ovan, så versionen uppgradera kommer automatiskt att inkludera den nödvändiga säkerheten uppdateringar.

Om du planerar att hålla fast vid den tidigare eller tidigare macOS-versionen ett tag ännu (eller om du, som vi, har en äldre Mac som inte kan uppgraderas), glöm inte att du behöver två uppdateringar: en specifik för Big Sur eller Monterey, och den andra en uppdatering för Safari som är densamma för båda operativsystemen.

För att sammanfatta:

- På iOS eller iPad OS, använd brådskande Inställningar > Allmänt > Programuppdatering

- På macOS, användning Apple-menyn > Om den här Mac > Programuppdatering…

- macOS 13 Ventura Beta användare bör uppdatera omedelbart till den fullständiga versionen.

- Användare av Big Sur och Monterey som uppgraderar till Ventura får macOS 13-säkerhetsfixarna samtidigt.

- macOS 11 Big Sur går till 11.7.1, och behov Safari 16.1 också.

- macOS 12 Monterey går till 12.6.1, och behov Safari 16.1 också.

- TITTA går till 9.1.

- tvOS går till 16.1.

Observera att macOS 10 Catalina inte får några uppdateringar, men vi antar att det beror på att det är slutet på vägen för Catalina-användare, inte för att det fortfarande stöds men var immunt mot någon av de buggar som hittades i senare versioner.

Om vi har rätt, har Catalina-användare som inte kan uppgradera sina Mac-datorer fastnat med att köra allt mer föråldrad Apple-programvara för alltid, eller byta till ett alternativt operativsystem som en Linux-distro som fortfarande stöds på deras enhet.

Snabblänkar till Apples säkerhetsbulletiner:

- APPLE-SA-2022-10-24-1: HT213489 för iOS 16.1 och iPadOS 16

- APPLE-SA-2022-10-24-2: HT213488 för macOS Ventura 13

- APPLE-SA-2022-10-24-3: HT213494 för macOS Monterey 12.6.1

- APPLE-SA-2022-10-24-4: HT213493 för macOS Big Sur 11.7.1

- APPLE-SA-2022-10-24-5: HT213491 för watchOS 9.1

- APPLE-SA-2022-10-24-6: HT213492 för tvOS 16.1

- APPLE-SA-2022-10-24-7: HT213495 för Safari 16.1

- 0 dag

- Apple

- blockchain

- coingenius

- cryptocurrency plånböcker

- kryptoväxling

- CVE-2022-42827

- Cybersäkerhet

- nätbrottslingar

- Cybersäkerhet

- säkerhetstjänsten

- digitala plånböcker

- Exploit

- brandvägg

- iOS

- iPad

- iPhone

- kaspersky

- mac

- malware

- Mcafee

- Naken säkerhet

- NexBLOC

- OS X

- plato

- plato ai

- Platon Data Intelligence

- Platon spel

- PlatonData

- platogaming

- VPN

- sårbarhet

- webbplats säkerhet

- zephyrnet

- zer-dag

![S3 Ep117: Kryptokrisen som inte var (och farväl för alltid till Win 7) [Ljud + text]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)

![S3 Ep124: När så kallade säkerhetsappar blir oseriösa [Audio + Text]](https://platoaistream.net/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-360x188.png)