Kunder idag kan kämpa för att implementera korrekta åtkomstkontroller och revision på användarnivå när flera applikationer är involverade i arbetsflöden för dataåtkomst. Den viktigaste utmaningen är att implementera korrekta åtkomstkontroller med minst privilegier baserade på användaridentitet när en applikation får åtkomst till data på uppdrag av användaren i en annan applikation. Det tvingar dig att antingen ge alla användare bred åtkomst genom applikationen utan revision, eller försöka implementera komplexa skräddarsydda lösningar för att kartlägga roller till användare.

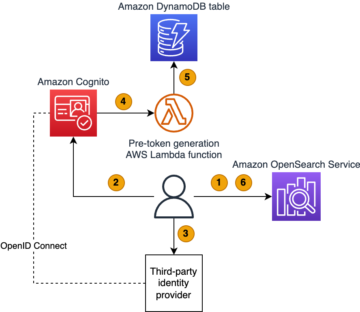

Använda Aws iam identitetscenter, kan du nu sprida användaridentitet till en uppsättning AWS-tjänster och minimera behovet av att bygga och underhålla komplexa anpassade system för att sälja roller mellan applikationer. IAM Identity Center ger också en konsoliderad vy av användare och grupper på ett ställe som de sammankopplade applikationerna kan använda för auktorisering och granskning.

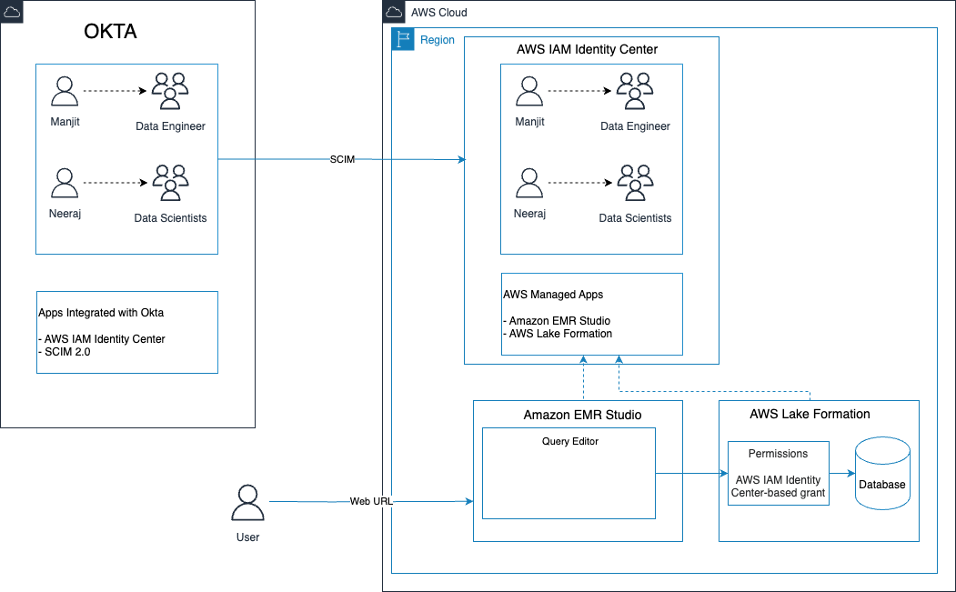

IAM Identity Center möjliggör centraliserad hantering av användaråtkomst till AWS-konton och applikationer med hjälp av identitetsleverantörer (IDP) som Okta. Detta tillåter användare att logga in en gång med sina befintliga företagsuppgifter och sömlöst komma åt nedströms AWS-tjänster som stöder identitetsförmedling. Med IAM Identity Center kan Okta användaridentiteter och grupper automatiskt synkroniseras med SCIM 2.0 för korrekt användarinformation i AWS.

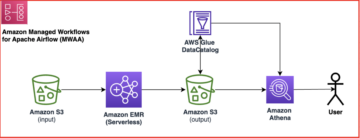

Amazon EMR Studio är en enhetlig dataanalysmiljö där du kan utveckla datateknik och datavetenskapliga applikationer. Du kan nu utveckla och köra interaktiva frågor på Amazonas Athena från EMR Studio (för mer information, se Amazon EMR Studio lägger till interaktiv frågeredigerare som drivs av Amazon Athena ). Athena-användare kan komma åt EMR Studio utan att logga in på AWS Management Console genom att aktivera federerad åtkomst från din IdP via IAM Identity Center. Detta tar bort komplexiteten i att upprätthålla olika identiteter och kartlägga användarroller över din IdP, EMR Studio och Athena.

Du kan regera Athena arbetsgrupper baserat på användarattribut från Okta för att styra frågeåtkomst och kostnader. AWS Lake Formation kan också använda Okta-identiteter för att upprätthålla finkorniga åtkomstkontroller genom att bevilja och återkalla behörigheter.

Integrering av IAM Identity Center och Okta single sign-on (SSO) effektiviserar åtkomsten till EMR Studio och Athena med centraliserad autentisering. Användare kan ha en bekant inloggningsupplevelse med sina personaluppgifter för att säkert köra frågor i Athena. Åtkomstpolicyer för Athena-arbetsgrupper och Lake Formation-behörigheter ger styrning baserad på Okta-användarprofiler.

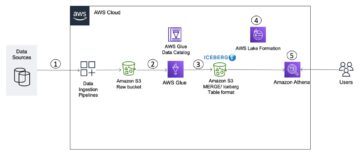

Det här blogginlägget förklarar hur du aktiverar enkel inloggning till EMR Studio med IAM Identity Center-integrering med Okta. Den visar hur man sprider Okta-identiteter till Athena och Lake Formation för att tillhandahålla granulära åtkomstkontroller på frågor och data. Lösningen effektiviserar åtkomsten till analysverktyg med centraliserad autentisering med hjälp av personalens autentiseringsuppgifter. Det utnyttjar AWS IAM Identity Center, Amazon EMR Studio, Amazon Athena och AWS Lake Formation.

Lösningsöversikt

IAM Identity Center tillåter användare att ansluta till EMR Studio utan att administratörer behöver konfigurera manuellt AWS Identity and Access Management (IAM) roller och behörigheter. Det möjliggör kartläggning av IAM Identity Center-grupper till befintliga företagsidentitetsroller och grupper. Administratörer kan sedan tilldela privilegier till roller och grupper och tilldela användare till dem, vilket möjliggör granulär kontroll över användaråtkomst. IAM Identity Center tillhandahåller ett centralt arkiv för alla användare i AWS. Du kan skapa användare och grupper direkt i IAM Identity Center eller ansluta befintliga användare och grupper från leverantörer som Okta, Ping Identity eller Azure AD. Den hanterar autentisering genom din valda identitetskälla och upprätthåller en användar- och gruppkatalog för EMR Studio-åtkomst. Kända användaridentiteter och loggad dataåtkomst underlättar efterlevnad genom att granska användaråtkomst in AWS CloudTrail.

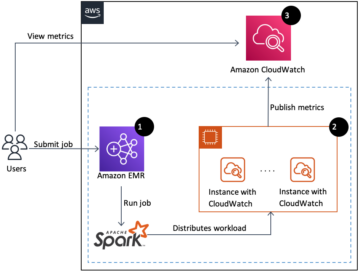

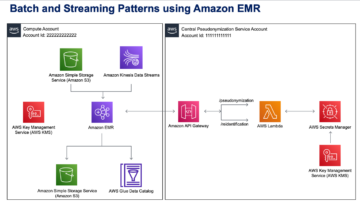

Följande diagram illustrerar lösningsarkitekturen.

EMR Studios arbetsflöde består av följande steg på hög nivå:

- Slutanvändaren startar EMR Studio med hjälp av AWS-åtkomstportalens URL. Denna URL tillhandahålls av en IAM Identity Center-administratör via IAM Identity Centers instrumentpanel.

- URL:en omdirigerar slutanvändaren till arbetsstyrkan IdP Okta, där användaren anger arbetsstyrkans identitetsuppgifter.

- Efter framgångsrik autentisering kommer användaren att loggas in på AWS-konsolen som en federerad användare.

- Användaren öppnar EMR Studio och navigerar till Athenas frågeredigerare med hjälp av länken som är tillgänglig på EMR Studio.

- Användaren väljer rätt arbetsgrupp enligt användarrollen för att köra Athena-frågor.

- Frågeresultaten lagras separat Amazon Simple Storage Service (Amazon S3) platser med ett prefix som är baserat på användaridentitet.

För att implementera lösningen genomför vi följande steg:

- Integrera Okta med IAM Identity Center för att synkronisera användare och grupper.

- Integrera IAM Identity Center med EMR Studio.

- Tilldela användare eller grupper från IAM Identity Center till EMR Studio.

- Konfigurera Lake Formation med IAM Identity Center.

- Konfigurera granulära rollbaserade rättigheter med Lake Formation på spridda företagsidentiteter.

- Skapa arbetsgrupper i Athena för styrande åtkomst.

- Ställ in Amazon S3-åtkomstbeviljande för finkornig åtkomst till Amazon S3-resurser som hinkar, prefix eller objekt.

- Få åtkomst till EMR Studio via AWS-åtkomstportalen med IAM Identity Center.

- Kör frågor på Athena SQL-redigeraren i EMR Studio.

- Granska revisionsspåret från slut till slut för arbetsstyrkans identitet.

Förutsättningar

För att följa detta inlägg bör du ha följande:

- An AWS-konto – Om du inte har en så kan du registrera dig här.

- An Okta-konto som har ett aktivt abonnemang – Du behöver en administratörsroll för att konfigurera applikationen på Okta. Om du är ny på Okta kan du registrera dig för en fri rättegång eller ett utvecklare konto.

För instruktioner för att konfigurera Okta med IAM Identity Center, se Konfigurera SAML och SCIM med Okta och IAM Identity Center.

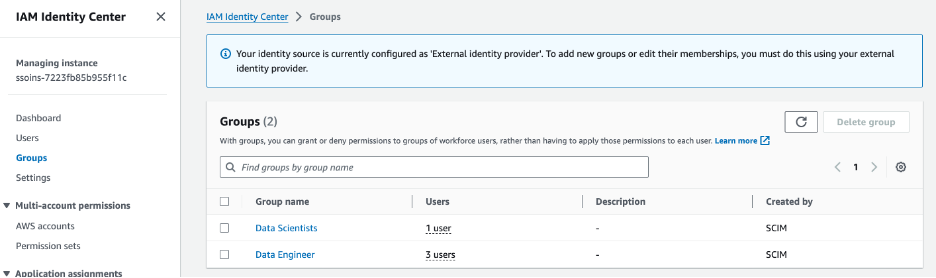

Integrera Okta med IAM Identity Center för att synkronisera användare och grupper

Efter att du framgångsrikt har synkroniserat användare eller grupper från Okta till IAM Identity Center kan du se dem på IAM Identity Center-konsolen, som visas i följande skärmdump. För det här inlägget skapade och synkroniserade vi två användargrupper:

- Datatekniker

- Dataforskare

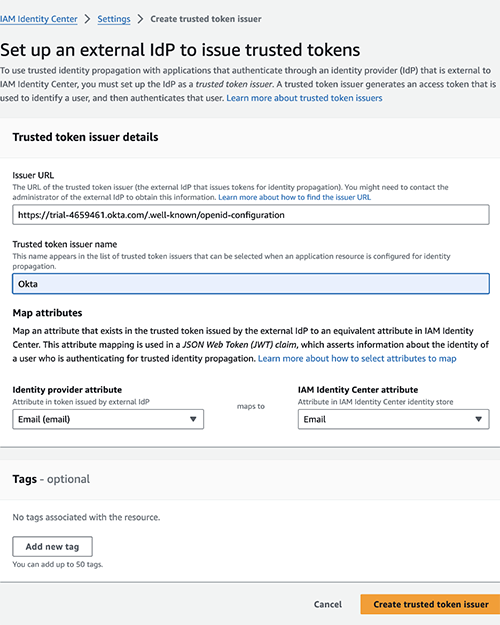

Skapa sedan en betrodd utgivare av token i IAM Identity Center:

- Välj på IAM Identity Center-konsolen Inställningar i navigeringsfönstret.

- Välja Skapa pålitlig utgivare av token.

- För Utfärdarens URL, ange URL:en till den betrodda tokenutfärdaren.

- För Namn på betrodd tokenutgivare, ange Okta.

- För Kartattribut¸ mappa IdP-attributet E-postadress till IAM Identity Center-attributet E-post.

- Välja Skapa pålitlig utgivare av token.

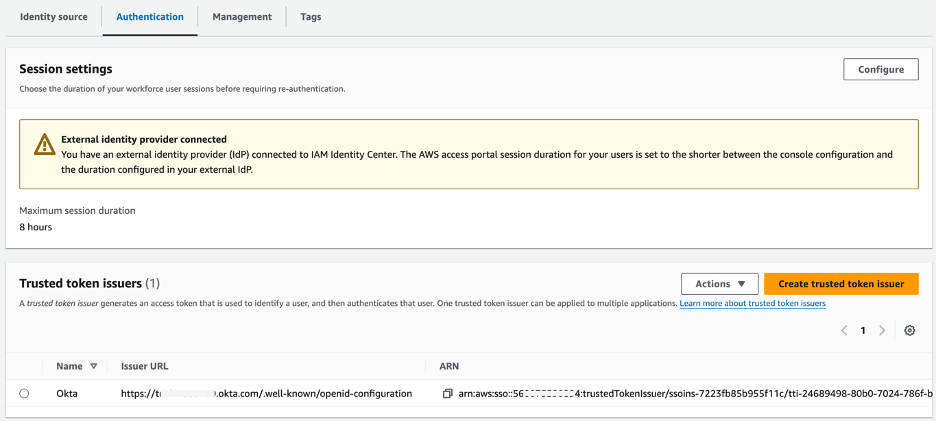

Följande skärmdump visar din nya betrodda utgivare av token på IAM Identity Center-konsolen.

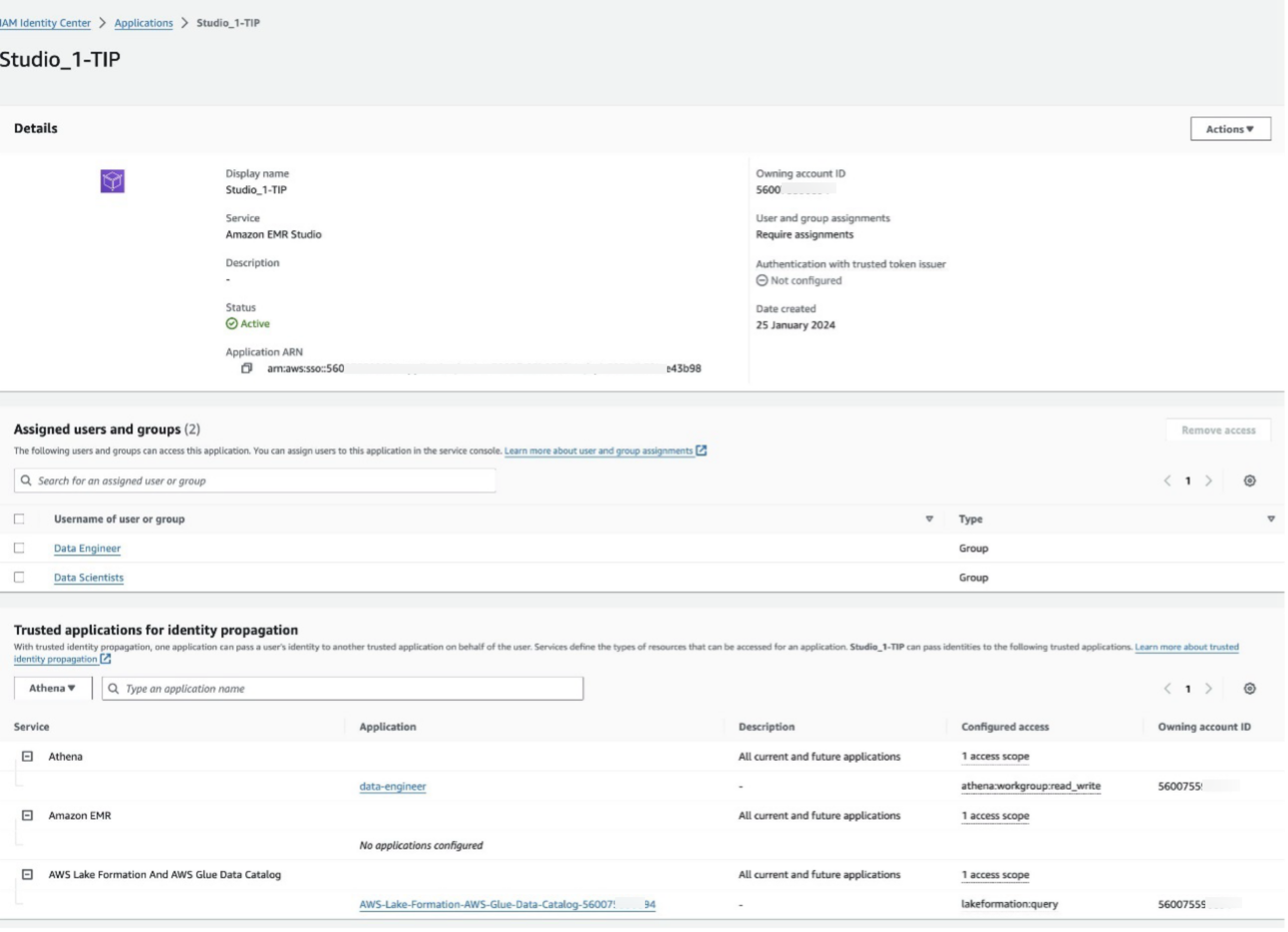

Integrera IAM Identity Center med EMR Studio

Vi börjar med att skapa en pålitlig identitetsspridning aktiverad i EMR Studio.

En EMR Studio-administratör måste utföra stegen för att konfigurera EMR Studio som en IAM Identity Center-aktiverad applikation. Detta gör det möjligt för EMR Studio att upptäcka och ansluta till IAM Identity Center automatiskt för att ta emot inloggnings- och användarkatalogtjänster.

Poängen med att aktivera EMR Studio som en IAM Identity Center-hanterad applikation är att du kan kontrollera användar- och gruppbehörigheter från IAM Identity Center eller från en tredjeparts-IDP som är integrerad med den (Okta i det här fallet). När dina användare loggar in på EMR Studio, till exempel dataingenjör or dataforskare, kontrollerar den deras grupper i IAM Identity Center, och dessa mappas till roller och rättigheter i Lake Formation. På detta sätt kan en grupp mappa till en Lake Formation-databasroll som tillåter läsåtkomst till en uppsättning tabeller eller kolumner.

Följande steg visar hur man skapar EMR Studio som en AWS-hanterad applikation med IAM Identity Center, sedan ser vi hur nedströmsapplikationer som Lake Formation och Athena sprider dessa roller och rättigheter med hjälp av befintliga företagsuppgifter.

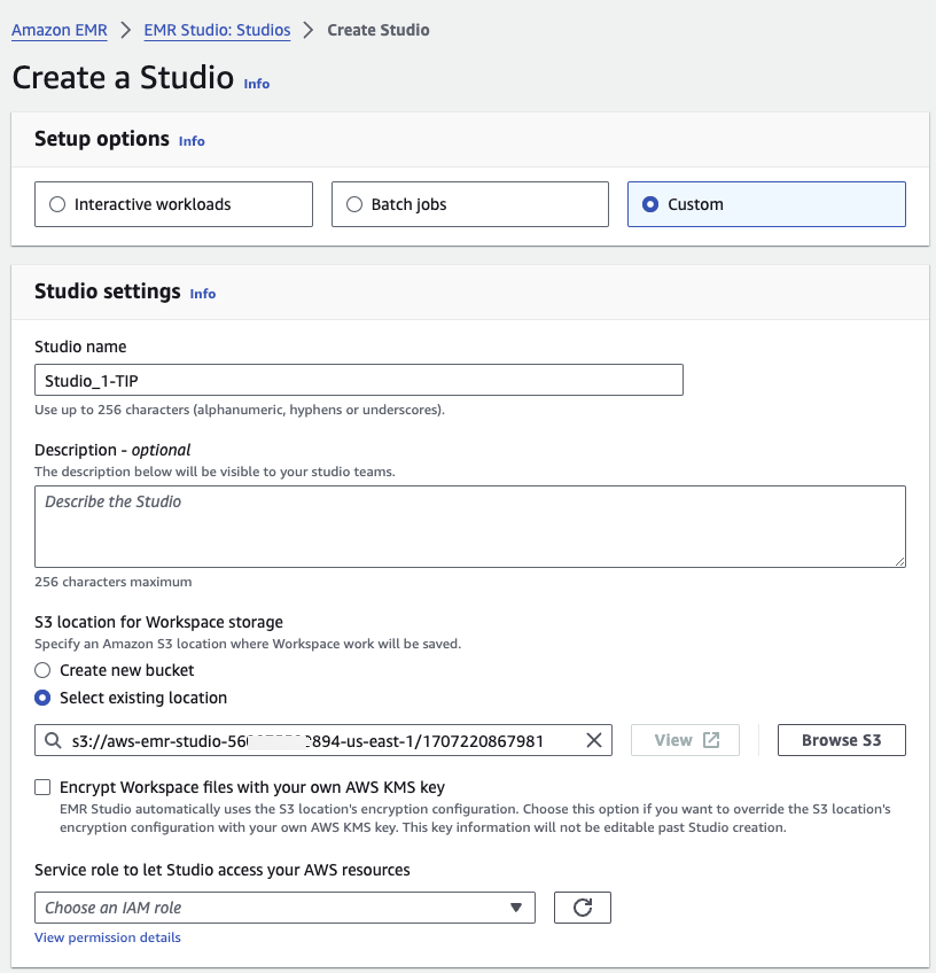

- På Amazon EMR-konsolen, navigera till EMR Studio.

- Välja Skapa en studio.

- För Inställning alternativ, välj Custom.

- För Studions namn, ange ett namn.

- För S3-plats för Workspace-lagring, Välj Välj befintlig plats och ange Amazon S3-platsen.

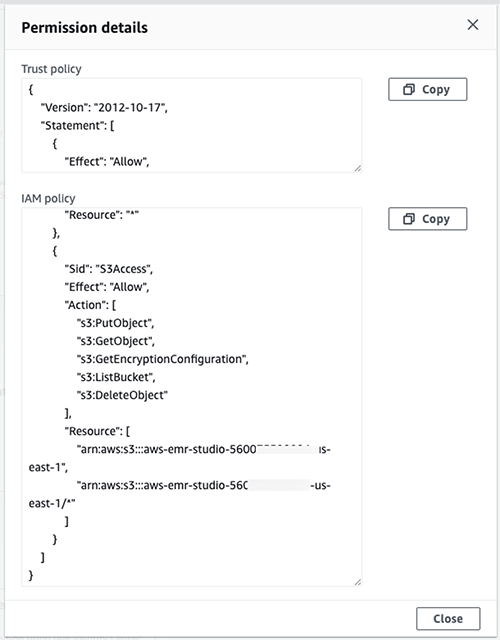

6. Konfigurera behörighetsdetaljer för EMR Studio.

Observera att när du väljer Visa behörighetsdetaljer under Servicerollöppnas ett nytt popup-fönster. Du måste skapa en IAM-roll med samma policyer som visas i popup-fönstret. Du kan använda samma för din tjänsteroll och IAM-roll.

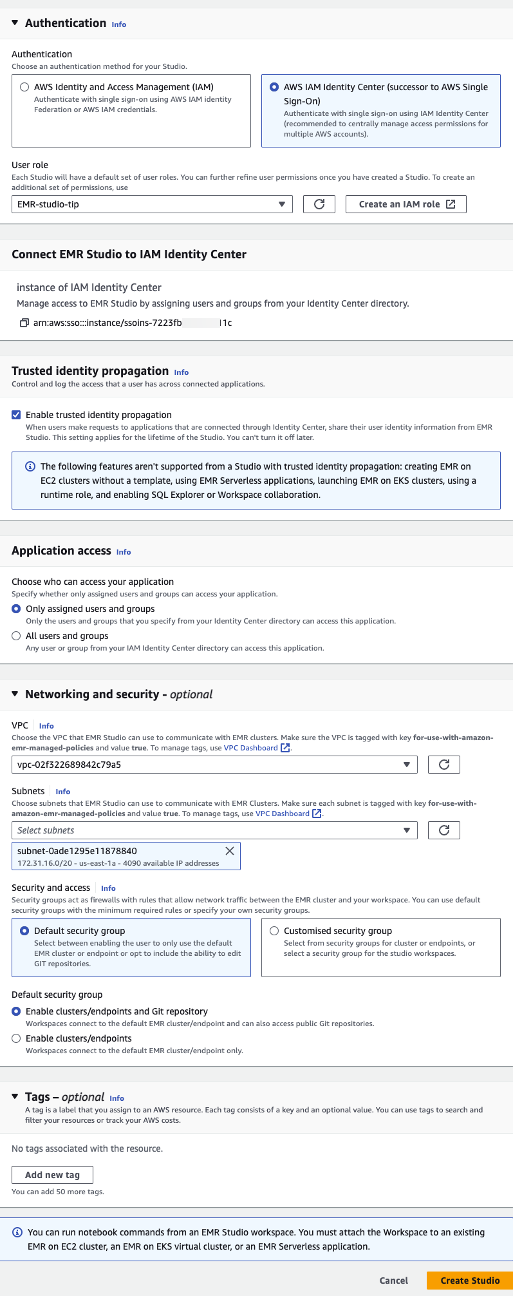

- På Skapa en studio sida, för Autentisering, Välj Aws iam identitetscenter.

- För Användarroll, välj din användarroll.

- Enligt Spridning av pålitlig identitet, Välj Aktivera spridning av betrodd identitet.

- Enligt Applikationsåtkomst, Välj Endast tilldelade användare och grupper.

- För VPC, ange din VPC.

- För Undernät, ange ditt undernät.

- För Säkerhet och åtkomst, Välj Standard säkerhetsgrupp.

- Välja Skapa Studio.

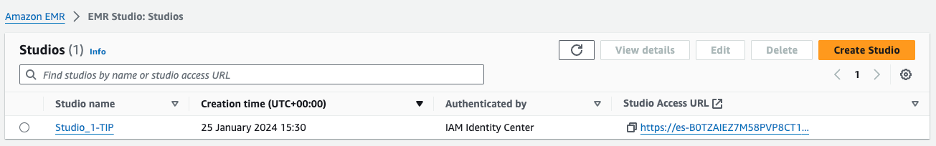

Du bör nu se en IAM Identity Center-aktiverad EMR Studio på Amazon EMR-konsol.

När EMR Studio-administratören har skapat den betrodda identitetsförmedlingsaktiverade EMR Studio och sparat konfigurationen, visas instansen av EMR Studio som en IAM Identity Center-aktiverad applikation på IAM Identity Center-konsol.

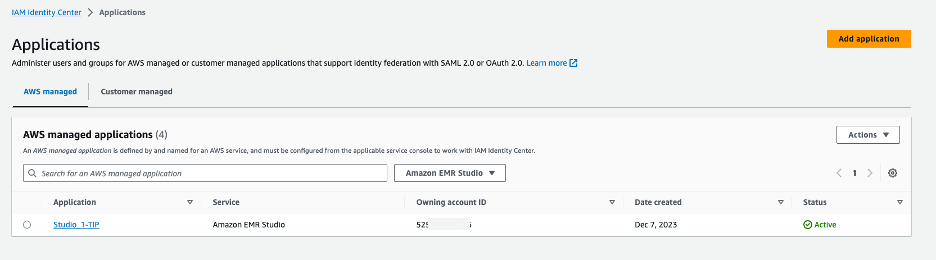

Tilldela användare eller grupper från IAM Identity Center till EMR Studio

Du kan tilldela användare och grupper från din IAM Identity Center-katalog till EMR Studio-applikationen efter synkronisering med IAM. EMR Studio-administratören bestämmer vilka IAM Identity Center-användare eller grupper som ska inkluderas i appen. Till exempel, om du har totalt 10 grupper i IAM Identity Center men inte vill att alla ska få åtkomst till den här instansen av EMR Studio, kan du välja vilka grupper som ska inkluderas i den EMR Studio-aktiverade IAM-appen.

Följande steg tilldelar grupper till EMR Studio-aktiverad IAM Identity Center-applikation:

- På EMR Studio-konsolen navigerar du till den nya EMR Studio-instansen.

- På Tilldelade grupper fliken, välj Tilldela grupper.

- Välj vilka IAM Identity Center-grupper du vill inkludera i applikationen. Du kan till exempel välja Dataforskare och Dataingenjörsgrupper.

- Välja Färdig .

Detta tillåter EMR Studio-administratören att välja specifika IAM Identity Center-grupper som ska tilldelas åtkomst till denna specifika instans integrerad med IAM Identity Center. Endast de valda grupperna synkroniseras och ges åtkomst, inte alla grupper från IAM Identity Center-katalogen.

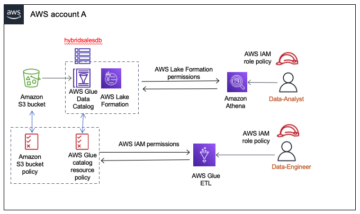

Konfigurera Lake Formation med IAM Identity Center

För att ställa in Lake Formation med IAM Identity Center, se till att du har konfigurerat Okta som IdP för IAM Identity Center och bekräfta att användarna och grupperna från Okta nu är tillgängliga i IAM Identity Center. Slutför sedan följande steg:

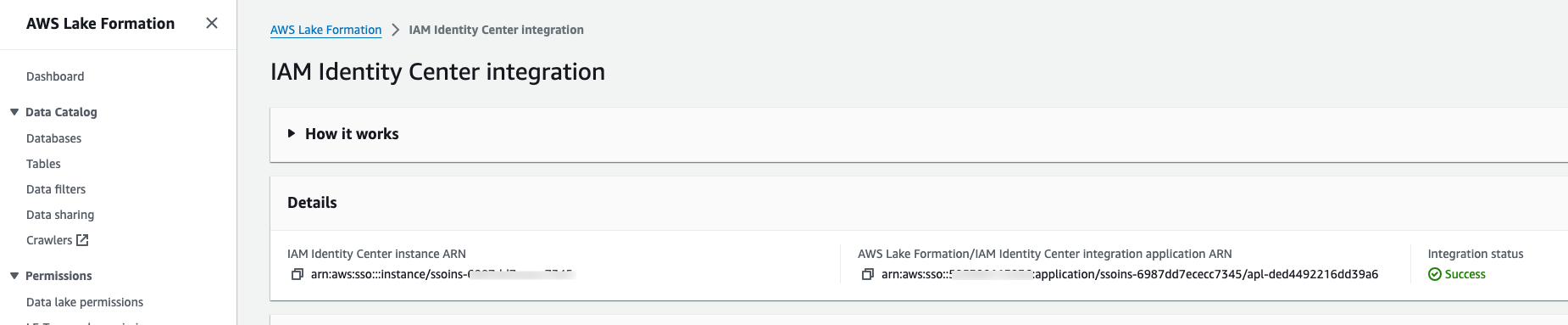

- Välj på Lake Formation-konsolen IAM Identity Center Integration under Administration i navigeringsfönstret.

Du kommer att se meddelandet "IAM Identity Center aktiverat" tillsammans med ARN för IAM Identity Center-applikationen.

- Välja Skapa.

Om några minuter kommer du att se ett meddelande som indikerar att Lake Formation framgångsrikt har integrerats med dina centraliserade IAM-identiteter från Okta Identity Center. Specifikt kommer meddelandet att ange "Lyckad skapad identitetscenterintegrering med applikation ARN", vilket betyder att integrationen nu är på plats mellan Lake Formation och de identiteter som hanteras i Okta.

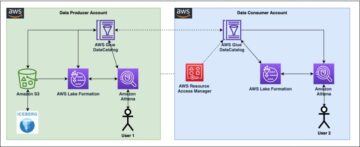

Konfigurera granulära rollbaserade rättigheter med Lake Formation på spridda företagsidentiteter

Vi kommer nu att ställa in detaljerade rättigheter för vår dataåtkomst i Lake Formation. För det här inlägget sammanfattar vi de steg som behövs för att använda de befintliga företagsidentiteterna på Lake Formation-konsolen för att tillhandahålla relevanta kontroller och styrning av data, som vi senare kommer att fråga genom Athena-frågeredigeraren. För att lära dig hur du ställer in databaser och tabeller i Lake Formation, se Komma igång med AWS Lake Formation

Det här inlägget kommer inte att gå in på de fullständiga detaljerna om Lake Formation. Istället kommer vi att fokusera på en ny funktion som har introducerats i Lake Formation – möjligheten att ställa in behörigheter baserat på dina befintliga företagsidentiteter som är synkroniserade med IAM Identity Center.

Denna integration tillåter Lake Formation att använda din organisations IdP och åtkomsthanteringspolicyer för att kontrollera behörigheter till datasjöar. Istället för att definiera behörigheter från början specifikt för Lake Formation, kan du nu lita på dina befintliga användare, grupper och åtkomstkontroller för att avgöra vem som kan komma åt datakataloger och underliggande datakällor. Sammantaget gör denna nya integration med IAM Identity Center det enkelt att hantera behörigheter för dina datasjöarbetsbelastningar med dina företagsidentiteter. Det minskar den administrativa omkostnaden för att hålla behörigheter anpassade över separata system. När AWS fortsätter att förbättra Lake Formation kommer funktioner som denna att ytterligare förbättra dess livskraft som en fullfjädrad datasjöhanteringsmiljö.

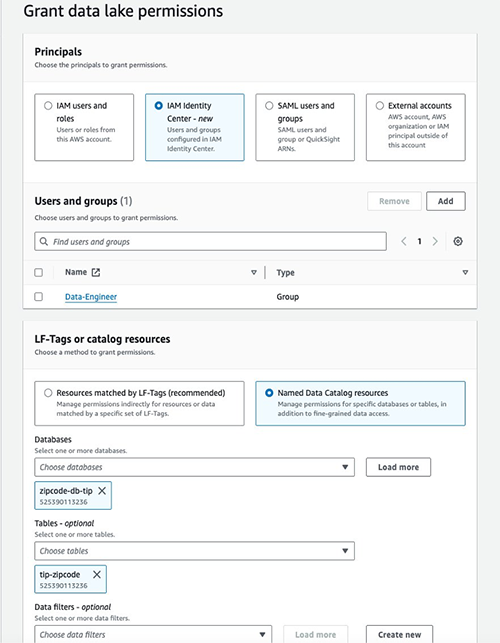

I det här inlägget skapade vi en databas som heter zipcode-db-tip och gav full åtkomst till användargruppen Data-Engineer för att fråga efter den underliggande tabellen i databasen. Slutför följande steg:

- Välj på Lake Formation-konsolen Ge datasjöbehörigheter.

- För Rektorer, välj IAM Identity Center.

- För Användare och grupper, välj Data-ingenjör.

- För LF-taggar eller katalogresurser, Välj Namngivna datakatalogresurser.

- För Databaserväljer

zipcode-db-tip. - För Bordväljer

tip-zipcode.

På samma sätt måste vi ge relevant åtkomst på de underliggande tabellerna till användarna och grupperna för att de ska kunna fråga efter data.

- Upprepa de föregående stegen för att ge åtkomst till Data-Engineer-gruppen för att kunna fråga efter data.

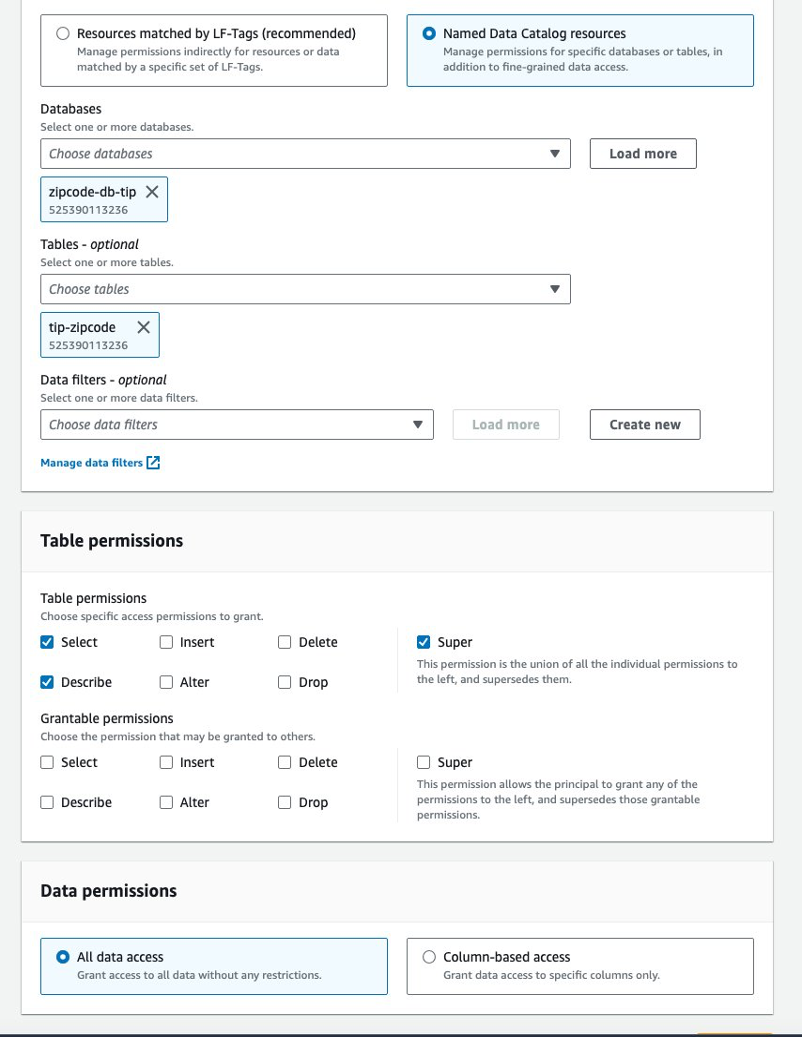

- För Tabellbehörigheter, Välj Välja, Beskrivoch super.

- För Datatillstånd, Välj All dataåtkomst.

Du kan ge selektiv åtkomst till rader och kommentarer enligt dina specifika krav.

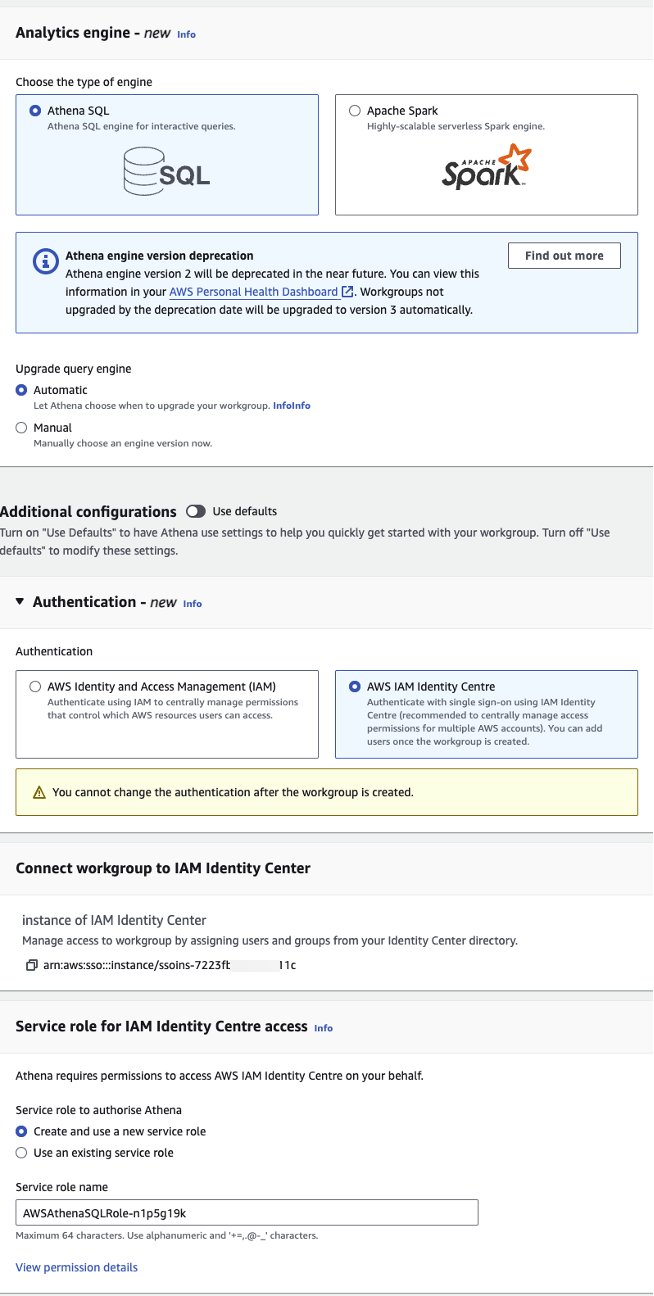

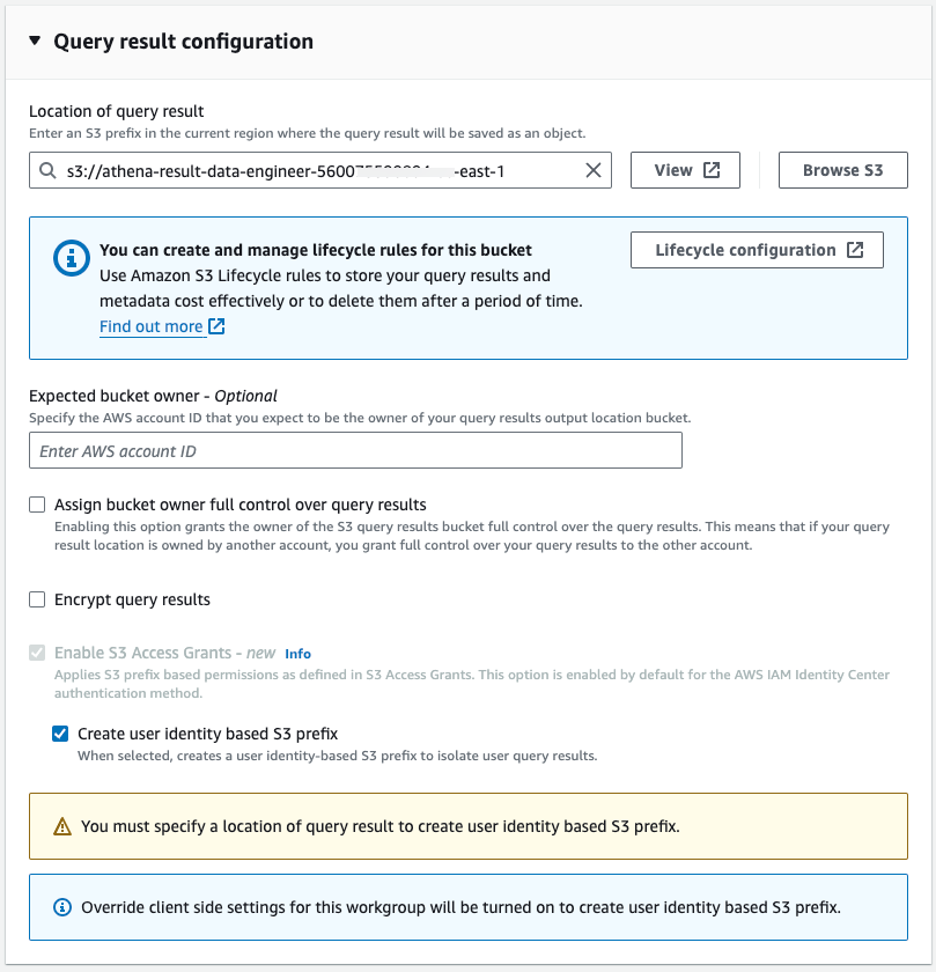

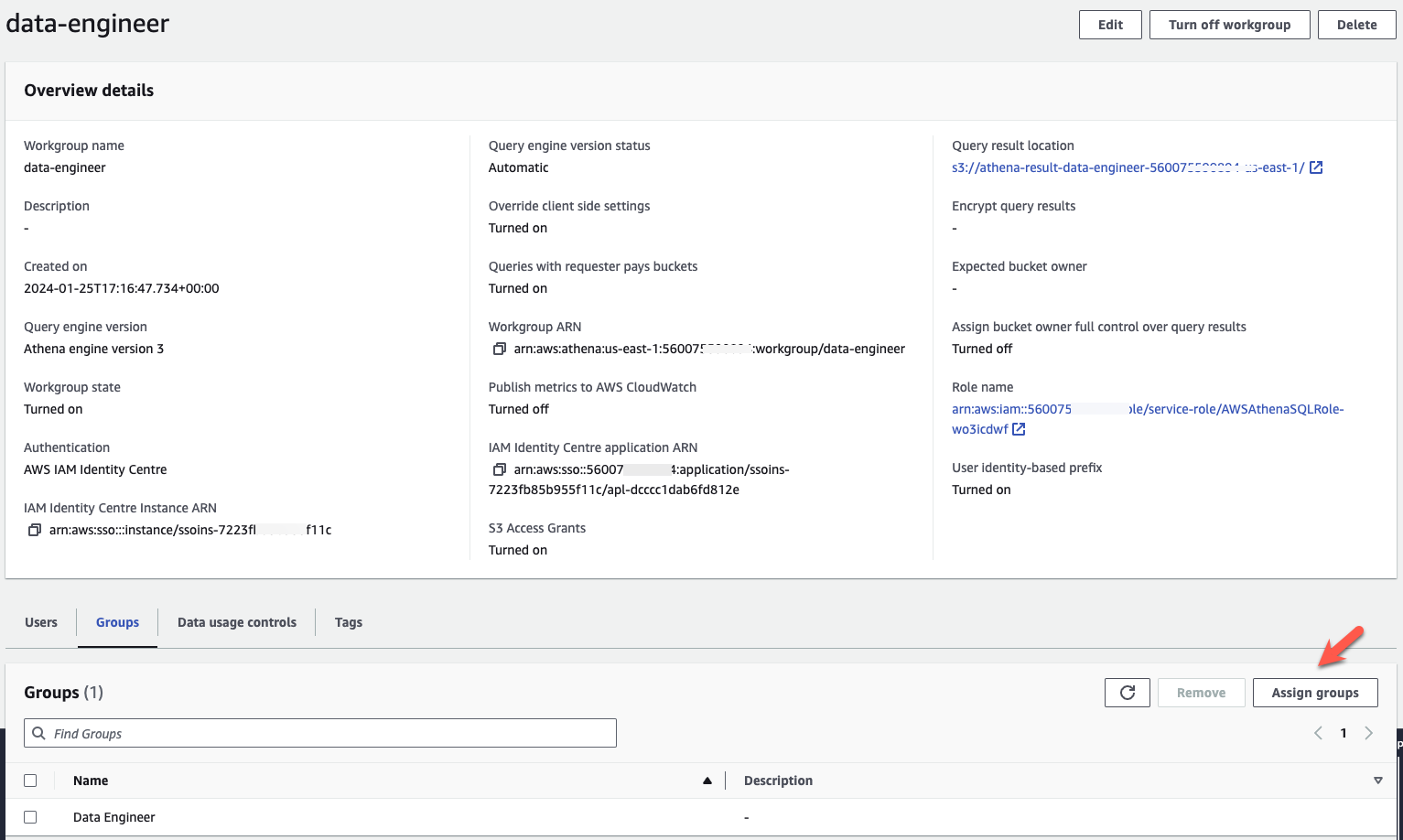

Skapa arbetsgrupper i Athena

Athena-arbetsgrupper är en AWS-funktion som låter dig isolera data och frågor inom ett AWS-konto. Det ger ett sätt att separera data och kontrollera åtkomst så att varje grupp bara kan komma åt den data som är relevant för dem. Athena-arbetsgrupper är användbara för organisationer som vill begränsa åtkomsten till känsliga datauppsättningar eller hjälpa till att förhindra att frågor påverkar varandra. När du skapar en arbetsgrupp kan du tilldela användare och roller till den. Frågor som startas inom en arbetsgrupp kommer att köras med åtkomstkontrollerna och inställningarna konfigurerade för den arbetsgruppen. De möjliggör styrning, säkerhet och resurskontroller på en detaljerad nivå. Athena-arbetsgrupper är en viktig funktion för att hantera och optimera Athena-användningen i stora organisationer.

I det här inlägget skapar vi en arbetsgrupp specifikt för medlemmar i vårt Data Engineering-team. Senare, när vi är inloggade under Data Engineer-användarprofiler, kör vi frågor från denna arbetsgrupp för att visa hur åtkomst till Athena-arbetsgrupper kan begränsas baserat på användarprofilen. Detta gör det möjligt att upprätthålla styrningspolicyer, vilket säkerställer att användare endast kan komma åt tillåtna datauppsättningar och frågor baserat på deras roll.

- Välj på Athena-konsolen Arbetsgrupper under Administration i navigeringsfönstret.

- Välja Skapa arbetsgrupp.

- För Autentisering, Välj AWS Identity Center.

- För Serviceroll för att auktorisera Athena, Välj Skapa och använd en ny tjänstroll.

- För Tjänstens rollnamn, ange ett namn för din roll.

- För Plats för frågeresultat, ange en Amazon S3-plats för att spara dina Athena-frågeresultat.

Detta är ett obligatoriskt fält när du anger IAM Identity Center för autentisering.

När du har skapat arbetsgruppen måste du tilldela användare och grupper till den. För det här inlägget skapar vi en arbetsgrupp som heter data-ingenjör och tilldelar gruppen Data-ingenjör (förmedlas genom den betrodda identitetsförmedlingen från IAM Identity Center).

- På Grupper fliken på informationssidan för datatekniker, välj användargruppen att tilldela och välj Tilldela grupper.

Ställ in Amazon S3-åtkomstbeviljande för att separera frågeresultaten för varje arbetskraftsidentitet

Därefter satte vi upp Amazon S3-anslag.

Du kan titta på följande video för att ställa in bidragen eller referera till Använd Amazon EMR med S3 Access Grants för att skala Spark Access Amazon S3 för instruktioner.

Initiera inloggning via AWS federerad åtkomst med IAM Identity Centers åtkomstportal

Nu är vi redo att ansluta till EMR Studio och federerad inloggning med IAM Identity Center-autentisering:

- På IAM Identity Center-konsolen, navigera till instrumentpanelen och välj AWS-åtkomstportalens URL.

- Ett popup-fönster för webbläsare leder dig till Okta-inloggningssidan, där du anger dina Okta-uppgifter.

- Efter framgångsrik autentisering kommer du att loggas in på AWS-konsolen som en federerad användare.

- Välj programmet EMR Studio.

- När du har federerat till EMR Studio, välj Frågeredigerare i navigeringsfönstret för att öppna en ny flik med Athenas frågeredigerare.

Följande video visar en federerad användare som använder AWS-åtkomstportalens URL för att komma åt EMR Studio med IAM Identity Center-autentisering.

Kör frågor med detaljerad åtkomst i redigeraren

På EMR Studio kan användaren öppna Athena-frågeredigeraren och sedan ange rätt arbetsgrupp i frågeredigeraren för att köra frågorna.

Dataingenjören kan bara fråga de tabeller som användaren har åtkomst till. Frågeresultaten kommer att visas under S3-prefixet, som är separat för varje arbetskraftsidentitet.

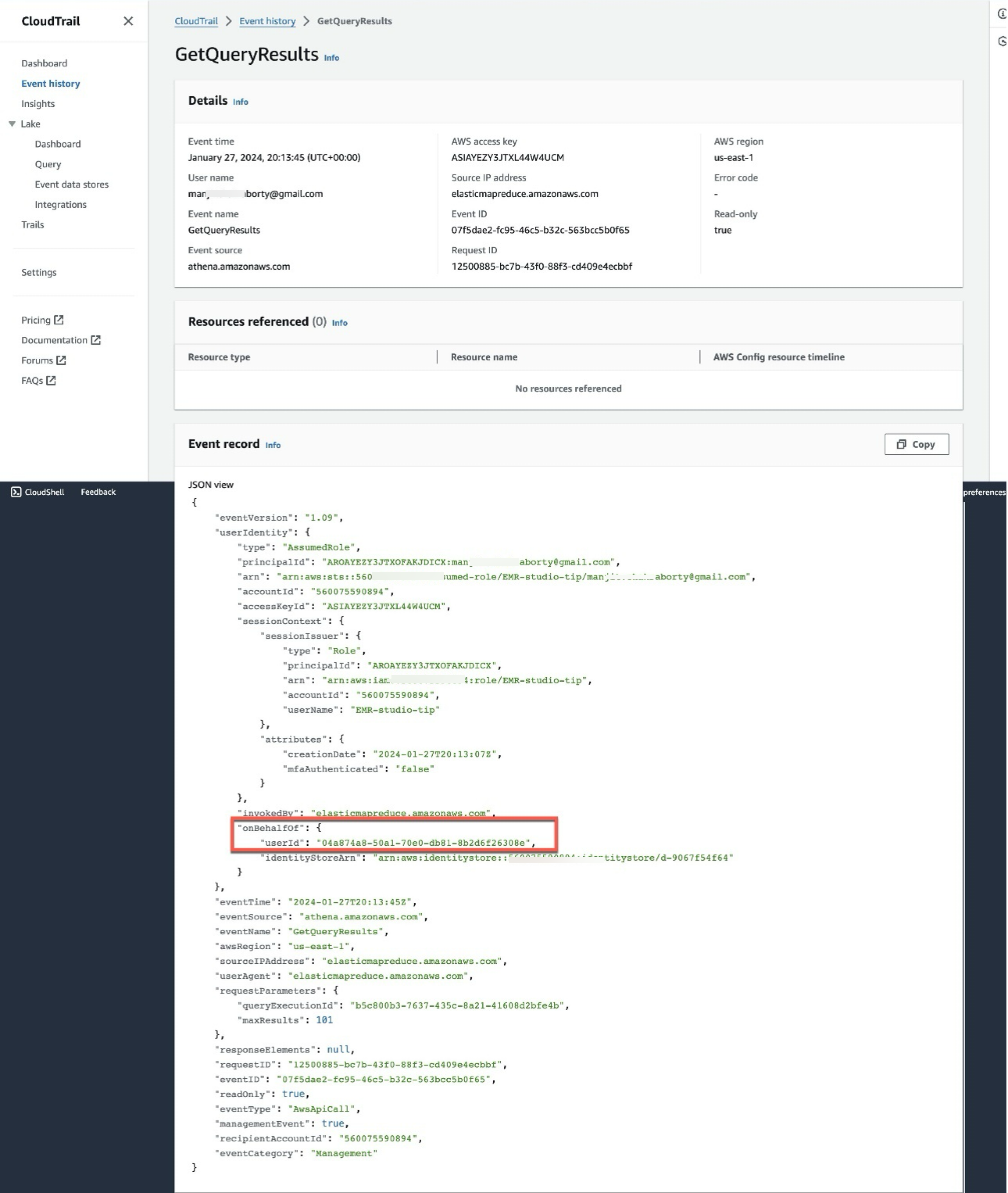

Granska revisionsspåret från slut till slut för arbetsstyrkans identitet

IAM Identity Center-administratören kan titta på nedströmsappar som är betrodda för identitetsspridning, som visas i följande skärmdump av IAM Identity Center-konsolen.

På CloudTrail-konsolen visar händelsehistoriken händelsenamnet och resursen som den specifika arbetsstyrkans identitet har åtkomst till.

När du väljer en händelse i CloudTrail kan revisorerna se det unika användar-ID som fick åtkomst till de underliggande AWS Analytics-tjänsterna.

Städa upp

Utför följande steg för att rensa upp dina resurser:

- Ta bort Okta-applikationerna som du skapade för att integrera med IAM Identity Center.

- Ta bort IAM Identity Center-konfiguration.

- Ta bort EMR-studion som du skapade för testning.

- Ta bort IAM-rollen som du skapade för IAM Identity Center och EMR Studio-integrering.

Slutsats

I det här inlägget visade vi dig en detaljerad genomgång för att föra din arbetskraftsidentitet till EMR Studio och sprida identiteten till anslutna AWS-applikationer som Athena och Lake Formation. Denna lösning ger din arbetsstyrka en välbekant inloggningsupplevelse, utan att behöva komma ihåg ytterligare referenser eller underhålla komplex rollkartläggning över olika analyssystem. Dessutom ger det revisorer insyn i arbetsstyrkans identiteter och deras tillgång till analystjänster.

För att lära dig mer om spridning av betrodd identitet och EMR Studio, se Integrera Amazon EMR med AWS IAM Identity Center.

Om författarna

Manjit Chakraborty är Senior Solutions Architect på AWS. Han är en erfaren och resultatdriven proffs med lång erfarenhet inom finansområdet och har arbetat med kunder med att ge råd, designa, leda och implementera kärnverksamhetslösningar över hela världen. På fritiden tycker Manjit om att fiska, träna kampsport och leka med sin dotter.

Manjit Chakraborty är Senior Solutions Architect på AWS. Han är en erfaren och resultatdriven proffs med lång erfarenhet inom finansområdet och har arbetat med kunder med att ge råd, designa, leda och implementera kärnverksamhetslösningar över hela världen. På fritiden tycker Manjit om att fiska, träna kampsport och leka med sin dotter.

Neeraj Roy är en Principal Solutions Architect på AWS baserad i London. Han arbetar med Global Financial Services-kunder för att påskynda deras AWS-resa. På fritiden tycker han om att läsa och umgås med familjen.

Neeraj Roy är en Principal Solutions Architect på AWS baserad i London. Han arbetar med Global Financial Services-kunder för att påskynda deras AWS-resa. På fritiden tycker han om att läsa och umgås med familjen.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://aws.amazon.com/blogs/big-data/bring-your-workforce-identity-to-amazon-emr-studio-and-athena/

- : har

- :är

- :inte

- :var

- $UPP

- 10

- 100

- 2%

- 500

- 7

- 721

- a

- förmåga

- Able

- Om oss

- accelerera

- tillgång

- Behörighets förvaltning

- Accessed

- åtkomst

- Konto

- konton

- exakt

- tvärs

- aktiv

- Ad

- Dessutom

- Annat

- Lägger

- administrativa

- administratörer

- rådgivning

- Efter

- Justerat

- Alla

- tillåter

- längs

- också

- amason

- Amazonas Athena

- Amazon EMR

- Amazon Web Services

- an

- analys

- analytics

- och

- Annan

- app

- visas

- visas

- Ansökan

- tillämpningar

- appar

- arkitektur

- ÄR

- konst

- AS

- tilldela

- delad

- At

- attribut

- revision

- revision

- revisorer

- Autentisering

- tillstånd

- godkänna

- automatiskt

- tillgänglig

- AWS

- AWS Lake Formation

- Azure

- baserat

- BE

- varit

- vägnar

- beställda

- mellan

- Blogg

- föra

- bred

- webbläsare

- SLUTRESULTAT

- men

- by

- kallas

- KAN

- kapacitet

- Vid

- katalog

- kataloger

- Centrum

- centrala

- centraliserad

- centrum

- utmanar

- Kontroller

- Välja

- valda

- rena

- Kolonner

- kommentarer

- fullborda

- komplex

- Komplexiteten

- Efterlevnad

- konfiguration

- konfigurerad

- Bekräfta

- Kontakta

- anslutna

- består

- Konsol

- fortsätter

- kontroll

- kontroller

- Företag

- korrekt

- Kostar

- skapa

- skapas

- Skapa

- referenser

- beställnings

- Kunder

- instrumentbräda

- datum

- datatillgång

- dataanalys

- dataingenjör

- datasjö

- datavetenskap

- Databas

- databaser

- datauppsättningar

- dotter

- definierande

- demonstrera

- design

- detaljerad

- detaljer

- Bestämma

- utveckla

- Diagrammet

- olika

- direkt

- katalog

- dirigerar

- Upptäck

- displayer

- domän

- inte

- driven

- varje

- redaktör

- antingen

- möjliggöra

- aktiverad

- möjliggör

- möjliggör

- början till slut

- förstärka

- verkställas

- ingenjör

- Teknik

- förbättra

- ange

- Företag

- Enterprise Solutions

- Går in

- Miljö

- Eter (ETH)

- händelse

- exempel

- exekveras

- befintliga

- erfarenhet

- Förklarar

- omfattande

- Omfattande erfarenhet

- underlättar

- bekant

- familj

- Leverans

- Funktioner

- få

- fält

- finansiella

- finansiella tjänster

- Fiske

- Fokus

- följer

- efter

- För

- Krafter

- formen

- bildning

- från

- full

- ytterligare

- Ge

- ges

- Välgörenhet

- globala finansiella

- globen

- Go

- styra

- styrning

- styrande

- bevilja

- beviljats

- beviljande

- bidrag

- grynig

- Grupp

- Gruppens

- Handtag

- Har

- har

- he

- hjälpa

- högnivå

- hans

- historia

- Hur ser din drömresa ut

- How To

- html

- HTTPS

- IAM

- ID

- identiteter

- Identitet

- identitets- och åtkomsthantering

- if

- illustrerar

- slag

- genomföra

- genomföra

- med Esport

- förbättra

- in

- innefattar

- indikerar

- informationen

- exempel

- istället

- instruktioner

- integrera

- integrerade

- integrering

- interaktiva

- sammankopplade

- in

- introducerade

- involverade

- emittent

- IT

- DESS

- resa

- hålla

- Nyckel

- känd

- sjö

- sjöar

- Large

- senare

- lanserades

- lanserar

- ledande

- LÄRA SIG

- Nivå

- hävstångs

- tycka om

- LINK

- läge

- platser

- log

- inloggad

- skogsavverkning

- logga in

- london

- se

- bibehålla

- upprätthålla

- upprätthåller

- göra

- GÖR

- Framställning

- hantera

- förvaltade

- ledning

- hantera

- obligatoriskt

- sätt

- manuellt

- karta

- kartläggning

- krigisk

- Maj..

- Medlemmar

- meddelande

- minimera

- minuter

- mer

- multipel

- måste

- namn

- Som heter

- Navigera

- navigerar

- Navigering

- Behöver

- behövs

- behöver

- Nya

- Nej

- nu

- objekt

- of

- OKTA

- on

- ONE

- endast

- öppet

- öppnas

- optimera

- Alternativet

- Tillbehör

- or

- organisationer

- Övriga

- vår

- ut

- över

- övergripande

- OH

- Översikt

- sida

- panelen

- för

- utföra

- tillstånd

- behörigheter

- ping

- Ping Identitet

- Plats

- plato

- Platon Data Intelligence

- PlatonData

- i

- Punkt

- Strategier

- pop-up

- Portal

- Inlägg

- drivs

- förhindra

- Principal

- uppdragsgivare

- privilegier

- professionell

- Profil

- Profiler

- förökning

- rätt

- ge

- förutsatt

- leverantörer

- ger

- sökfrågor

- fråga

- snarare

- Läsa

- Läsning

- redo

- motta

- minskar

- hänvisa

- relevanta

- förlita

- ihåg

- avlägsnar

- Repository

- Krav

- resurs

- Resurser

- begränsa

- begränsad

- resultera

- Resultat

- Roll

- roller

- rader

- Körning

- Samma

- sparande

- Skala

- Vetenskap

- repa

- sömlöst

- kryddat

- säkert

- säkerhet

- se

- välj

- vald

- väljer

- selektiv

- senior

- känslig

- separat

- service

- Tjänster

- in

- inställning

- inställningar

- skall

- show

- visade

- visas

- Visar

- signera

- betecknande

- Enkelt

- enda

- So

- lösning

- Lösningar

- Källa

- Källor

- Gnista

- specifik

- specifikt

- Spendera

- SQL

- starta

- igång

- Ange

- Steg

- förvaring

- lagras

- okomplicerad

- strömlinjer

- Kamp

- studio

- undernät

- framgångsrik

- Framgångsrikt

- sammanfatta

- Stödjande

- säker

- synkronisera.

- System

- bord

- grupp

- Testning

- än

- den där

- Smakämnen

- deras

- Dem

- sedan

- Dessa

- de

- tredje part

- detta

- Genom

- tid

- till

- i dag

- token

- verktyg

- Totalt

- trail

- betrodd

- prova

- två

- under

- underliggande

- enhetlig

- unika

- URL

- Användning

- användning

- användbara

- Användare

- användare

- med hjälp av

- via

- livskraft

- Video

- utsikt

- synlighet

- genomgång

- vill

- Kolla på

- Sätt..

- we

- webb

- webbservice

- när

- som

- VEM

- kommer

- fönster

- med

- inom

- utan

- arbetade

- arbetsflöde

- arbetsflöden

- arbetskraft

- arbetsgrupp

- fungerar

- dig

- Din

- zephyrnet