ESET araştırmacıları, İspanya'daki bir havacılık şirketine yönelik bir Lazarus saldırısını ortaya çıkardı; bu saldırıda grup, en önemlisi LightlessCan adını verdiğimiz, herkese açık olarak belgelenmemiş bir arka kapı olmak üzere çeşitli araçlar kullandı. Lazarus operatörleri, Facebook, Instagram ve WhatsApp'ın arkasındaki şirket olan Meta'nın işe alım uzmanı kılığına girerek, başarılı bir hedef odaklı kimlik avı kampanyasının ardından geçen yıl şirketin ağına ilk erişimi elde etti.

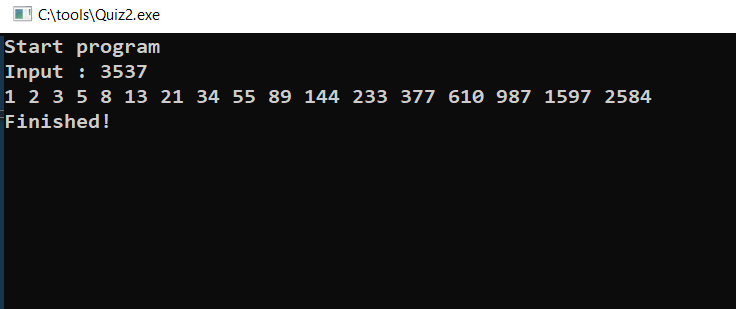

Sahte işe alım uzmanı, kurbanla LinkedIn profesyonel sosyal ağ platformunun bir özelliği olan LinkedIn Mesajlaşma aracılığıyla iletişime geçti ve işe alma sürecinin bir parçası olarak gereken iki kodlama sorusunu gönderdi; kurban bunları bir şirket cihazına indirip çalıştırdı. İlk zorluk, "Merhaba Dünya!" metnini görüntüleyen çok basit bir projedir; ikincisi, her sayının önceki iki sayının toplamı olduğu bir sayı dizisi olan Fibonacci dizisini yazdırır. ESET Araştırma, etkilenen havacılık şirketiyle yapılan işbirliği sayesinde ilk erişim adımlarını yeniden oluşturmayı ve Lazarus tarafından kullanılan araç setini analiz etmeyi başardı.

Bu blog yazısında sızma yöntemini ve bu Lazarus saldırısı sırasında kullanılan araçları açıklıyoruz. Bu saldırıya ilişkin bazı bulgularımızı da toplantıda sunacağız. Virüs Bülteni konferansı Ekim 4, 2023.

Blog gönderisinin önemli noktaları:

- Hedeflenen şirketin çalışanlarıyla, LinkedIn aracılığıyla sahte bir işe alım uzmanı iletişime geçti ve kendilerini bir kodlama mücadelesi veya testi olarak sunan kötü amaçlı bir yürütülebilir dosyayı açmaları için kandırıldı.

- DLL yan yükleme aracılığıyla üç tür veri sağlayan dört farklı yürütme zinciri belirledik.

- En dikkate değer yük, gerçek zamanlı güvenlik izleme yazılımı tarafından tespit edilmesini ve siber güvenlik uzmanları tarafından yapılan analizleri engelleyen teknikler uygulayan LightlessCan arka kapısıdır; bu, HTTP(S) Lazarus RAT'ın amiral gemisi olan öncülü BlindingCan ile karşılaştırıldığında büyük bir değişimi temsil ediyor.

- Bu faaliyeti Lazarus'a, özellikle de DreamJob Operasyonu ile ilgili kampanyalarına büyük bir güvenle bağlıyoruz.

- Saldırının nihai hedefi siber casusluktu.

Lazarus kurbanların sistemlerine çeşitli veriler gönderdi; Bunlardan en dikkate değer olanı, LightlessCan adını verdiğimiz, halka açık belgelenmemiş ve gelişmiş bir uzaktan erişim truva atıdır (RAT). Bu, selefi BlindingCan ile karşılaştırıldığında önemli bir ilerlemeyi temsil ediyor. LightlessCan, çok çeşitli yerel Windows komutlarının işlevlerini taklit ederek gürültülü konsol yürütmeleri yerine RAT'ın kendi içinde gizli yürütmeyi mümkün kılar. Bu stratejik değişim, gizliliği artırarak saldırganın faaliyetlerini tespit etmeyi ve analiz etmeyi daha zorlu hale getiriyor.

Maruziyeti en aza indirmek için kullanılan diğer bir mekanizma da yürütme korkuluklarının kullanılmasıdır; Lazarus, yükün şifresinin yalnızca hedeflenen kurbanın makinesinde çözülebileceğinden emin oldu. Yürütme korkulukları, dağıtımı ve yürütülmesi sırasında veri yükünün bütünlüğünü ve gizliliğini korumak ve güvenlik araştırmacılarınınki gibi istenmeyen makinelerde yetkisiz şifre çözme işlemlerini etkili bir şekilde önlemek için uygulanan bir dizi koruyucu protokol ve mekanizmadır. Bu mekanizmanın uygulanmasını Yürütme zinciri 3: LightlessCan (karmaşık versiyon) bölümünde açıklıyoruz.

Lazarus grubuna atıf

Lazarus grubu (GİZLİ KOBRA olarak da bilinir) bir siber casusluk grubudur Kuzey Kore ile bağlantılı en az 2009'dan beri aktiftir. Hem yüksek profilli olaylardan sorumludur hem de Sony Pictures Entertainment hilesi ve on milyonlarca dolarlık 2016'da siber soyguncular, WannaCryptor (aka WannaCry) 2017'deki salgın, 3CX ve X_TRADER tedarik zinciri saldırılarıve uzun bir geçmişi Güney Kore'ye yönelik yıkıcı saldırılar en az 2011'den bu yana kamu ve kritik altyapı. Lazarus kampanyalarının uygulanmasındaki çeşitlilik, sayı ve tuhaflık bu grubu tanımlıyor ve aynı zamanda siber suç faaliyetlerinin üç sütununu da gerçekleştiriyor: siber casusluk, siber sabotaj ve mali kazanç arayışı.

Havacılık ve uzay şirketleri, Kuzey Kore uyumlu gelişmiş kalıcı tehdit (APT) grupları için olağandışı bir hedef değildir. Ülke gerçekleştirdi çoklu nükleer testler ve Birleşmiş Milletler (BM) Güvenlik Konseyi'ni ihlal eden kıtalararası balistik füzeler fırlattı çözünürlükleri. BM, nükleer silahların veya kitle imha silahlarının daha fazla gelişmesini ve yayılmasını önlemek için Kuzey Kore'nin nükleer faaliyetlerini izliyor ve bu konuda aşağıdakileri yayınlıyor: iki yıllık raporlar Bu tür faaliyetleri takip etmek. Bu raporlara göre, kıtalararası balistik füzeler yol ortası aşamalarını Dünya atmosferi dışındaki uzayda geçirirken, Kuzey Kore ile uyumlu APT grupları hassas teknolojiye ve havacılık teknik bilgisine erişim sağlamak amacıyla havacılık şirketlerine saldırıyor. Bu raporlar aynı zamanda siber saldırılardan elde edilen paranın Kuzey Kore'nin füze geliştirme maliyetlerinin bir kısmını oluşturduğunu da iddia ediyor.

İspanya'daki saldırıyı Lazarus grubuna, özellikle de DreamJob Operasyonuna büyük bir güvenle bağlıyoruz. DreamJob Operasyonunun adı icat edildi Blog yazısı Ağustos 2020'de ClearSky tarafından yazılmış, siber casusluk amacıyla savunma ve havacılık şirketlerini hedef alan bir Lazarus kampanyasını anlatıyor. O zamandan bu yana, bu terimi, iş teklifi cazibelerinden yararlanan ancak diğer faaliyetlerinde yer alan araçlara açıkça benzer araçları kullanmayan çeşitli Lazarus operasyonlarını belirtmek için gevşek bir şekilde kullandık, örneğin: Operasyon Giriş (ter) hareket. Örneğin 2 adet TOY GUYS sertifikası ile imzalanan araçların yer aldığı kampanya (bkz. ESET Tehdit Raporu T1 2021, sayfa 11) ve durum Amazon temalı yemler Hollanda ve Belçika'da Eylül 2022'de yayınlandı.

İlişkilendirmemiz, çoğunlukla daha önce bahsedilen Amazon temalı kampanyayla bir ilişki gösteren aşağıdaki faktörlere dayanmaktadır:

1. Kötü amaçlı yazılım (izinsiz giriş seti):

- İlk erişim, LinkedIn aracılığıyla iletişim kurularak ve ardından işe alım sürecinde başarılı olmak için hedefin test görünümü altında kötü amaçlı yazılım çalıştırmaya ikna edilmesiyle elde edildi. Bu, en azından DreamJob Operasyonu'ndan beri kullanılan, bilinen bir Lazarus taktiğidir.

- Geçtiğimiz yıl Hollanda örneğinde tanımlanan ara yükleyiciler ve BlindingCan arka kapısı gibi yeni yük taşıma çeşitlerini gözlemledik. Lazarus'la bağlantılı.

- Bu Lazarus kampanyasının araçlarında, Amazon temalı kampanyada da kullanılan, 128 bit anahtarlı AES-6 ve RC256 gibi birden fazla güçlü şifreleme türü kullanıldı.

2. Altyapı:

- Birinci düzey C&C sunucuları için (bu blog yazısının sonundaki Ağ bölümünde listelenmiştir), saldırganlar kendi sunucularını kurmazlar, ancak genellikle zayıf güvenliğe sahip olan ve bakımı ihmal edilen siteleri barındıran mevcut sunucuları tehlikeye atarlar. Bu bir tipikLazarus'un henüz zayıf güven davranışı.

3. Kimin bono:

- Bir havacılık ve uzay şirketinin bilgi birikimini çalmak, Lazarus'un ortaya koyduğu uzun vadeli hedeflerle uyumludur.

İlk erişim

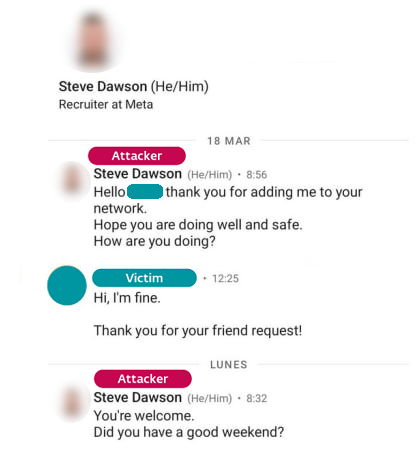

Grup, LinkedIn Mesajlaşma yoluyla birden fazla şirket çalışanını hedef aldı. Kendini gizleyen Meta İşveren, saldırgan, hedefin dikkatini ve güvenini çekmek için bir iş teklifi cazibesini kullandı; İspanyol havacılık ve uzay şirketi ile yaptığımız işbirliği sırasında elde ettiğimiz bu görüşmenin ekran görüntüsü Şekil 1'de gösterilmektedir.

Lazarus saldırılarının başlangıcında, farkında olmayan hedefler genellikle sistemlerini pervasızca tehlikeye atmaya ikna edilirler. Bu amaçla saldırganlar farklı stratejiler kullanıyor; örneğin hedef, bir iş teklifinin tüm içeriğini görmek için saldırgan tarafından sağlanan (ve truva atı haline getirilmiş) bir PDF görüntüleyiciyi çalıştırmaya teşvik edilir. Alternatif olarak hedefin, bir IP adresi ve oturum açma bilgileri sağlanarak truva atı haline getirilmiş bir SSL/VPN istemcisine bağlanması teşvik edilir. Her iki senaryo da bir şekilde anlatılmıştır. Microsoft blog gönderisi Eylül 2022'de yayınlandı. Bu vakadaki anlatı, dolandırıcının kurbanın C++ programlama dilindeki yeterliliğini kanıtlama talebiydi.

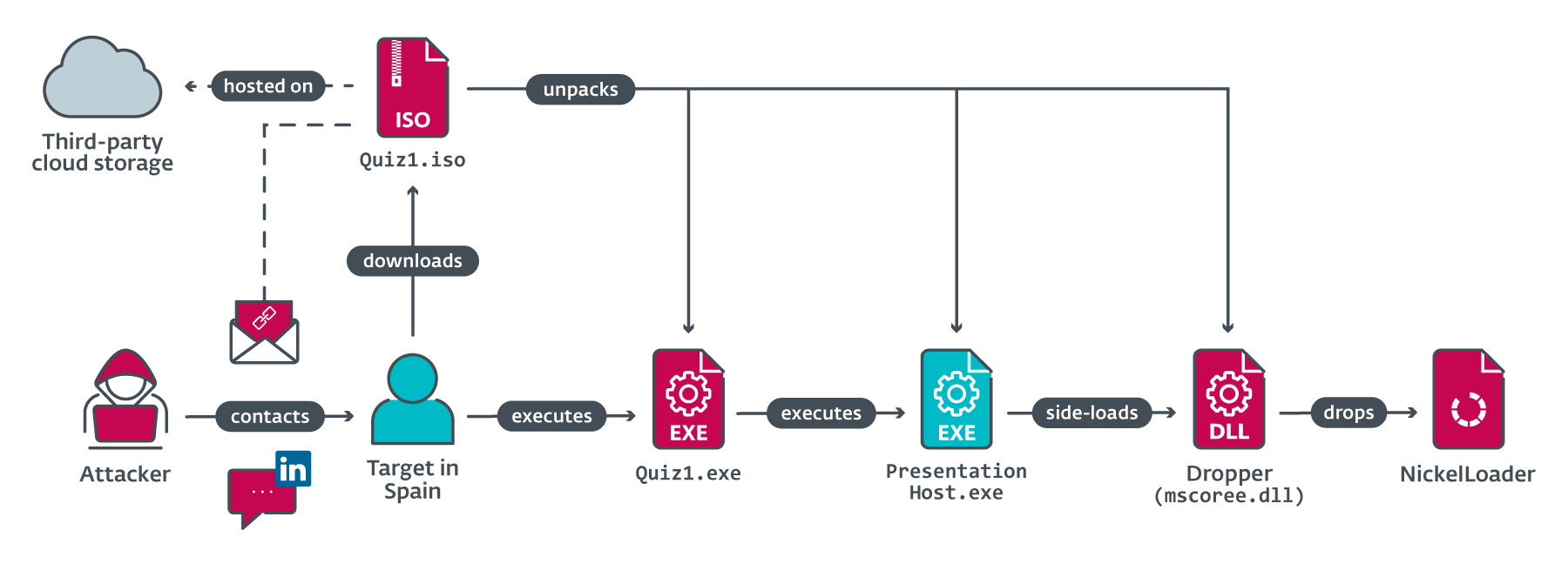

İki kötü amaçlı yürütülebilir dosya, Quiz1.exe ve Quiz2.exe, bu amaçla sağlanmış ve aracılığıyla teslim edilmiştir. Quiz1.iso ve Quiz2.iso üçüncü taraf bir bulut depolama platformunda barındırılan görüntüler. Her iki yürütülebilir dosya da girdi isteyen çok basit komut satırı uygulamalarıdır.

Bunlardan ilki, genellikle tek bir kod satırından oluşan ve "Merhaba Dünya!" metnini görüntüleyen çok basit bir program olan Merhaba Dünya projesidir. yürütüldüğünde. İkincisi, girdi olarak girilen sayıdan daha küçük olan en büyük öğeye kadar bir Fibonacci dizisini yazdırır. Bir Fibonacci dizisi, her sayının önceki iki sayının toplamı olduğu, tipik olarak 0 ve 1 ile başlayan bir sayı dizisidir; ancak bu kötü niyetli meydan okumada dizi 1 ve 2 ile başlar. Şekil 2, Fibonacci dizisi mücadelesinden alınan örnek çıktıyı göstermektedir. Çıktı yazdırıldıktan sonra, her iki yürütülebilir dosya da ISO görüntülerinden hedefin sistemine ek yükler yüklemek gibi kötü niyetli bir eylemi tetikler. Hedeflenen geliştiricinin görevi programın mantığını anlamak ve onu C++ programlama dilinde yeniden yazmaktır.

İlk tehlikeye yol açan olaylar zinciri Şekil 3'te çizilmiştir. Hedefin sistemine iletilen ilk veri, NickelLoader adını verdiğimiz bir HTTP(S) indiricisidir. Araç, saldırganların istenen herhangi bir programı kurbanın bilgisayarının belleğine yerleştirmesine olanak tanıyor.

Uzlaşma sonrası araç seti

NickelLoader hedefin sisteminde çalışmaya başladığında, saldırganlar onu iki tür RAT göndermek için kullanır. Bu RAT'lardan birinin, Lazarus araç setinin bir parçası olduğu, özellikle BlindingCan arka kapısının sınırlı işlevselliğe ancak aynı komut işleme mantığına sahip bir çeşidi olduğu zaten biliniyor. Bunu ayırt etmek için varyant adının önüne mini- önekini koyarız. Ayrıca saldırganlar, LightlessCan adını verdiğimiz, daha önce kamuya açıklanmayan bir RAT'ı da devreye soktu.

RAT'lar, değişen karmaşıklık düzeylerine sahip aşama zincirlerinin son adımı olarak dağıtılır ve öncesinde, damlatıcılar ve yükleyiciler gibi yardımcı yürütülebilir dosyalar gelir. Bir yürütülebilir dosyayı, dosya sistemine bırakılmasa da doğrudan belleğe yüklenip yürütülse bile, gömülü bir veri yükü içeriyorsa, damlalık olarak belirtiriz. Şifrelenmiş gömülü veri dizisine sahip olmayan ancak dosya sisteminden bir yük yükleyen kötü amaçlı yazılım, yükleyici olarak adlandırıyoruz.

Tablo 1, sınavla ilgili ilk tuzakların yanı sıra, kurbanın sistemine gönderilen yürütülebilir dosyaları (EXE'ler) ve dinamik bağlantı kitaplıklarını (DLL'ler) özetlemektedir. Üçüncü sütundaki tüm kötü amaçlı yazılım örnekleri, meşru bir yürütülebilir dosyanın kötü amaçlı bir DLL dosyasını yandan yüklemesiyle truva atı haline getirilmiş açık kaynaklı uygulamalardır (temel proje için dördüncü sütuna bakın). Örneğin, kötü niyetli mscoree.dll meşru NppyPluginDll'in truva atı haline getirilmiş bir sürümüdür; DLL, yerleşik bir NickelLoader içerir ve meşru bir dosya tarafından yüklenir. PresentationHost.exe, her ikisi de C:ProgramPaylaşıldı dizin.

tablo SEQ Tablosu * ARAPÇA 1. Saldırıya dahil olan ikili dosyaların özeti

|

Konum dizini |

Yasal ebeveyn süreci |

Kötü amaçlı yandan yüklenmiş DLL |

Truva atlı proje |

|

C:ProgramPaylaşıldı |

PresentationHost.exe |

mscoree.dll |

NppyPluginDll |

|

C: ProgramVerileriAdobe |

colorcpl.exe |

colorui.dll |

LibreSSL 2.6.5 |

|

C:ProgramDataOracleJava |

fixmapi.exe |

haritaistub.dll |

Notepad++ 1.4.0.0 için Lua eklentisi |

|

C:ProgramDataAdobeARM |

tabcal.exe |

HID.dll |

Not Defteri++ 8051 için MZC3.2 |

LightlessCan – yeni arka kapı

Bu kampanyada kullanılan en ilginç yük, grubun amiral gemisi HTTP(S) Lazarus RAT adlı BlindingCan'ın halefi olan LightlessCan'dır. LightlessCan, özel bir işlev tablosunda indekslenen 68'e kadar farklı komutu destekleyen yeni bir karmaşık RAT'tır, ancak mevcut sürüm 1.0'da bu komutlardan yalnızca 43'ü bazı işlevlerle uygulanmaktadır. Geri kalan komutlar mevcuttur ancak gerçek işlevsellikten yoksun, yer tutucular biçiminde resmi bir uygulamaya sahiptirler. RAT'ın arkasındaki proje kesinlikle BlindingCan kaynak kodunu temel alıyor, çünkü indekslemelerinde farklılıklar olsa bile paylaşılan komutların sırası önemli ölçüde korunuyor.

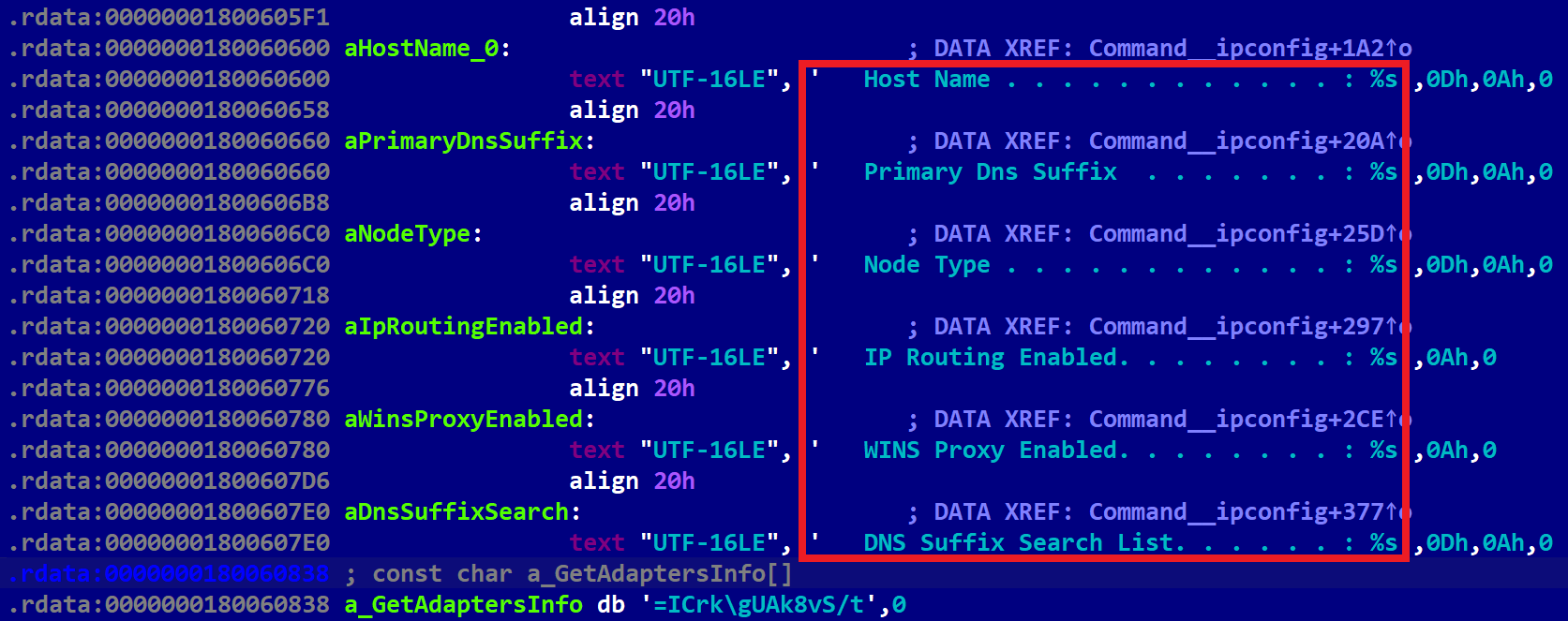

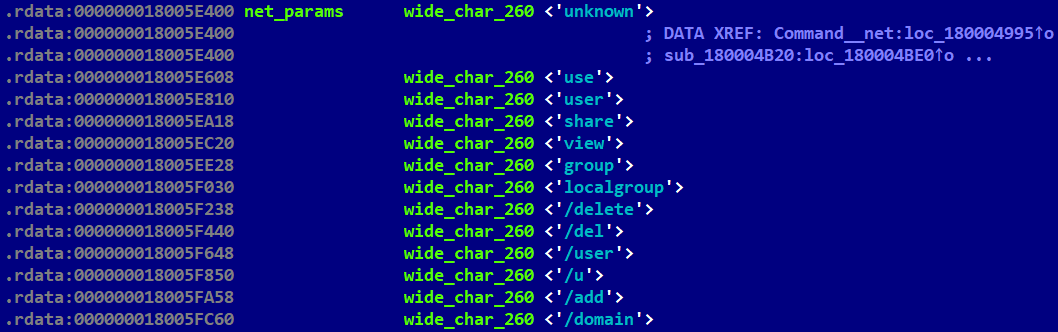

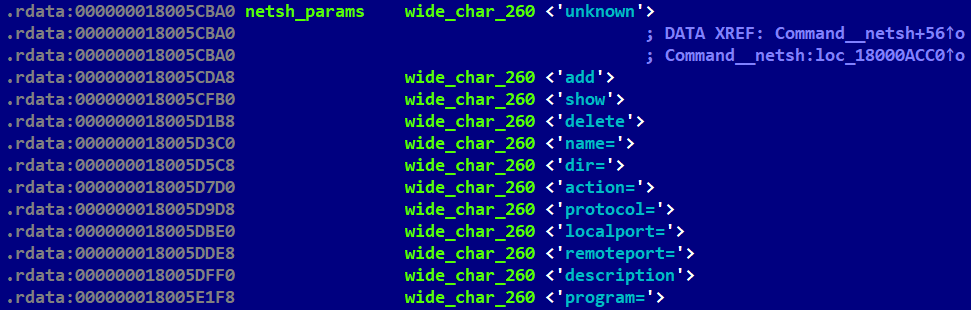

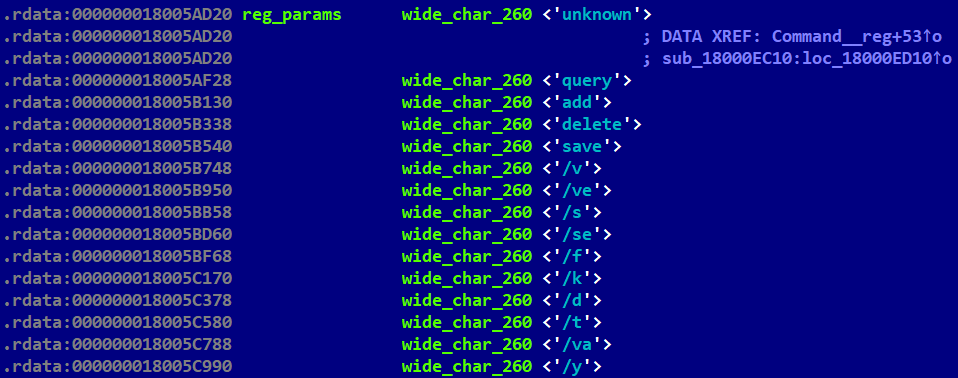

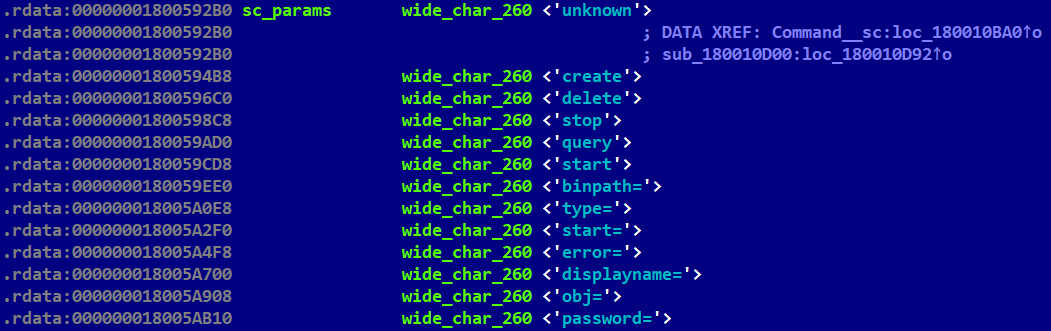

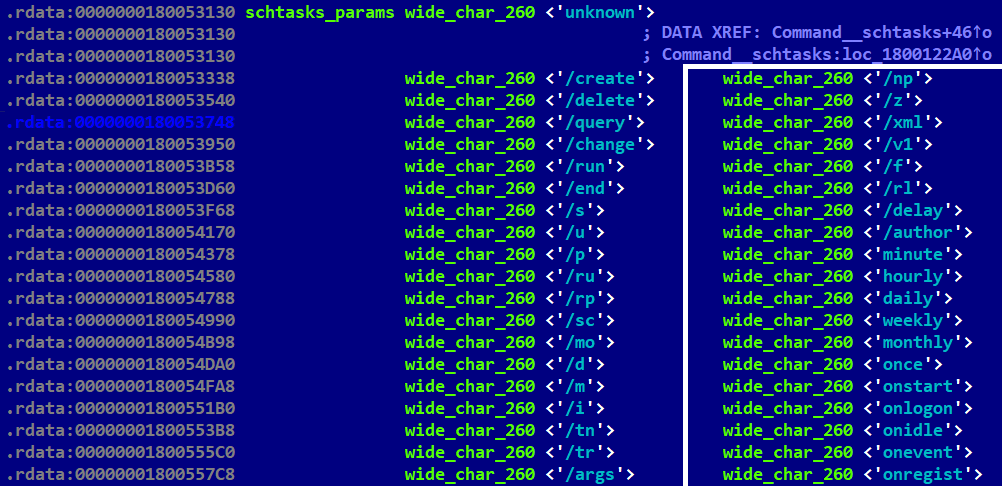

En önemli güncelleme, birçok yerel uygulamanın taklit edilen işlevselliğidir. Windows komutları sevmek ping, ipconfig, systeminfo, sc, net, vb. Sabit kodlanmış dize "İşlem başarıyla tamamlandı.", standart sistem mesajı ERROR_SUCCESS sonuç bizi bu fikre getirdi. Tablo 2 LightlessCan'da uygulanan komutların bir listesini içerir. Daha önce bildirilen Lazarus saldırılarında, blog yazılarında belgelendiği üzere Olumlu Teknolojiler Nisan 2021'de ve HvS Danışmanlığı Aralık 2020'de bu yerel komutlar çoğu durumda saldırganlar hedefin sisteminde yer edindikten sonra yürütülür. Ancak bu durumda bu komutlar, sistem konsolunda gözle görülür şekilde yürütülmek yerine, RAT'ın kendisinde gizlice yürütülür. Bu yaklaşım, hem EDR'ler gibi gerçek zamanlı izleme çözümlerinden hem de ölüm sonrası dijital adli tıp araçlarından kaçınma açısından gizlilik açısından önemli bir avantaj sunuyor. Dahili sürüm numarası (1.0), bunun saldırganların yeni bir geliştirme çabasını temsil ettiğini gösteriyor.

Windows'un temel yardımcı programları açık kaynak değil, tescilli olduğundan, LightlessCan geliştiricileri bir seçimle karşı karşıya kaldı: ya kapalı kaynak sistem ikili dosyalarına ters mühendislik uygulamak ya da Windows aracılığıyla sunulan koddan ilham almak. Şarap pek çok kişinin bulunduğu proje programlar Linux, macOS veya ChromeOS gibi diğer platformlarda yürütülmelerini taklit etmek için yeniden yazılır. LightlessCan'da taklit ettikleri ilgili Wine programları biraz farklı uygulandığından veya hiç uygulanmadığından geliştiricilerin ilk seçeneği seçtiğine inanma eğilimindeyiz (örn. netsh).

İlginç bir şekilde, analiz ettiğimiz vakalardan birinde, LightlessCan verisi ele geçirilen makinede şifrelenmiş bir dosyada saklanıyor ve bu dosyanın şifresi yalnızca ortama bağlı bir anahtar kullanılarak çözülebiliyor. Bununla ilgili daha fazla ayrıntıyı şu adreste bulabilirsiniz: Yürütme zinciri 3: LightlessCan (karmaşık versiyon) bölüm. Bunun amacı, yükün şifresinin örneğin bir güvenlik araştırmacısının cihazında değil, yalnızca hedeflenen kurbanın bilgisayarında çözülebilmesini sağlamaktır.

Tablo 2. Windows istemlerini taklit eden LightlessCan komutlarının listesi

|

indeks |

Açıklama |

|

33 |

Taklit et ipconfig Windows komut isteminden komut; Şekil 4'e bakın. |

|

34 |

Taklit et net Windows isteminden komut; Şekil 5'e bakın. |

|

35 |

Taklit et netshadv güvenlik duvarı güvenlik duvarı Windows isteminden komut; Şekil 4'e bakın. |

|

36 |

Taklit et netstat Windows komut isteminden komut. |

|

37 |

Taklit et ping -6 Windows komut isteminden komut. |

|

38 |

Taklit et reg Windows isteminden komut; Şekil 7'e bakın. |

|

39 |

Taklit et sc Windows isteminden komut; Şekil 8'e bakın. |

|

40 |

Taklit et ping Windows komut isteminden komut. |

|

41 |

Taklit et tasklist Windows komut isteminden komut. |

|

42 |

Taklit et wmic süreç çağrısı oluşturma Windows isteminden komut; Şekil 9'e bakın. |

|

43 |

Taklit et nslookup Windows Server isteminden komut. |

|

44 |

Taklit et şakalar Windows isteminden komut; Şekil 10'e bakın. |

|

45 |

Taklit et systeminfo Windows komut isteminden komut. |

|

46 |

Taklit et arp Windows komut isteminden komut. |

|

47 |

Taklit et mkdir Windows komut isteminden komut. |

Ayrıca, RAT'ın dahili konfigürasyonunun incelenmesi, BlindingCan ile karşılaştırıldığında Lazarus'un LightlessCan'daki kod karmaşıklığını arttırdığını göstermektedir.

Teknik analiz

Bu bölümde, NickelLoader indiricisini sağlayan uzlaşma zinciri ve Lazarus'un güvenliği ihlal edilen sisteme yüklerini iletmek için kullandığı üç yürütme zinciri hakkında teknik ayrıntılar sağlıyoruz.

Uzlaşma zinciri: NickelLoader

NickelLoader, daha sonra diğer Lazarus yüklerini iletmek için kullanılan, DLL tarafı yükleme yoluyla ele geçirilen sistemde yürütülen bir HTTP(S) indiricisidir.

NickelLoader'ı teslim etme süreci, aşağıdakilerin uygulanmasıyla başlayan bir dizi aşamada ortaya çıkar: PresentationHost.exehedef, ilk test zorluklarını manuel olarak yürüttükten sonra otomatik olarak tetiklenir; the Test1 durum Şekil 3'te gösterilmektedir. Kötü amaçlı, dinamik olarak bağlantılı bir kitaplık, mscoree.dll, daha sonra meşru tarafından yandan yüklenir PresentationHost.exe – her ikisi de şurada bulunur C:ProgramPaylaşıldı. Bu DLL truva atı haline getirilmiş bir DLL'dir NppyPluginDll.dll, aktif olmayanlardan Notepad++ için Genel Python Eklentileri DLL'si 2011'den kalma proje. Damlalık görevi görüyor ve çeşitli ihracatlara sahip: tüm ihracatlar orijinalinden kopyalandı NppyPluginDll.dll artı yasal olanlardan yapılan tüm ihracatlar mscoree.dll. Bu meşru ihracatlardan biri, CorExitProcess, bir sonraki kötü amaçlı yazılım aşamasının şifresinin çözülmesinden ve yürütülmesinden sorumlu olan kötü amaçlı kodu içerir.

Damlalığa yerleştirilmiş şifrelenmiş bir veri dizisinin şifresini başarılı bir şekilde çözmek için, damlalığın 16 karakter uzunluğunda üç anahtar kelimeye ihtiyacı vardır. Bu anahtar kelimeler aşağıdaki gibidir:

- ana sürecin adı (SunumAna Bilgisayarı),

- ikili dosyaya sabit kodlanmış dahili parametre (9zCnQP6o78753qg8), Ve

- komut satırında iletilen harici parametre (‑embeddingObject), ana süreçten miras alınan PresentationHost.exetarafından sağlanmaktadır Quiz1.exe or Quiz2.exe.

Anahtar kelimeler bayt bayt XOR'lanır ve çıktı AES-128 şifre çözme anahtarını oluşturur.

Veri yükü, Tablo 3'te gösterilen, tamamı beş harf uzunluğunda olan dört komutu tanıyan bir HTTP(S) indiricisidir. Bu beş harfli komut nedeniyle, bu veri yüküne ABD için kullanılan günlük dilde kullanılan terimden ilham alarak "NickelLoader" adını vermeyi seçtik. beş sentlik madeni para – bir nikel. En önemli komutlar avdrq ve gabnc. Bu komutlar verildiğinde her biri C&C sunucusundan alınan verileri DLL olarak yükler. Saldırganlar muhtemelen bu amaçla Hafıza modülü, bir DLL dosyasını tamamen bellekten yüklemek için kullanılabilecek bir kitaplık.

Tablo 3. Alınan arabelleklerde tanınan sihirli anahtar kelimelerin listesi

|

Anahtar kelime |

Açıklama |

|

abcde |

Komutların yürütülmesini ayıran olağan uzun uyku gecikmesi olmadan, hemen başka bir komut ister. |

|

avdrq |

Alınan arabellekte bulunan bir DLL dosyasını yükler ve sabit kodlu dışa aktarımını yürütür bilgi. |

|

gabnc |

Alınan arabellekte bulunan bir DLL'yi yükler. |

|

dcrqv |

Kendini sonlandırır. |

Yürütme zinciri 1: miniBlindingCan

NickelLoader tarafından indirilen ve yürütülen yüklerden biri, grubun amiral gemisi BlindingCan RAT'ın basitleştirilmiş bir versiyonu olan miniBlindingCan'dır. İlk kez tarafından bildirildi Mandiant Eylül 2022'de AIRDRY.V2 adı altında.

64 bitlik kötü amaçlı, dinamik olarak bağlantılı bir kitaplık olan miniBlindingCan'ı yüklemek için colorui.dll meşru bir kişi tarafından yandan yüklenmiştir colorcpl.exe idam edildi C: ProgramVerileriAdobe ve damlalık görevi görür. DLL, VMProtect kullanılarak gizlenir ve bir sonraki aşamanın yürütülmesini yönettiği için LaunchColorCpl'in en önemli olduğu binlerce dışa aktarma içerir. DLL'nin dökülen gövdesinde, kök dizini ve oluşturulduğu projeyi ortaya çıkaran birden çok hata ayıklama sembolüyle birlikte şifrelenmiş bir veri dizisi vardır:

W:DevelopaToolShellCodeLoaderApplipressl-2.6.5

Adı olarak KabukKoduYükleyici Bu başlangıç aşamasının temel amacının, veri dizisinin şifresini çözmek ve kabuk kodunu içeren gövdesinden yüklemek olduğunu öne sürüyor. Yürütülmesinin başlangıcında, KabukKoduYükleyici inceleyerek hata ayıklama önleme tekniklerini kullanır. Hata Ayıklanıyor Hata ayıklama araçları tarafından incelenip incelenmediğini veya analiz edilip edilmediğini belirlemek için İşlem Ortamı Bloğu (PEB) yapısı içindeki değerdir ve güvenlik analizi için tasarlanmış korumalı alan ortamlarında tespit edilmesini önlemek için korumalı alan önleme tekniklerini kullanır. Kötü amaçlı yazılım ayrıca ana işleminin olup olmadığını da açıkça kontrol eder. colorcpl.exe; değilse hemen çıkar.

Şifresi çözülmüş veri dizisi tam bir DLL değildir ancak iki parçadan oluşan bir ara blob oluşturur: kabuk kodu ve ardından zincirin son adımını temsil eden başka bir şifrelenmiş veri dizisi. Kabuk kodu açık kaynaklı projenin bir örneği tarafından üretilmiş gibi görünüyor Kabuk koduRDI – özellikle, ShellcodeRDI.c kod. Muhtemelen bu projedeki Python betiği ConvertToShellcode.py'nin kaynak görevi gören bir yük DLL'si üzerinde çalıştırılmasıyla üretilmiştir. yansıtıcı DLL enjeksiyonu.

Son veri, ana sürecin adının birleştirilmesiyle oluşturulan bir dize olan uzun bir anahtarla XOR kullanılarak çıkarılır ve şifresi çözülür (colorcpl.exe), damlalığın dosya adı (colorui.dll) ve harici komut satırı parametresi - bu durumda sonuçta COLORCPL.EXECOLORUI.DLL669498484488D3F22712CC5BACA6B7A7. Bu süreç, daha önce anlattığımız Hollanda örneğinde BlindingCan arka kapısında gözlemlediğimiz şeye benzer. bu WeLiveSecurity blog yazısı. Şifre çözme, indirme ve yürütme işlevine sahip bir yürütülebilir dosyayı ortaya çıkarıyor; bu dosyanın dahili komut gönderme ve ayrıştırma mantığı, HTTP(S) Lazarus RAT'ın amiral gemisi olan BlindingCan'ı güçlü bir şekilde anımsatıyor. Hollanda'daki durumun aksine, VMProtect-ed değildir ve daha önce mevcut olan komutların yalnızca küçük bir alt kümesini destekler: bu blog gönderisindeki Tablo 4'ü ve blog yazısındaki Tablo 3'ü karşılaştırın. Hollanda davasıyla ilgili blog yazısı Eylül 2022'den itibaren. Bu RAT'ın özellikleri, BlindingCan'dakilerle karşılaştırıldığında önemli ölçüde küçültüldüğü ve yine de aynı sunucu tarafı altyapısını paylaşıyor gibi göründükleri için, adına "mini-" ön ekini ekleyerek onu ayırt etmeyi seçtik. , tam özellikli RAT muadili ile karşılaştırıldığında azaltılmış işlevselliğini vurguluyor.

Tablo 4. miniBlindingCan komutları

|

Komut Kimliği |

Açıklama |

|

8201 |

Bilgisayar adı, Windows sürümü ve kod sayfası gibi sistem bilgilerini gönderin. |

|

8232 |

Geçerli iletişim aralığını C&C sunucusu tarafından sağlanan bir değerle güncelleyin. |

|

8233 |

Komut yürütmeyi durdurun. |

|

8241 |

9,392 bayt boyutunda mevcut yapılandırmayı C&C sunucusuna gönderin. |

|

8242 |

Dosya sisteminde şifrelenmiş olarak saklanan 9,392 bayt boyutundaki yapılandırmayı güncelleyin. |

|

8247 |

Bir sonraki komutu bekleyin. |

|

8248 |

Geçerli iletişim aralığını yapılandırmada saklanan bir değerle güncelleyin. |

|

8274 |

C&C sunucusundan bir dosya indirin ve şifresini çözün. |

|

8279 |

Parametre olarak iletilen kabuk kodunu yürütün. |

Şekil 11, RAT'a gömülü 9,392 bayt uzunluğundaki bir konfigürasyonun şifresi çözülmüş durumunu göstermektedir. Her biri maksimum 260 boyutla sınırlı olan, bu durumda güvenliği ihlal edilmiş web siteleri olmak üzere beş URL içerir. geniş karakterler.

Yürütme zinciri 2: LightlessCan (basit versiyon)

NickelLoader tarafından yürütüldüğünü gördüğümüz bir diğer yük ise Lazarus'un yeni arka kapısı LightlessCan'dır. Bu arka kapıyı yükleyen iki farklı zincir gözlemledik.

Zincirin basit versiyonunda, bu yükün damlası, şuradan çalıştırılan yasal fixmapi.exe tarafından yandan yüklenen kötü amaçlı, dinamik olarak bağlantılı kitaplık mapistub.dll'dir. C:ProgramDataOracleJava. DLL, truva atı haline getirilmiş bir Lua eklentisidir, sürüm 1.4 ve tüm dışa aktarımlar meşru Windows'tan kopyalanmıştır. mapi32.dll. Dışa aktarma FixMAPI'si, bir sonraki aşamanın şifresinin çözülmesinden ve yüklenmesinden sorumlu kötü amaçlı kod içerir; diğer tüm dışa aktarmalar halka açık bir kaynaktan alınan zararsız kod içerir Mayın Tarlası örnek projesi. Bu Mapistub.dll damlasının kalıcılığı, zamanlanmış bir görev aracılığıyla oluşturulmuştur. Ne yazık ki, bu görevle ilgili ana sürecin şu şekilde görünmesi dışında ek ayrıntılara sahip değiliz: %WINDOWS%system32svchost.exe -k netsvcs -p -s Zamanlama.

Gömülü veri dizisinin şifresini başarılı bir şekilde çözmek için, damlalığın üç anahtar kelimenin doğru şekilde sağlanması gerekir:

- ana sürecin adı (fixmapi.exe),

- ikili dosyaya sabit kodlanmış dahili parametre (IP7pdINfE9uMz63n), Ve

- komut satırında iletilen harici parametre (AudioEndpointBuilder).

Anahtar kelimeler bayt bayt XOR ile işlenir ve çıktı, şifre çözme için kullanılacak 128 bitlik bir AES anahtarı oluşturur. Anahtar kelimelerin uzunluğunun tam olarak 16 bayt olmadığını, ancak büyük boyutlu dizenin 16 bayt uzunluğa kısaltılması durumunda şifre çözme işleminin yine de çalışacağını unutmayın (örneğin, AudioEndpointBuilder için SesEndpointBui) ve küçük boyutlu dize, fixmapi.exeolarak ele alınır fixmapi.exex00x00x00x00x00çünkü dize 260 örnek olarak başlatıldı. NUL karakter.

Yürütme zinciri 3: LightlessCan (karmaşık versiyon)

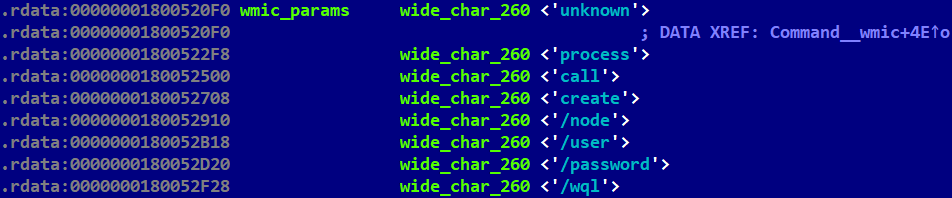

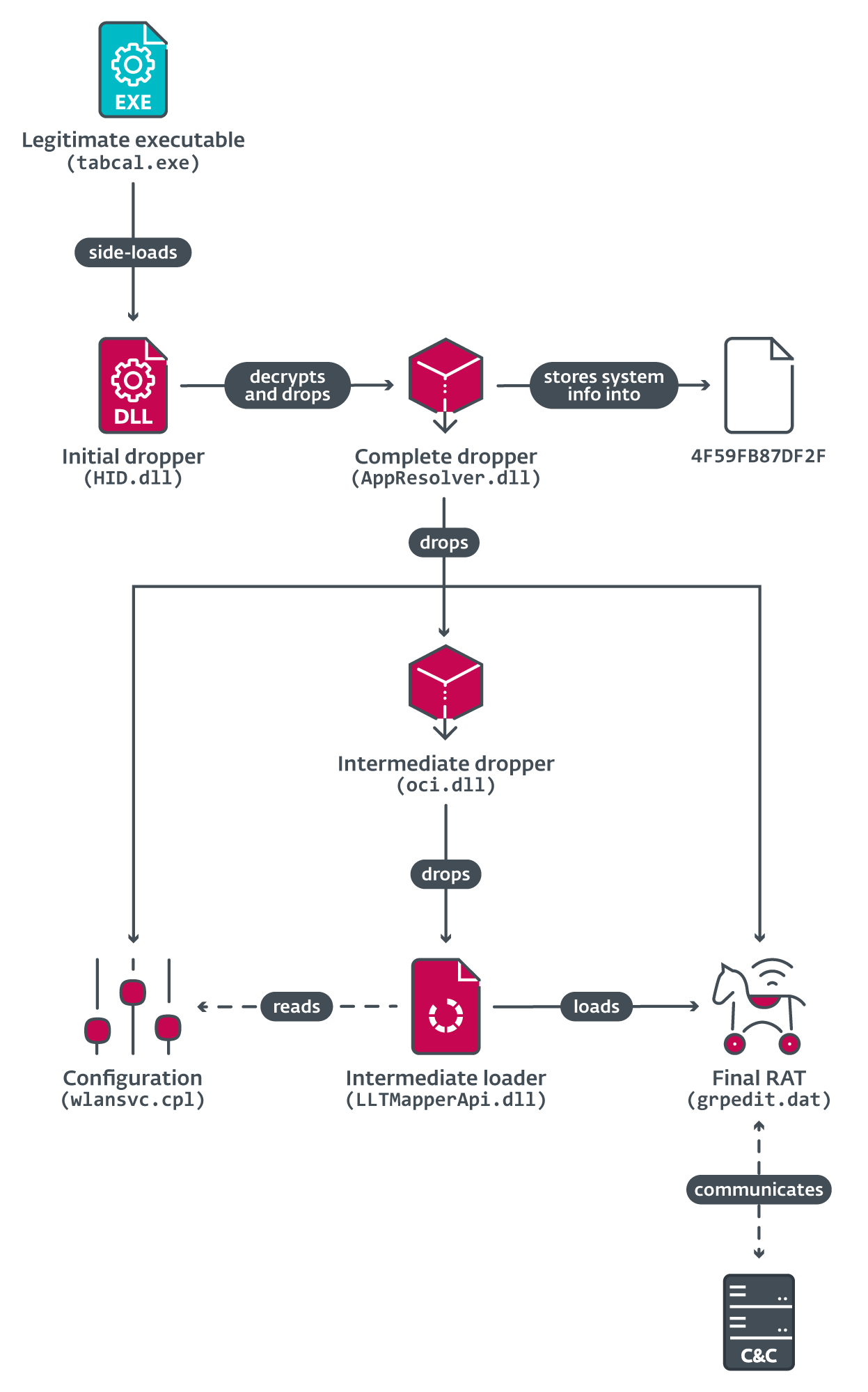

Güvenliği ihlal edilmiş sistemde gözlemlediğimiz en karmaşık zincir, kurulum aşamalarının tamamı zincirinde yer alan çeşitli bileşenlerle birlikte LightlessCan'ı da sunuyor: meşru bir uygulama, bir başlangıç damlalığı, tam bir damlalık (konfigürasyonu içeren), bir ara damlalık, bir konfigürasyon dosyası, sistem bilgilerini içeren bir dosya (dosya sistemindeki şifrelenmiş yüklerin şifresinin çözülmesi için), bir ara yükleyici ve son adım olan LightlessCan RAT. Bu dosyalar arasındaki bağlantılar ve ilişkiler Şekil 12'de gösterilmektedir.

Dördüncü zincirin ilk damlası, kötü amaçlı, dinamik olarak bağlantılı bir kitaplıktır HID.dll meşru bir yürütülebilir dosya tarafından yandan yüklenen, tabcal.exe, itibaren yürütüldü C:ProgramDataAdobeARM. DLL, truva atı haline getirilmiş bir sürümüdür. MZC8051.dll, yasal bir dosya 8051 C derleyici eklentisi Notepad++ için proje. Orijinal projedeki tüm dışa aktarmaları içerir, ancak aynı zamanda Microsoft'un meşru Hid Kullanıcı Kitaplığı'ndan gerekli dışa aktarmaları da içerir, böylece tabcal.exe tarafından yandan yükleme başarılı olacaktır. İhracat HidD_GetHidGuid bir sonraki aşamanın düşürülmesinden sorumlu olan kötü amaçlı kodu içerir ve önceki zincirin (Yürütme zinciri 2) bırakıcısında olduğu gibi, diğer tüm dışa aktarımlar zararsız Mayın Tarlası kodunu içerir.

Önceki durumlarda olduğu gibi, gömülü verinin şifresini çözmek için üç uzun anahtar kelimenin sağlanması gerekir:

- ana sürecin adı (tabcal.exe),

- ikili dosyaya sabit kodlanmış dahili parametre (9zCnQP6o78753qg8), Ve

- harici parametre (LocalServiceNetworkRestricted) – bu sefer bir komut satırı parametresi olarak değil, bunun yerine konumunda bulunan bir dosyanın içeriği olarak ifade edilir. %WINDOWS%system32thumbs.db.

Yine, anahtar kelimeler bayt bayt XOR ile işlenir ve çıktı, şifre çözme için kullanılacak 128 bitlik bir AES anahtarı oluşturur. Önceki durumda olduğu gibi, anahtar kelimelerin uzunlukları tam olarak 16 bayt değildir, ancak büyük boyutlu dize kesilirse (örneğin, Yerel Hizmet Ağı) ve küçük boyutlu dize boş değerlerle genişletilir (örneğin, tabcal.exex00x00x00x00x00x00).

Yukarıdaki tarifle üretilen yürütülebilir dosya, Şekil 12'deki tam damlalıktır ve InternalName kaynağına sahiptir. AppResolver.dll (VERSIONINFO kaynağında bulunur). İki şifrelenmiş veri dizisi içerir: 126 baytlık küçük bir veri dizisi ve 1,807,464 baytlık büyük bir veri dizisi (üç alt bölüm içerir). İlk olarak, sabit kodlanmış 6 bitlik anahtarla RC256 algoritmasını kullanarak küçük dizinin şifresini çözer. DA 48 A3 14 8D BF E2 D2 EF 91 12 11 FF 75 59 A3 E1 6E A0 64 B8 78 89 77 A0 37 91 58 5A FF FF 07. Çıktı, büyük blobun ilk iki alt parçasının bırakıldığı yolları temsil eder (örn. LightlessCan ve ara damlalık) ve dizeleri verir C:windowssystem32oci.dll ve C:windowssystem32grpedit.dat.

Daha sonra, daha önce olduğu gibi aynı şifreleme anahtarını kullanarak ikinci veri dizisinin (büyük blobun) şifresini çözmekle devam eder. Sonuç, üç alt parça içeren şifresi çözülmüş bir blob'dur: aşağıdakilere karşılık gelen bir DLL grpedit.dat (LightlessCan), karşılık gelen bir DLL oci.dll (ara damlalık) ve 14,948 baytlık şifrelenmiş bir dosya %WINDOWS%System32wlansvc.cpl (yapılandırma); Şekil 13'te gösterildiği gibi.

Ayrıca, tam damlalık aynı zamanda tehlikeye atılan sistemi tanımlayan çeşitli özellikleri dosyada saklar. %WINDOWS%System324F59FB87DF2F, adı ikili dosyada sabit kodlanmıştır. Bu özellikler öncelikle BilgisayarHKLM DONANIM AÇIKLAMALARISistemBIOS kayıt defteri yolu. Bu özelliklerin belirli değerlerinin yanı sıra, herhangi bir Windows makinesinde karşılık gelen değeri görüntülemek için kullanılabilecek parantez içinde sağlanan bir PowerShell komutu da burada verilmiştir:

- SistemBIOSTarihi (Get-ItemProperty “HKLM:HARDWAREDescriptionSystemBIOS” -Ad BIOSReleaseDate | Select-Object -Özellik BIOSReleaseDate)

- SistemBIOSVersiyonu (Get-CimInstance -ClassName Win32_Bios | Select-Object-Özellik Sürümü)

- Sistem üreticisi (Get-CimInstance -ClassName Win32_ComputerSystem | Select-Object-Mülk Üreticisi)

- SistemÜrünAdı (Get-CimInstance -ClassName Win32_ComputerSystemProduct | Select-Nesne-Özellik Adı)

- Tanımlayıcı BilgisayarHKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSistemÇok İşlevliAdaptörDiskDenetleyiciDiskÇevre Birimi

Şifrelenmiş şifrenin çözülmesi için değerlerin birleştirilmesi gereklidir. grpedit.dat dosya sisteminden. VMWare üzerinde Windows 10 görüntüsünü çalıştıran bir test makinesinde çıktı şu şekilde olabilir:

11/12/20INTEL – 6040000VMware, Inc.VMware Sanal Platformu656ba047-20b25a2a-A

The oci.dll dosyası başka bir bırakma katmanıdır - daha önce bahsedilene benzer bir yük olan ara yükleyiciyi düşüren ara damlalık Hollanda davası. Saldırganlar yine açık kaynaklı bir proje kullandı. Yanıp Sönen İpucu Artık çevrimiçi olarak mevcut olmayan Notepad++ eklentisi. Önceki durumların aksine, AES-128 kullanarak gömülü verinin şifresini başarılı bir şekilde çözmek için yalnızca iki uzun anahtar kelimenin sağlanması gerekir:

- ana sürecin adı (msdtc.exe), Ve

- ikili dosyaya sabit kodlanmış dahili parametre (fb5XPNCr8v83Y85P).

Her iki anahtar kelime de bayt bayt XOR ile işlenir (ana işlem adı kesilir veya 16 baytı doldurmak için gerektiği gibi NULL'larla doldurulur). Şifre çözmenin ürünü ara yükleyicidir (LLTMapperAPI.dll). Sistem bilgilerini kullanır (sistemde saklanan değerlerle aynı). 4F59FB87DF2F) yapılandırma dosyasının şifresini çözmek için wlansvc.cpl ve şifrelenmiş verileri bulmak, şifresini çözmek ve yüklemek için grpedit.datLightlessCan, yeni tam özellikli RAT.

Sonuç

Sahte işe alım görevlilerinin kurumsal bilgisayarları kişisel amaçlarla kullanan potansiyel kurbanlarına yaklaştığı LinkedIn kaynaklı yeni bir Lazarus saldırısını anlattık. Bu tür saldırılara karşı kamuoyunun farkındalığının yüksek olması gerekirken, bu kampanyaların başarı oranları hala sıfıra düşmedi.

Saldırının en endişe verici yönü, tasarımında ve işletiminde yüksek düzeyde gelişmişlik sergileyen, önceki BlindingCan ile karşılaştırıldığında kötü amaçlı yeteneklerde önemli bir ilerlemeyi temsil eden, karmaşık ve muhtemelen gelişen bir araç olan yeni tür yük LightlessCan'dır.

Saldırganlar artık, uzlaşma sonrası faaliyetlerinde yoğun olarak kullanılan favori Windows komut satırı programlarının yürütme izlerini önemli ölçüde sınırlayabiliyor. Bu manevranın, hem gerçek zamanlı izleme çözümlerinin hem de ölüm sonrası dijital adli tıp araçlarının etkinliğini etkileyen geniş kapsamlı sonuçları vardır.

IOCs

dosyalar

|

SHA-1 |

Dosya adı |

Bulma |

Açıklama |

|

C273B244EA7DFF20B1D6B1C7FD97F343201984B3 |

%TEMP%7zOC35416EEQuiz1.exe |

Win64/NukeSped.KT |

Uzlaşmayı tetikleyen, "Merhaba Dünya" meydan okuması kılığına giren ilk damla. |

|

38736CA46D7FC9B9E5C74D192EEC26F951E45752 |

%TEMP%7zOCB3CC96DQuiz2.exe |

Win64/NukeSped.KT |

Uzlaşmayı tetikleyen, "Fibonacci dizisi" mücadelesi kılığına girmiş bir ilk damla. |

|

C830B895FB934291507E490280164CC4234929F0 |

%ALLUSERSPROFILE%Adobecolorui.dll |

Win64/NukeSped.KV |

Meşru tarafından yandan yüklenen bir VMProtect-ed damlalık colorcpl.exe. Hata ayıklama bilgi dizesini içerir W:DevelopaToolShellCodeLoaderApplipressl-2.6.5. |

|

8CB37FA97E936F45FA8ECD7EB5CFB68545810A22 |

N / A |

Win64/NukeSped.KU |

MiniBlindingCan arka kapısı uğradı colorui.dll. |

|

0F33ECE7C32074520FBEA46314D7D5AB9265EC52 |

%ALLUSERSPROFILE%OracleJavamapistub.dll |

Win64/NukeSped.KW |

Meşru tarafından yandan yüklenen bir LightlessCan damlalığı fixmapi.exe. |

|

C7C6027ABDCED3093288AB75FAB907C598E0237D |

N / A |

Win64/NukeSped.KW |

Bir LightlessCan arka kapısı düştü haritaistub.dll. |

|

C136DD71F45EAEF3206BF5C03412195227D15F38 |

C:ProgramSharedmscoree.dll |

Win64/NukeSped.KT |

Yandan yüklenen bir NickelLoader damlalığı PresentationHost.exe. Sınavla ilgili her iki örnekten de çıkarılır: C273B244EA7DFF20B1D6B1C7FD97F343201984B3 ve 38736CA46D7FC9B9E5C74D192EEC26F951E45752. |

|

E61672B23DBD03FE3B97EE469FA0895ED1F9185D |

N / A |

Win64/NukeSped.KT |

NickelLoader adını verdiğimiz bir HTTPS indiricisi uğradık mscoree.dll. |

|

E18B9743EC203AB49D3B57FED6DF5A99061F80E0 |

%ALLUSERSPROFILE%AdobeARMHID.dll |

Win64/NukeSped.KX |

Meşru tarafından yandan yüklenen bir ilk damlalık tabcal.exe. |

|

10BD3E6BA6A48D3F2E056C4F974D90549AED1B96 |

N / A |

Win64/NukeSped.KT |

Tam damlalık AppResolver.dll tarafından düştü HID.dll LightlessCan teslimatının karmaşık zincirinde. |

|

3007DDA05CA8C7DE85CD169F3773D43B1A009318 |

%WINDIR%system32gedit.dat |

Win64/NukeSped.KW |

LightlessCan'ın arka kapısı, teslimatının karmaşık zincirine düştü. |

|

247C5F59CFFBAF099203F5BA3680F82A95C51E6E |

%WINDIR%system32oci.dll |

@Trojan.Win64/NukeSped.MI |

LightlessCan teslimatının karmaşık zincirinde ara yükleyiciyi bırakan ara damlalık. |

|

EBD3EF268C71A0ED11AE103AA745F1D8A63DDF13 |

N / A |

Win64/NukeSped.KT |

LightlessCan'ın ara yükleyicisi. |

ağ

|

IP |

domain |

Barındırma sağlayıcısı |

İlk görüş |

- Detaylar |

|

46.105.57[.]169 |

bug.restoroad[.]com |

OVH SAS |

2021-10-10 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: http://bug.restoroad[.]com/admin/view_status.php |

|

50.192.28[.]29 |

kasırgapub[.]com |

Comcast Kablo İletişimi, LLC |

2020-01-06 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: https://hurricanepub[.]com/include/include.php |

|

67.225.140[.]4 |

turncor[.]com |

Sıvı Web, LLC |

2020-01-03 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru WordPress tabanlı bir site: https://turnscor[.]com/wp-includes/contacts.php |

|

78.11.12[.]13 |

mantis.quick.net[.]pl |

Netia SA |

2021-03-22 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: http://mantis.quick.net[.]pl/library/securimage/index.php |

|

89.187.86[.]214 |

www.radiographers[.]org |

Coreix Ltd. |

2020-10-23 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: https://www.radiographers[.]org/aboutus/aboutus.php |

|

118.98.221[.]14 |

kapata-arkeologi.kemdikbud.go[.]id |

Pustekkom |

2020-01-02 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: https://kapata-arkeologi.kemdikbud.go[.]id/pages/payment/payment.php |

|

160.153.33[.]195 |

barsaji.com[.]mx |

GoDaddy.com, LLC |

2020-03-27 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: http://barsaji.com[.]mx/src/recaptcha/index.php |

|

175.207.13[.]231 |

www.keewoom.co[.]kr |

Kore Telekom |

2021-01-17 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: http://www.keewoom.co[.]kr/prod_img/201409/prod.php |

|

178.251.26[.]65 |

kerstpakketten.horesca-meppel[.]nl |

InterRacks BV |

2020-11-02 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru WordPress tabanlı bir site: https://kerstpakketten.horesca-meppel[.]nl/wp-content/plugins/woocommerce/lib.php |

|

185.51.65[.]233 |

kittimasszazs[.]hu |

DoclerNet Operasyonları, ORG-DHK1-RIPE |

2020-02-22 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru bir site: https://kittimasszazs[.]hu/images/virag.php |

|

199.188.206[.]75 |

nrfm[.]lk |

Namecheap, Inc. |

2021-03-13 |

C&C sunucusunu barındıran, güvenliği ihlal edilmiş meşru WordPress tabanlı bir site: https://nrfm[.]lk/wp-includes/SimplePie/content.php |

MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 13 MITRE ATT&CK çerçevesinin

|

taktik |

ID |

Name |

Açıklama |

|

Keşif |

Açık Web Sitelerini/Etki Alanlarını Arayın: Sosyal Medya |

Lazarus saldırganları, ilgilendikleri bir şirketin belirli çalışanlarını belirlemek ve onlarla iletişim kurmak için LinkedIn'i kullandı. |

|

|

Kaynak geliştirme |

Altyapı Edinme: Sunucu |

Güvenliği ihlal edilmiş sunucular, Lazarus HTTP(S) arka kapıları ve C&C indiricisi tarafından kullanıldı. |

|

|

Hesap Oluşturun: Sosyal Medya Hesapları |

Lazarus saldırganları, Meta'dan bir kelle avcısının sahte LinkedIn kimliğini oluşturdu. |

||

|

Hesap Oluşturma: Bulut Hesapları |

Lazarus saldırganlarının, ilk ISO görüntülerini sunabilmek için üçüncü taraf bir bulut depolama alanında hesap oluşturmaları gerekiyordu. |

||

|

Yetenek Geliştirme: Kötü Amaçlı Yazılım |

Saldırıya ait özel araçlar muhtemelen saldırganlar tarafından geliştirilmiştir. Bazıları, daha önce Lazarus araçlarında görülen oldukça spesifik çekirdek geliştirme kapasiteleri sergiler. |

||

|

Aşama Yetenekleri: Kötü Amaçlı Yazılım Yükleme |

Lazarus saldırganları ilk ISO görüntülerini bir bulut depolama alanına yükledi. |

||

|

İlk Erişim |

Kimlik Avı: Hedefli Kimlik Avı Bağlantısı |

Hedef, kötü amaçlı ISO görüntüleri içeren üçüncü taraf bir uzak depolama birimine bağlantı aldı. |

|

|

Kimlik Avı: Hizmet Yoluyla Kimlik Avı |

Hedefle LinkedIn Mesajlaşma yoluyla iletişime geçildi. |

||

|

infaz |

Yerel API |

Windows API'leri miniBlindingCan ve LightlessCan'ın çalışması için gereklidir ve çalışma zamanında dinamik olarak çözümlenir. |

|

|

Zamanlanmış Görev/İş |

Ana sürece dayalı olarak, LightlessCan yürütmesinin basit zincirini tetiklemek için zamanlanmış bir görev muhtemelen oluşturulmuştur. |

||

|

Paylaşılan Modüller |

NickelLoader, bellek içinde isteğe bağlı bir DLL yükleyebilir ve çalıştırabilir. |

||

|

Kullanıcı Yürütme: Kötü Amaçlı Dosya |

Lazarus saldırganları infazına güveniyordu Quiz1.exe ve Quiz2.exe ISO dosyalarından. |

||

|

Windows Yönetim Araçları |

LightlessCan komutlarından biri WMI aracılığıyla yeni bir süreç oluşturulmasına olanak sağlar. |

||

|

Sebat |

Zamanlanmış Görev/İş |

Ana sürece dayalı olarak, LightlessCan uygulamasının basit zincirini tetiklemek için muhtemelen zamanlanmış bir görev oluşturulmuştur. Üstelik LightlessCan şunları taklit edebilir: schtasks Komut. |

|

|

Savunmadan Kaçınma |

Erişim Belirteci Manipülasyonu: Belirteçle Süreç Oluşturun |

LightlessCan, belirtilen token ile temsil edilen kullanıcının güvenlik bağlamında yeni bir süreç oluşturabilir ve çıktısını toplayabilir. |

|

|

Hata Ayıklayıcıdan Kaçınma |

miniBlindingCan'in damlalığında hata ayıklama önleyici bir kontrol var. |

||

|

Yürütme Korkulukları |

miniBlindingCan damlalığında bir ana süreç kontrolü var. Dosya sisteminden şifrelenmiş LightlessCan'ın şifresinin çözülmesi için değerlerin birleştirilmesi gerekir. |

||

|

Dosyaları veya Bilgileri Gizleme/Kod Çözme |

Bu Lazarus araçlarının ve konfigürasyonlarının birçoğu dosya sisteminde şifrelenmiştir; örneğin, LightlessCan'da grpedit.dat ve konfigürasyonu wlansvc.cpl. |

||

|

Yürütme Akışını Kaçırma: DLL Yandan Yükleme |

Lazarus damlalıklarının ve yükleyicilerinin çoğu, yüklemeleri için meşru bir program kullanır. |

||

|

Gizlenmiş Dosyalar veya Bilgiler: Yazılım Paketleme |

Lazarus, bu saldırıda VMProtect'in çeşitli yürütülebilir dosyalarını gizledi; örneğin, colorui.dll |

||

|

Gizlenmiş Dosyalar veya Bilgiler: Dinamik API Çözünürlüğü |

Hem LightlessCan hem de miniBlindingCan, Windows API'lerini dinamik olarak çözer. |

||

|

Gizlenmiş Dosyalar veya Bilgiler: Katıştırılmış Yükler |

Tüm kötü amaçlı zincirlerin damlalıkları, ek bir aşamaya sahip gömülü bir veri dizisi içerir. |

||

|

Savunmaları Bozma: Komut Geçmiş Günlüğünü Bozma |

LightlessCan'ın yeni özellikleri, orijinal konsol yardımcı programlarının yürütülmesini önlemek için en kullanışlı Windows komut satırı yardımcı programlarını taklit eder. |

||

|

Savunmaları Bozun: Sistem Güvenlik Duvarını Devre Dışı Bırakın veya Değiştirin |

LightlessCan taklit edebilir netsh Güvenlik duvarı kurallarını yönetin ve bunlarla etkileşime geçin. |

||

|

Gösterge Kaldırma: Dosya Silme |

LightlessCan, dosyaları güvenli bir şekilde silme özelliğine sahiptir. |

||

|

Göstergenin Kaldırılması: Zaman Damgası |

LightlessCan, dosyaların değişiklik zaman damgalarını değiştirebilir. |

||

|

Dolaylı Komut Yürütme |

LightlessCan, işlevlerini uygulayarak komut yürütmeyi atlar. |

||

|

Proses Enjeksiyonu |

LightlessCan ve miniBlindingCan, çeşitli proses enjeksiyonu türlerini kullanabilir. |

||

|

Sanallaştırma/Sandbox Kaçırma: Zamana Dayalı Kaçırma |

miniBlindingCan düşürücünün kasıtlı bir başlangıç yürütme gecikmesi vardır. |

||

|

Yansıtıcı Kod Yükleme |

Damlalıkların çoğu yansıtıcı DLL enjeksiyonunu kullanır. |

||

|

Keşif |

Dosya ve Dizin Bulma |

LightlessCan bir dosyayı adına göre bulabilir. |

|

|

Ağ Paylaşımı Keşfi |

LightlessCan taklit edebilir net share Komut. |

||

|

Süreç Keşfi |

LightlessCan, süreçleri ada göre tanımlar. |

||

|

Sorgu Kaydı |

LightlessCan, şifreleme için kullandığı çeşitli sistem bilgileri için kayıt defterini sorgular. |

||

|

Uzaktan Sistem Keşfi |

LightlessCan taklit edebilir net görünüm Komut. |

||

|

Sistem Ağı Yapılandırma Keşfi |

LightlessCan taklit edebilir arp ve ipconfig emreder. |

||

|

Sistem Ağ Bağlantıları Keşfi |

LightlessCan taklit edebilir netstat Komut. |

||

|

Sistem Hizmeti Keşfi |

LightlessCan taklit edebilir sc sorgusu ve tasklist emreder. |

||

|

Komuta ve kontrol |

Uygulama Katmanı Protokolü: Web Protokolleri |

NickelLoader, LightlessCan ve miniBlindingCan, C&C için HTTP ve HTTPS kullanabilir. |

|

|

Şifreli Kanal: Simetrik Şifreleme |

LightlessCan ve miniBlindingCan, AES-128 algoritmasını kullanarak C&C trafiğini şifreler. |

||

|

Veri Kodlama: Standart Kodlama |

LightlessCan ve miniBlindingCan, base64'ü kullanarak C&C trafiğini kodlar. |

||

|

dumping |

C2 Kanalı Üzerinden Sızma |

LightlessCan, verileri C&C sunucusuna sızdırabilir. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/en/eset-research/lazarus-luring-employees-trojanized-coding-challenges-case-spanish-aerospace-company/

- :vardır

- :dır-dir

- :olumsuzluk

- :Neresi

- $UP

- 1

- 10

- 11

- 110

- 12

- 13

- 14

- İNDİRİM

- 16

- 179

- 2009

- 2011

- 2017

- 2020

- 2021

- 2022

- 2023

- 225

- 51

- 58

- 66

- 7

- 75

- 77

- 8

- 80

- 9

- 91

- 98

- a

- kabiliyet

- Yapabilmek

- Hakkımızda

- yukarıdaki

- erişim

- Göre

- Hesap

- Hesaplar

- oyunculuk

- Action

- aktif

- faaliyetler

- etkinlik

- gerçek

- Ek

- Ayrıca

- adres

- ileri

- gelişmiş kalıcı tehdit

- gelişme

- avantaj

- Uzay

- AES

- etkilenmiş

- Sonra

- tekrar

- karşı

- aka

- algoritma

- hizalı

- Türkiye

- veriyor

- boyunca

- zaten

- Ayrıca

- arasında

- an

- analiz

- çözümlemek

- analiz

- analiz

- ve

- Başka

- herhangi

- api

- API'ler

- belirir

- Uygulama

- uygulamaları

- yaklaşım

- Nisan

- APT

- Arapça

- Arşiv

- ARE

- Dizi

- AS

- soran

- boy

- At

- Atmosfer

- saldırı

- saldırılar

- Denemeler

- Dikkat

- çekmek

- Ağustos

- otomatik olarak

- mevcut

- önlemek

- farkındalık

- b

- arka kapı

- arka kapılar

- merkezli

- temel

- BE

- Çünkü

- olmuştur

- önce

- Başlangıç

- davranış

- arkasında

- olmak

- Belçika

- Inanmak

- Bit

- Engellemek

- vücut

- her ikisi de

- getirdi

- tampon

- yapılı

- bülten

- fakat

- by

- C + +

- kablo

- çağrı

- Kampanya

- Kampanyalar

- CAN

- yetenekleri

- kapasiteleri

- dava

- durumlarda

- sertifikalar

- zincir

- zincirler

- meydan okuma

- zorluklar

- zor

- Telegram Kanal

- karakter

- özellikleri

- karakterler

- Kontrol

- Çekler

- seçim

- seçti

- seçilmiş

- iddia

- Açıkça

- müşteri

- bulut

- bulut depolama

- kod

- kodlama

- Sikke

- icat

- toplamak

- Sütun

- COM

- başlangıç

- Yakın İletişim

- İletişim

- Şirketler

- şirket

- Şirketin

- karşılaştırmak

- karşılaştırıldığında

- karşılaştırma

- tamamlamak

- Tamamlandı

- tamamen

- tamamladıktan

- karmaşık

- karmaşıklık

- bileşenler

- uzlaşma

- Uzlaşılmış

- bilgisayar

- bilgisayarlar

- yürütülen

- güven

- gizlilik

- yapılandırma

- konfigürasyonları

- Sosyal medya

- Bağlantılar

- oluşan

- konsolos

- UAF ile

- içermek

- içerdiği

- içeren

- içerik

- bağlam

- devam ediyor

- konuşma

- ikna

- inandırıcı

- işbirliği

- çekirdek

- Kurumsal

- doğru

- uyan

- maliyetler

- Konsey

- karşılık

- ülke

- yaratmak

- çevrimiçi kurslar düzenliyorlar.

- oluşturma

- kritik

- Kritik altyapı

- akım

- görenek

- cyberattacks

- SİBER CEZA

- Siber casusluk

- Siber güvenlik

- veri

- Aralık

- azalmak

- Savunma

- tanımlamak

- kesinlikle

- geciktirmek

- teslim etmek

- teslim edilen

- teslim

- sağlıyor

- teslim

- dağıtmak

- konuşlandırılmış

- dağıtma

- açılma

- tanımlamak

- tarif edilen

- tarif

- Dizayn

- tasarlanmış

- İstediğiniz

- ayrıntılar

- Bulma

- Belirlemek

- gelişmiş

- Geliştirici

- geliştiriciler

- gelişme

- cihaz

- gün

- farklılıkları

- farklı

- farklı olarak

- dijital

- direkt olarak

- ekran

- görüntüler

- farklı

- ayırmak

- Çeşitlilik

- do

- belgeli

- Değil

- aşağı

- çizim

- düştü

- Damlama

- Damlalar

- sırasında

- Flemenkçe

- dinamik

- dinamik

- e

- her

- Daha erken

- etkili bir şekilde

- etki

- çaba

- ya

- eleman

- gömülü

- çalışanların

- iş

- etkinleştirme

- kodlama

- teşvik

- şifreli

- şifreleme

- son

- mühendis

- Geliştirir

- sağlamak

- girdi

- Entertainment

- çevre

- ortamları

- ESET Araştırması

- gerekli

- kurulmuş

- vb

- kaçırma

- Hatta

- olaylar

- gelişen

- kesinlikle

- inceleme

- örnek

- Dışında

- yürütmek

- infaz

- çalıştırır

- yürütme

- infaz

- sergi

- sergileyen

- mevcut

- çıkışlar

- açıkça

- ihracat

- ihracat

- Maruz kalma

- ifade

- dış

- yüzlü

- faktörler

- sahte

- geniş kapsamlı

- Favori

- Özellikler(Hazırlık aşamasında)

- Özellikler

- Fibonacci

- şekil

- fileto

- dosyalar

- doldurmak

- son

- mali

- bulgular

- güvenlik duvarı

- Ad

- ilk kez

- beş

- amiral gemisi

- akış

- takip

- takip etme

- şu

- dayanak

- İçin

- Adli

- Airdrop Formu

- resmi

- formlar

- bulundu

- dört

- Dördüncü

- iskelet

- itibaren

- ön

- tam

- işlev

- işlevsellikleri

- işlevsellik

- daha fazla

- Daha fazla gelişme

- Kazanç

- kazandı

- almak

- gol

- Goller

- grup

- Grubun

- vardı

- Kolları

- Var

- sahip olan

- ağır şekilde

- okuyun

- Gizli

- Yüksek

- yüksek profilli

- Vurgulanan

- vurgulayarak

- büyük ölçüde

- engellemek

- Kiralama

- tarih

- ev sahibi

- ev sahipliği yaptı

- hosting

- Ancak

- HTML

- http

- HTTPS

- i

- ID

- Fikir

- özdeş

- tespit

- tanımlar

- belirlemek

- belirlenmesi

- Kimlik

- if

- görüntü

- görüntüleri

- Acil

- hemen

- etkileyen

- uygulama

- uygulanan

- uygulanması

- etkileri

- önemli

- in

- pasif

- olaylar

- Eğik

- artmış

- endeksli

- gösterir

- bilgi

- Altyapı

- ilk

- giriş

- ilham

- ilham

- Kurulum

- yükleme

- örnek

- durumlarda

- yerine

- bütünlük

- yönelik

- Kasıtlı

- etkileşim

- InterContinental

- faiz

- ilginç

- Orta seviye

- iç

- içine

- tanıttı

- ilgili

- içeren

- IP

- IP Adresi

- ISO

- Veriliş

- IT

- ONUN

- kendisi

- İş

- sadece

- anahtar

- anahtar kelimeler

- bilinen

- Kore'nin

- Eksiklik

- dil

- büyük

- büyük

- Soyad

- Geçen yıl

- sonra

- başlattı

- tabaka

- Lazarus

- Lazarus Grubu

- en az

- Led

- meşru

- uzunluk

- mektup

- seviye

- seviyeleri

- kaldıraçlı

- kaldıraç

- kütüphaneler

- Kütüphane

- sevmek

- Muhtemelen

- LİMİT

- Sınırlı

- çizgi

- LINK

- bağlantılı

- linux

- Liste

- Listelenmiş

- küçük

- yük

- yükleyici

- yükleme

- yükler

- bulunan

- mantık

- giriş

- Uzun

- uzun süreli

- uzun

- makine

- Makineler

- macos

- yapılmış

- sihirli

- Ana

- bakım

- büyük

- Yapımı

- kötü niyetli

- kötü amaçlı yazılım

- yönetim

- tezahür etti

- hile

- el ile

- çok

- Kitle

- maksimum

- Mayıs..

- mekanizma

- mekanizmaları

- medya

- Bellek

- adı geçen

- mesaj

- mesajlaşma

- Meta

- yöntem

- Microsoft

- azaltmak

- füzeler

- değiştirmek

- para

- izleme

- monitörler

- Daha

- Dahası

- çoğu

- çoğunlukla

- çoklu

- şart

- isim

- adlı

- ANLATI

- Milletler

- yerli

- gerekli

- ihtiyaçlar

- net

- Hollanda

- ağ

- ağ

- yeni

- sonraki

- Nikel

- yok hayır

- Kuzey

- dikkate değer

- özellikle

- notlar

- şimdi

- nükleer

- Nükleer silahlar

- numara

- sayılar

- nesnel

- gözlenen

- elde

- Ekim

- of

- teklif

- Teklifler

- sık sık

- on

- ONE

- olanlar

- Online

- bir tek

- üstüne

- açık

- açık kaynak

- açma

- operasyon

- Operasyon

- operatörler

- seçenek

- or

- sipariş

- orijinal

- kökenli

- Diğer

- bizim

- salgın

- çıktı

- dışında

- tekrar

- kendi

- Kanal

- parametre

- Bölüm

- belirli

- özellikle

- parçalar

- geçti

- yol

- yolları

- gerçekleştirir

- sebat

- kişisel

- faz

- Fotoğraf Galerisi

- sütunlar

- platform

- Platformlar

- Platon

- Plato Veri Zekası

- PlatoVeri

- fişe takmak

- eklentileri

- artı

- noktaları

- yoksul

- kısım

- belki

- potansiyel

- PowerShell

- öncel

- mevcut

- hediyeler

- korunmuş

- önlemek

- önlenmesi

- önceki

- Önceden

- öncelikle

- baskılar

- muhtemelen

- süreç

- Süreçler

- işleme

- Üretilmiş

- PLATFORM

- profesyonel

- profesyoneller

- Programı

- Programlama

- Programlar

- proje

- çoğalma

- özel

- Koruyucu

- protokol

- protokolleri

- Kanıtlamak

- sağlamak

- sağlanan

- halka açık

- alenen

- yayınlanan

- Yayınladı

- amaç

- amaçlı

- takip

- koymak

- Python

- sorgular

- Hızlı

- bilgi yarışması

- menzil

- SIÇAN

- oranlar

- daha doğrusu

- gerçek zaman

- Alınan

- yemek tarifi

- dikkatsizce

- tanınan

- tanır

- Indirimli

- Reg

- kayıt

- ilgili

- ilişki

- İlişkiler

- kalan

- hatırlatan

- uzak

- uzaktan erişim

- giderme

- rapor

- Bildirilen

- Raporlar

- temsil

- temsil

- temsil

- talep

- gereklidir

- araştırma

- araştırmacı

- Araştırmacılar

- çözmek

- çözüldü

- kaynak

- sorumlu

- sonuç

- Ortaya çıkan

- açıklayıcı

- ortaya çıkarır

- ters

- kök

- kurallar

- koşu

- runtime

- s

- aynı

- SC

- senaryolar

- tarifeli

- senaryo

- İkinci

- Bölüm

- Güvenli

- güvenlik

- güvenlik araştırmacıları

- görmek

- görünmek

- görünüyor

- görüldü

- gönderme

- hassas

- gönderdi

- Eylül

- Dizi

- Dizi

- sunucu

- Sunucular

- vermektedir

- hizmet

- set

- birkaç

- paylaş

- Paylaşılan

- çalışma

- meli

- şov

- gösterilen

- Gösteriler

- imzalı

- önemli

- önemli ölçüde

- benzer

- Basit

- basitleştirilmiş

- beri

- tek

- yer

- Yer

- beden

- uyku

- küçük

- daha küçük

- So

- Sosyal Medya

- sosyal medya

- Sosyal ağ

- Yazılım

- Çözümler

- biraz

- sofistike

- yapmacıklık

- Kaynak

- kaynak kodu

- kaynaklı

- güney

- uzay

- ispanya

- İspanyolca

- özel

- özellikle

- Belirtilen

- geçirmek

- Aşama

- aşamaları

- standart

- XNUMX dakika içinde!

- başlar

- Eyalet

- adım

- Basamaklar

- Yine

- hafızası

- saklı

- mağaza

- Stratejik

- stratejileri

- dizi

- güçlü

- şiddetle

- yapı

- başarılı olmak

- başarı

- başarılı

- Başarılı olarak

- böyle

- Önerdi

- toplam

- ÖZET

- destek

- Destekler

- elbette

- sistem

- Sistemler

- T1

- tablo

- Hedef

- Hedeflenen

- hedefleme

- hedefler

- Görev

- Teknik

- teknikleri

- Teknoloji

- dönem

- şartlar

- test

- metin

- göre

- Teşekkürler

- o

- The

- Hollanda

- Güvenlik

- ve bazı Asya

- Onları

- sonra

- Orada.

- Bunlar

- onlar

- Üçüncü

- üçüncü şahıslara ait

- Re-Tweet

- Bu

- gerçi?

- Binlerce

- tehdit

- Tehdit Raporu

- üç

- zaman

- için

- birlikte

- simge

- araç

- araç

- araçlar

- oyuncak

- Takip

- trafik

- tedavi

- tetikleyebilir

- tetiklenir

- Truva

- Güven

- iki

- tip

- türleri

- tipik

- UN

- yetkisiz

- açık

- altında

- altında yatan

- anlamak

- ne yazık ki

- Birleşik

- Birleşmiş Milletler

- aksine

- olağandışı

- Güncelleme

- Yüklenen

- us

- kullanım

- Kullanılmış

- işe yarar

- kullanıcı

- kullanım

- kullanma

- olağan

- genellikle

- kamu hizmetleri

- kullanır

- değer

- Değerler

- Varyant

- çeşitli

- değişen

- versiyon

- çok

- üzerinden

- Kurban

- kurbanlar

- Sanal

- vmware

- oldu

- we

- Silahlar

- ağ

- web siteleri

- İYİ

- vardı

- Ne

- ne zaman

- olup olmadığını

- hangi

- DSÖ

- kimin

- geniş

- Geniş ürün yelpazesi

- Vikipedi

- irade

- pencereler

- ŞARAP

- ile

- içinde

- olmadan

- İş

- Dünya

- endişe verici

- yıl

- yıl sonra

- Evet

- henüz

- verim

- zefirnet

- sıfır